Лидеры

Популярный контент

Показан контент с высокой репутацией за 10.03.2026 во всех областях

-

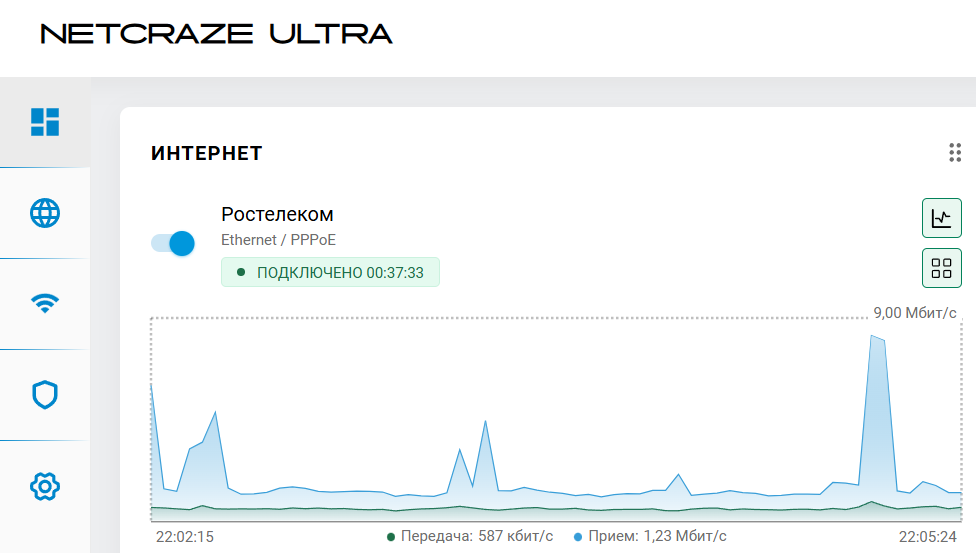

Выпуск 5.1 Alpha 7 AFP: удалена поддержка устаревшего протокола Apple Filing Protocol® (AFP) в пользу обмена файлами по SMB [NDM-4352] DNS: улучшена обработка кешированных запросов на разрешение имен для обеспечения правильной работы FQDN-маршрутов (сообщил @dimon27254) [NDM-4305] DynDNS: устранена ошибка «domain must be filled for custom type», блокировавшая работу custom-профиля (сообщил @snark) [NDM-4341] VLAN: исправлена настройка приоритета 802.1q для исходящих пакетов с ненулевым DSCP-маркером [NDM-4342] Web: в селектор «Подключаться через» добавлена опция отключения пира WireGuard [NWI-4756] Web: исправлена ссылка на вкладку Активные cоединения в меню Диагностика со страницы Системый монитор (сообщил @Dezinsektor) [NWI-4743] Web: исправлено отображение графиков на странице Монитор трафика (сообщил @- zZz -) [NWI-4758] Web: исправлен порядок вывода значений приема и передачии трафика на плитке Интернет [NWI-4746] Web: исправлена операция переупорядочения подключений на странице Приоритеты подключений (сообщил @spatiumstas) [NWI-4740] Web: исправлена прокрутка на странице Анализатор трафика приложений (сообщил @Mihol) [NWI-4726] Web: исправлено отображение информации об SFP на странице Системный монитор (сообщил @Ваджио) [NWI-4749] Web: исправлено отображение размера раздела на странице Приложения (сообщил @spatiumstas) [NWI-4495] Web: удалено отображение собственного статуса переключателя (сообщил @KeyYerS) [NWI-4742]20 баллов

-

18 баллов

-

Выпуск 5.1 Beta 0.1 HTTP: устранена уязвимость CVE-2026-28753 в службе веб-конфигуратора [NDM-4368] MWS: добавлена поддержка функций eSIM, SMS и USSD встроенных модемов 5G/4G на ретрансляторах Wi-Fi-системы [NWI-4738] NTCE: по умолчанию отключено отображение статистики трафика приложений для моделей с объемом ОЗУ менее 256 МБ [NDM-4367] VLAN: устранена проблема, приводившая к появлению в журнале сообщений «VLAN ID is busy» при добавлении сетевых сегментов [NDM-4363] Web: улучшение Списков клиентов включает отображение информации о политике доступа клиента, объеме передаваемого трафика и IPv6-адресах (по запросу @hoaxisr) [NWI-4707] Web: добавлена сортировка по имени и объему переданного трафика в списке подключений WireGuard (по запросу @Алексей Микин) [NWI-4732] Web: реализована поддержка управления переключением на основную SIM для моделей со встроенным модемом на две SIM-карты [NWI-4755] Web: добавлена отдельная страница для настройки беспроводных сетей [NWI-4675] Wi-Fi: обновлена защита от атак на функцию изоляции клиентов, таких как AirSnitch [SYS-1725]15 баллов

-

Всем спасибо за столь активный интерес к данной ситуации. Однако хотелось бы не будить лихо, пока оно тихо, и громко кричать имена собственные сторонних сервисов. Потому тему пока прикроем, а сам протокол давайте называть, ну скажем, ASC 2.0. Так вот, ASC 2.0 (мне так кажется) стоит ждать в ближайшее время.14 баллов

-

Выпуск 5.1 Beta 0.2 Core: устранена утечка памяти в парсерах API для адресов и префиксов IPv6 [NDM-4376] NDNS: исправлен неверный статус 403 Forbidden при доступе к устройству по имени в облачном режиме через IPv6 [NDM-4378] Web: восстановлена возможность выбора диапазона Wi-Fi для зарегистрированных клиентов (сообщил @Gonzik) [NWI-4774] Web: исправлены шрифт и цвет логотипа в заголовке (по запросу @dimon27254 и сообщества) [NWI-4771] Wi-Fi: восстановлена возможность настраивать разные SSID для диапазонов 2,4 и 5 ГГц в одном сегменте (сообщили {1, 2} @keenet07, @Robespierre) [NDM-4343] WSD: исправлен формат пакетов сообщений Probe и Hello для устранения проблемы перезагрузки с видеокамерами NETSurveillance [NDM-4387]13 баллов

-

Выпуск 5.1 Alpha 6 App: исправлена работа SSL-подключения к серверам мобильного приложения (сообщил @AJ_) [SYS-1680] IP: скорректирован сброс соединений, использующих маршрут на основе FQDN [NDM-4336] IPsec: устранена проблема блокировки сокета межпроцессного взаимодействия [NDM-4332] MWS: исправлены обнаружение ретранслятора, обновление его системы и доступ к его веб-интерфейсу с контроллера [NDM-4339] Web: исправлена настройка номера порта управления (сообщил @keenetic_user) [NWI-4747] Web: исправлено изображение шестеренки при наведении указателя на системном мониторе в темном оформлении (сообщил @spatiumstas) [NWI-4712] Web: исправлены переходы к приложениям с плитки системного монитора (сообщил @r3L4x) [NWI-4474] Web: исправлен избыточный опрос службы Captive portal (сообщил @spatiumstas) [NWI-4368] Wi-Fi: исправлена настройка включения и выключения беспроводной сети на устройствах с одной аппаратной кнопкой [NDM-4326] WSD: изменен формат сообщения Hello для устранения проблемы перезагрузки некоторых IP-камер (сообщил @dimon27254) [NDM-4331]13 баллов

-

Версия 5.0.8 (preview): Web: исправлена настройка номера порта управления (сообщил @keenetic_user) [NWI-4747] Web: улучшены кнопки управления правилами переадресации портов в мобильном представлении настроек зарегистрированных клиентских устройств (сообщил @dimon27254) [NWI-4672] Web: исправлена сортировка записей по IP-адресу клиентского устройства в списках клиентов (сообщил @dimon27254) [NWI-4677] Web: исправлено отображение свободного места для SMS у ряда моделей модемов (сообщил @Сергий Stern) [NWI-4692] Web: исправлено изображение шестеренки при наведении указателя на системном мониторе в темном оформлении (сообщил @spatiumstas) [NWI-4712] Web: исправлено автоматическое обновление отображения активных подключений (сообщил @mega1volt) [NWI-4713] Web: скорректирован сброс набора языков при ручном обновлении [NWI-4703] Web: исправлено отображение всплывающей подсказки у правого края графика монитора Wi-Fi для более широких экранов (сообщил @keenet07) [NWI-4717] Web: исправлен избыточный опрос службы Captive portal (сообщил @spatiumstas) [NWI-4368] WSD: по умолчанию рассылка сообщений Hello ограничена интерфейсом Bridge0 [NDM-4314] Wi-Fi: исправлена настройка включения и выключения беспроводной сети на устройствах с одной аппаратной кнопкой [NDM-4326] WSD: изменен формат сообщения Hello для устранения проблемы перезагрузки некоторых IP-камер (сообщил @dimon27254) [NDM-4331] IPsec: устранена проблема блокировки сокета межпроцессного взаимодействия [NDM-4332] IP: скорректирован сброс соединений, использующих маршрут на основе FQDN [NDM-4336]11 баллов

-

Спасибо. Открыл обе ссылки. В первой статье "Wi-Fi-система" встречается несколько раз. Параметры "интервал маяка, порог RTS, интервал DTIM" не упоминаются вовсе. Ни в связи с Wi-Fi-системой, ни сами по себе. Во второй статье — аналогично. Выделенный кусок сообщает пользователям о том, что можно удалить компонент Wi-Fi-системы целиком из прошивки. Никакой связи с этими параметрами я не вижу. Но, раз ИИ так легко может проанализировать любую прошивку, то он, наверное, и модифцированный вариант под ваши нужды так же легко создаст11 баллов

-

Предлагаю дальнейшие шаги по развитию функционала в Профилях DNS в WEB интерфейсе. Можно было бы добавить списки для доменов которые должны работать только через индивидуальный DNS сервер. Сейчас таких доменов появляется всё больше. Указывать каждый отдельно, нерационально. Думаю, что было бы удобно пользоваться, если расширить функционал работы отдельных DNS серверов с отдельными доменами до списков, которые бы работали с этими серверами. Сейчас уже конечно можно прописать каждому отдельному домену свой DNS сервер при добавлении записи в Профилях DNS и IP адрес этого домена будет получен исключительно через этот DNS сервер. Но это создает много отдельных записей для каждого такого домена. Не красиво и не удобно, а также количество записей в профилях ограничено. Можно пользоваться только для действительно исключительных единичных доменов. Кейс: Было бы прекрасно иметь возможность резолвить адреса, к примеру, через выбранный российский DNS сразу большому списку различных доменов, которые правильно работают только с Российскими DNS. И не могут правильно работать с глобальными DNS серверами. Ну т.е. включаешь в него все гос.услуги , налоговые, банки, если нужно и всё остальное (сообщество само соберет списочек проблемных доменов), что ломается с зарубежными DNS и направляешь через нужный российский DNS сервер. А всё остальные домены резолвятся как настроено в системе. Такое может быть когда сайт использует дополнительные домены зарегистрированные только в НСДИ и отсутствующие в глобальных DNS. Или когда сайты используют антифрод, антибот проверку. Получится такой Белый список доменов. Впрочем списки пригодились бы и не только для этого. Возможно использование блоклистов для некоторых доменов. Или даже пригодится для сайтов из списка суверенного интернета в случае отключения зарубежного интернета или блокировки зарубежных DNS серверов, необходимые сайты откроются через Российский DNS без постороннего вмешательства. Ну и наряду с возможностью вкл/откл для каждой DNS записи в интерфейсе иметь возможно также включать и выключить целиком и такие списки. Возможно есть какие-то сторонние сервисы управления DNS уже имеющие подобные возможности, но хотелось бы, чтоб всё необходимое было в пределах самого роутера, а ещё лучше в пределах возможностей самой прошивки. К с частью, подобные решения последнее время реализуются в прошивке всё чаще и чаще.10 баллов

-

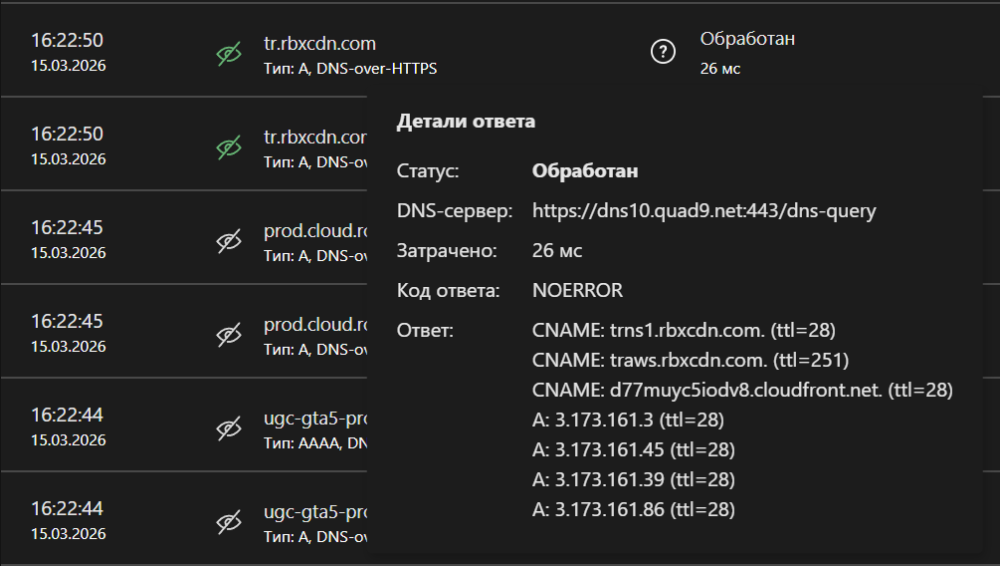

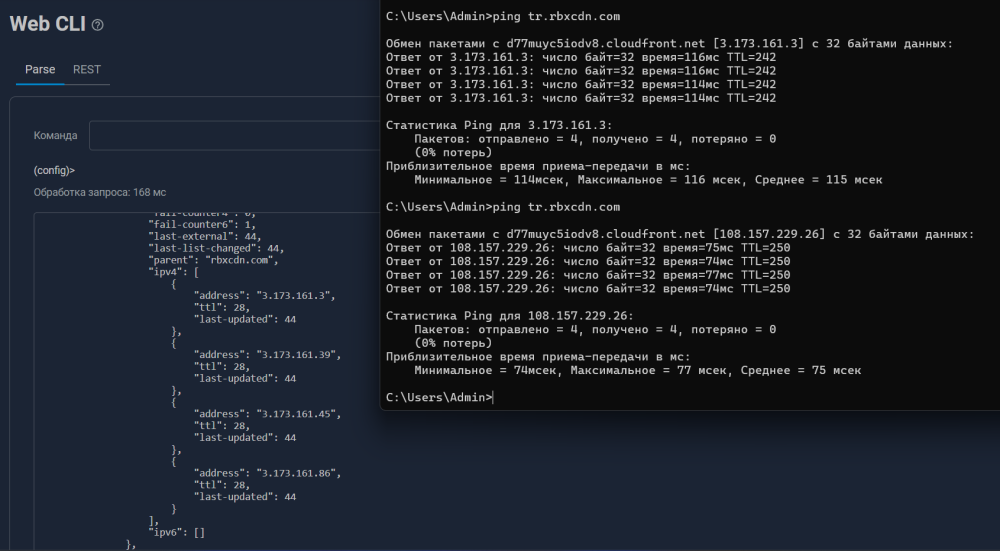

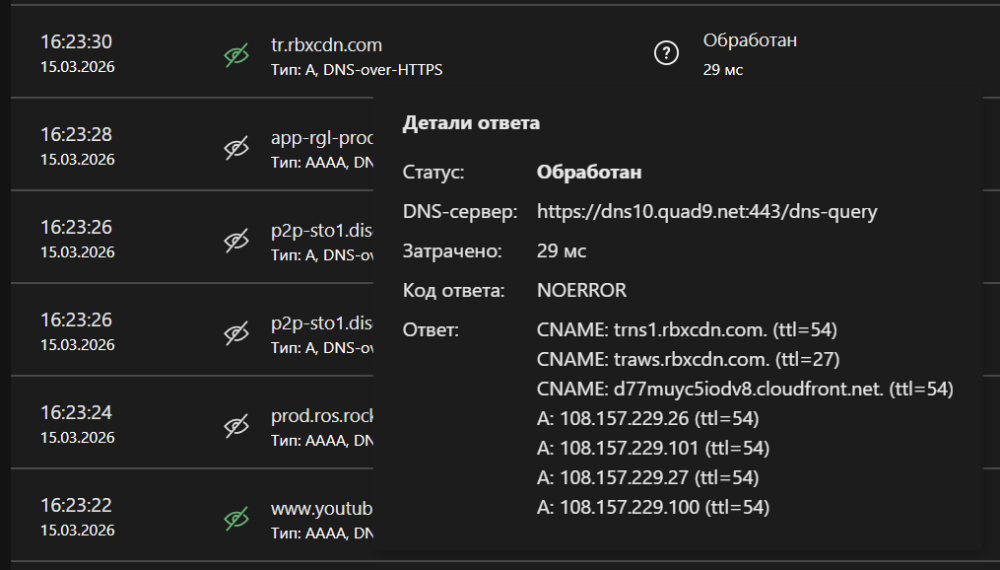

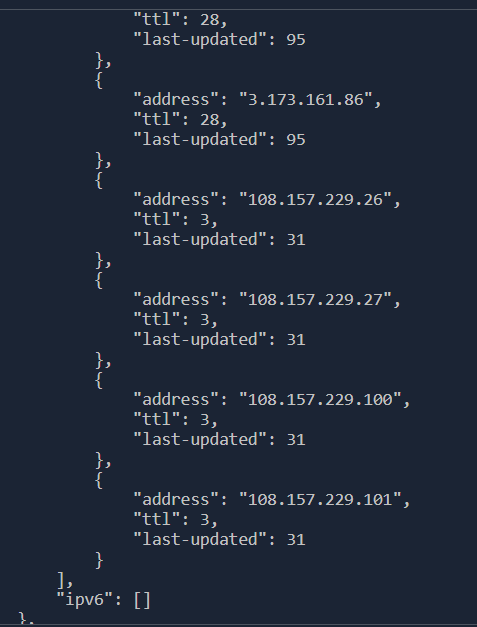

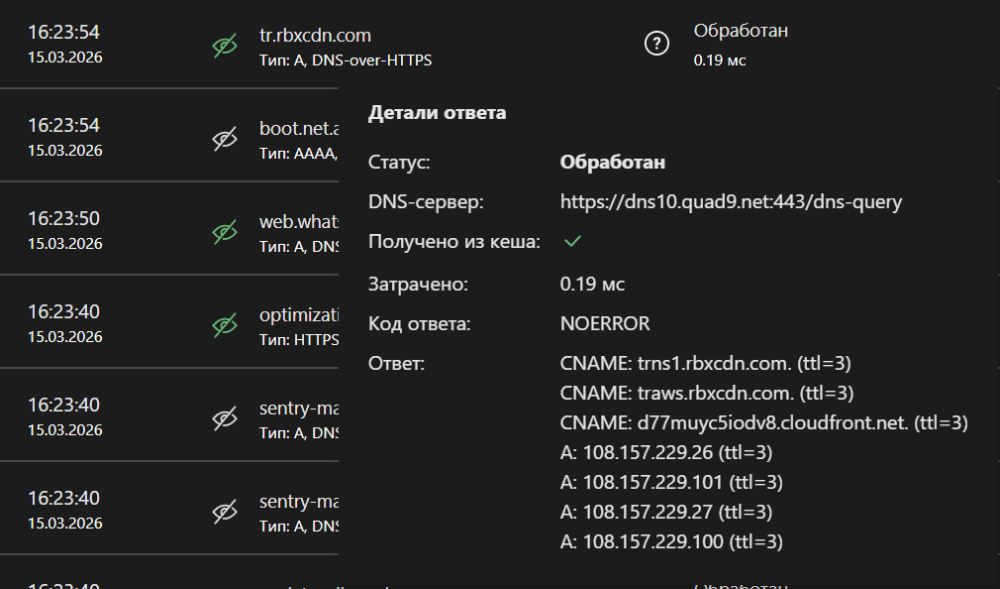

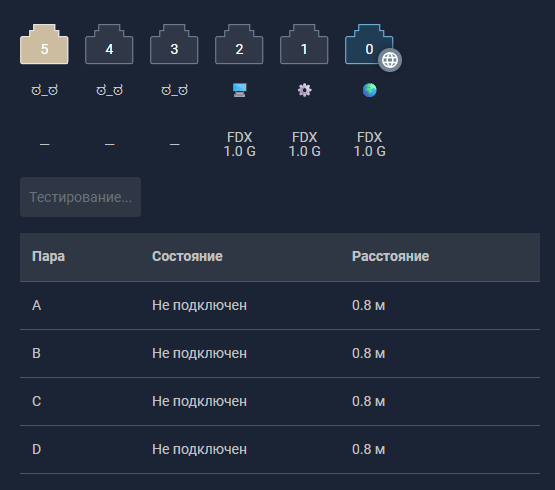

В 5.1 Alpha 6 на NC-1812 удалось воспроизвести ситуацию, когда object-group fqdn не успевает пополнять собственный список IP-адресов новыми, но dns-proxy эти новые уже успешно отдает клиенту. В качестве DNS-сервера использовал AdGuardHome на VPS, где мог посмотреть статистику запросов. Проверяемый домен - tr.rbxcdn.com. На нем очень быстро меняются A-записи. 0. Очищен DNS-кэш на устройстве, а также перезапущен роутер для очистки runtime-кэша в object-group fqdn. 1. Сделал несколько попыток ping с устройства на данный домен. Запрос успешно прошел через роутер и VPS. Все IP из ответа DNS успешно попали в object-group fqdn. На скриншоте привел время запроса и ответ. 2. Спустя ~40 секунд сделал повторный ping. Windows выполнила перерезолв домена и получила новый IP. Запрос снова прошел через роутер и VPS, однако здесь как раз и появилось расхождение между object-group fqdn и отдаваемым dns-proxy IP-адресом. Скриншот 1 - пинг по новому IP и просмотр записей в object-group fqdn. Скриншот 2 - детали запроса, сделанного клиентом через роутер, где уже видны новые IP, один из которых получил клиент. 3. Через некоторое время сработал авторезолв, и список накопленных IP обновился теми, которые получил клиент ранее, потому что прошивка сделала повторный запрос. На практике вот такие "подтормаживания" логики NDMS приводят к тому, что реальный HTTP-запрос клиента уже давно проскользнул мимо туннеля, потому что актуальный IP не успел попасть в object-group fqdn. Приходится по несколько раз перезагружать страницу, или же ждать по минуте-две, пока браузер сам не попытается что-то предпринять.10 баллов

-

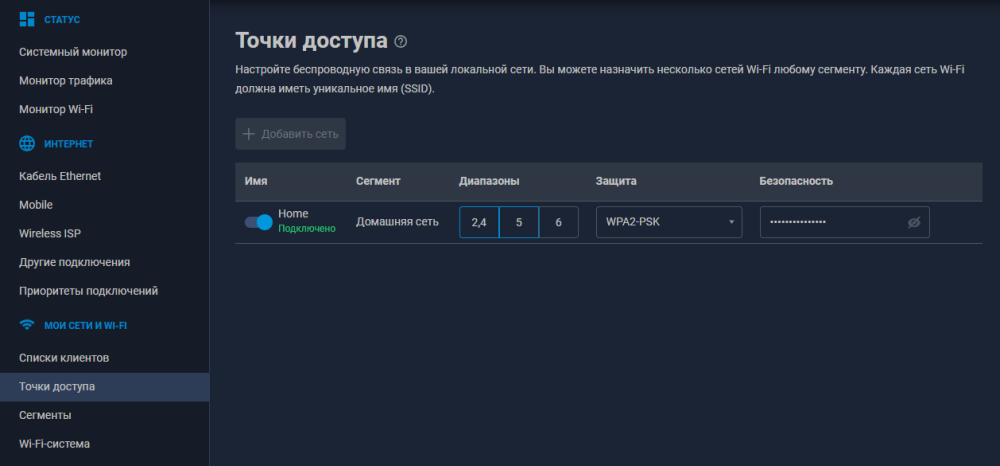

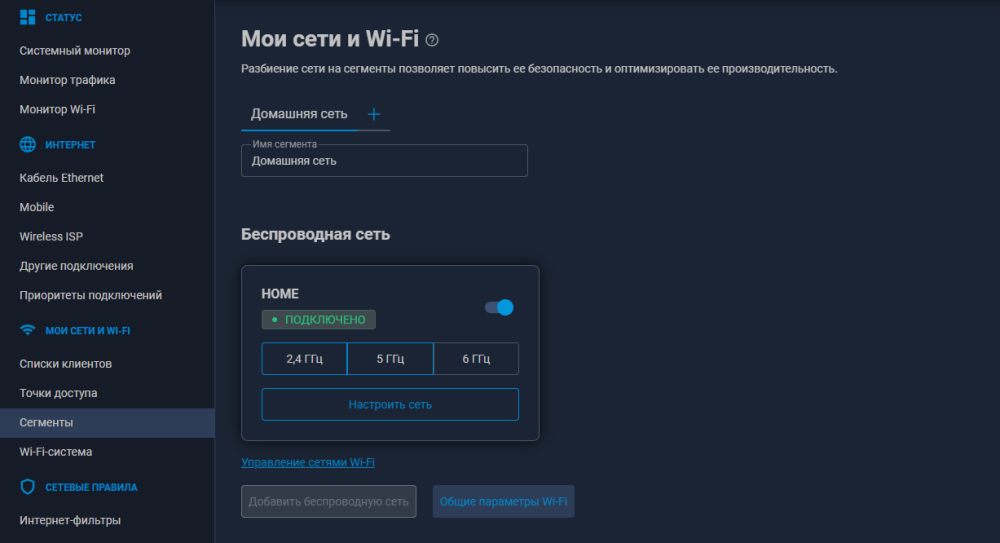

Настройки дублируются в Точки доступа Сегменты И часть вообще в параметрах системы @Anna_ @eralde, насколько корректно из одной страницы с общими настройками, раскидывать части по разным частям веб-интерфейса? Какая цель преследуется, запутать пользователя? Даже у меня, опытного пользователя, разбегаются глаза и дезориентация при использовании9 баллов

-

Выпуск 4.3.7 LTS* (preview): CIFS: исправлена совместимость с macOS TimeMachine® [NDM-4112] Core: ограничен доступ к конфиденциальным данным для пользователей с правами «readonly» [NDM-4169] DNS: исправлены возможные перезапуски системы при обработке потоков «DNS FQDN event sink» [NDM-4162] HTTP: устранена уязвимость CVE-2026-1642 в службе HTTP-прокси [NDM-4267] IP: исправлена работа статических маршрутов, добавленных после маршрута по умолчанию [NDM-4209] IPsec: исправлена передача пользовательских маршрутов клиентам серверов IKEv1/IPsec VPN и IKEv2/IPsec VPN (сообщил @Lexm434) [NDM-3954] IPv6: исправлена установка IPv4-маршрута по умолчанию в DS-Lite поверх PPPoE-подключений [NDM-4109] Monitor: изменено расширение файла дампа пакетов, с .pcapng на .pcap [NDM-4091] MWS: исправлена работа беспроводного backhaul-соединения в диапазоне 2,4 ГГц для устройств на базе MT7603 и MT7628 [SYS-1513] SSDP: исправлен возможный перезапуск системы при определенных усховиях [NDM-4224] Web: исправлен сбой сохранения настроек мобильного подключения после изменения значения TTL [NWI-4322] Web: исправлено отображение выпадающего списка на странице Интернет-фильтры (сообщил @kroleg) [NWI-4306] Web: убрана возможность удаления основного сегмента домашней сети (сообщил @dimon27254) [NWI-4340] Web: исправлено отсутствие при определенных условиях файла «lte-firmware» в списке системных файлов [NWI-4367] Wi-Fi: исправлена работа фильтрации ACL для клиентов Wi-Fi 7 с включенной функцией MLO [SYS-1507] Wi-Fi: исправлены проблемы с подключением iPhone® 17 при одновременном использовании MLO и Fast Transition в сети Wi-Fi 7 [SYS-1497] Wi-Fi: устранены уязвимости [SYS-1542] CVE-2014-3570 CVE-2022-4304 Wi-Fi: исправлена циклическая перезагрузка KN-1812 при добавлении локального сегмента сети когда радио аппаратно отключено [SYS-1481] Wi-Fi: исправлено зонирование MWS для клиентов Wi-Fi 7, использующих MLO [SYS-1505] Wi-Fi: исправлен возможный системный сбой при использовании аутентификации OWE [SYS-1461] ZeroTier: исправлена циклическая перезагрузка системы при включенном режиме fail-safe [NDM-4187] * публикуется для: KN-1111, KN-1211, KN-1212, KN-1311, KN-1511, KN-1611, KN-1711, KN-2210, KN-30109 баллов

-

====== hrweb v.1.16.2.-2 ====== Новый интерфейс • Визуальное оформление переработано: горизонтальный макет заменён на вертикальный с боковой навигацией. • Работа с GeoIP и GeoSite объединена в один логический блок вместо разрозненных элементов управления. Настройки • Настройки hrweb перенесены из cookie браузера в файл /opt/etc/HydraRoute/hrweb.conf — теперь сохраняются на роутере и не зависят от браузера или устройства. Dashboard — приоритет политик доступа • Управление приоритетом политик доступа перенесено из раздела DANGER ZONE в dashboard: карточки политик можно перетаскивать мышью, порядок карточек определяет приоритет. Dashboard — политики доступа • Рядом с названием политики доступа теперь отображается текущее активное подключение. • Добавлена кнопка swap — позволяет сменить подключение политики из доступных в роутере без перехода в его админку. • Кнопка swap скрыта для только что созданных политик, которые ещё не сохранены в роутере. • После сохранения dashboard кнопка swap появляется автоматически по факту создания политики в роутере. • Поддержано переименование политики: смена типа DirectRoute классическая политика доступа отрабатывает корректно при сохранении. • Список системных интерфейсов, определяющий тип политики (interface / policy), кэшируется и периодически обновляется; при добавлении нового интерфейса в систему hrweb подхватывает изменение без перезагрузки страницы. Dashboard — CIDR / ip.list • Исправлено удаление отключённых CIDR-групп из ip.list через dashboard (группы с #/policy заголовком удалялись визуально, но восстанавливались после обновления страницы). Метрики системы • В header добавлен виджет производительности с графиком загрузки CPU и RAM. Данные накапливаются пока страница открыта и сбрасываются только при выходе. Виджет включается/выключается в настройках. • В footer добавлены модель роутера и версия прошивки. Раздел HydraRoute — Geo файлы • Кнопка «Обновить индексы Geo файлов» теперь только перестраивает индекс из уже скачанных файлов, а не запускает их повторное скачивание. • Автоматическое обновление geo-файлов по расписанию теперь гарантированно завершает обновление индекса после скачивания файлов (устранена рассинхронизация). • Кнопка «+ geo» в dashboard более не отображается если файл geo-index.json отсутствует на роутере; при его отсутствии показывается соответствующее сообщение вместо пустого списка. Dashboard — перенос групп между политиками • В каждой группе доменов добавлена кнопка «Перенести» (иконка рядом с удалением). При клике открывается выпадающий список доступных политик; выбор перемещает всю группу в выбранную политику прямо в интерфейсе без перезагрузки страницы. Кнопка скрыта если в dashboard только одна политика. Потеря связи и истечение сессии • Переработан механизм обнаружения потери связи с бэкендом и истечения сессии: при получении 401 или недоступности сервера показывается модальное окно с предложением войти снова, все последующие запросы блокируются до перехода на страницу логина (устранены дублирующиеся уведомления и фоновые ошибки). Тёмная тема • Добавлена поддержка тёмной темы. Переключатель Light / Dark расположен в правой части header. Выбранная тема сохраняется в cookie и применяется при следующем открытии страницы. ====== hrneo v.0.22.1-1 ====== Порядок политик при матчинге доменов • Директива PolicyOrder= в hrneo.conf теперь учитывается не только при добавлении правил в iptables, но и при формировании таблиц доменов для матчинга. Домены будут направляться в ipset той политики, которая имеет больший приоритет (меньший порядковый номер), если домен присутствует в нескольких политиках.8 баллов

-

v0.6.0 (GitLab Release) Changelog: Сборки .apk файлов для OpenWrt. Исправлен выбор меток и таблицы для ip rule (спасибо @badigit). [Frontend] Добавлен логотип на странице авторизации (спасибо @dan0102dan). [Frontend] Исправлена логика сортировки правил (спасибо @dan0102dan). [Frontend] Дублирующиеся записи теперь помечаются восклицательным знаком (спасибо @dan0102dan). [Frontend] Прочие исправления (спасибо @dan0102dan).8 баллов

-

8 баллов

-

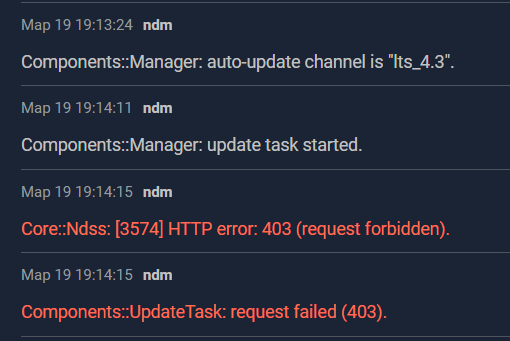

Версия 5.0.9 (preview): Core: устранена утечка памяти в парсерах API для адресов и префиксов IPv6 [NDM-4376] HTTP: устранена уязвимость CVE-2026-28753 в службе веб-конфигуратора [NDM-4368] NDNS: исправлен неверный статус 403 Forbidden при доступе к устройству по имени в облачном режиме через IPv6 [NDM-4378] VLAN: устранена проблема, приводившая к появлению в журнале сообщений «VLAN ID is busy» при добавлении сетевых сегментов [NDM-4363] VLAN: исправлена настройка приоритета 802.1q для исходящих пакетов с ненулевым DSCP-маркером [NDM-4342] Web: добавлена сортировка по имени и объему переданного трафика в списке подключений WireGuard (по запросу @Алексей Микин) [NWI-4732] Web: в селектор «Подключаться через» добавлена опция отключения пира WireGuard [NWI-4756] Web: исправлена ссылка на вкладку Активные cоединения в меню Диагностика со страницы Системый монитор (сообщил @Dezinsektor) [NWI-4743] Web: исправлено отображение графиков на странице Монитор трафика (сообщил @- zZz -) [NWI-4758] Web: исправлена операция переупорядочения подключений на странице Приоритеты подключений (сообщил @spatiumstas) [NWI-4740] Web: исправлена прокрутка на странице Анализатор трафика приложений (сообщил @Mihol) [NWI-4726] Web: исправлено отображение размера раздела на странице Приложения (сообщил @spatiumstas) [NWI-4495] Web: исправлены шрифт и цвет логотипа в заголовке (по запросу @dimon27254 и сообщества) [NWI-4771] Web: удалено отображение собственного статуса переключателя (сообщил @KeyYerS) [NWI-4742] WSD: исправлен формат пакетов сообщений Probe и Hello для устранения проблемы перезагрузки с видеокамерами NETSurveillance [NDM-4387]7 баллов

-

Понемногу в разных темах некоторые товарищи тут об этом упоминали. Но думаю так будет заметнее Достаточно удобно я думаю было бы) В дополнение к вышесказанному - было бы удобно иметь комментирование строк # @admin @hlnw @eralde и т.д.)7 баллов

-

Подтверждаю, старое оформление вернулось. Теперь все красиво. Спасибо!6 баллов

-

архивы с бинарником для mips / mipsel (as is) root@ZKUII: /opt/root # ./xray version Xray 26.3.27 (Xray, Penetrates Everything.) d2758a02 (go1.26.1 linux/mipsle) A unified platform for anti-censorship. root@ZKUII: /opt/root #6 баллов

-

6 баллов

-

Не то слово 😁 я бы сказал оооочень непривычно. Я так понимаю тут вообще все варианты влепили какие были под рукой))) и белая кнопка с рамкой, и синяя без рамки, и ссылка подчеркнутая (боже мой, кольнуло сердце)... и все в одном месте на 5 квадратных сантиметрах... выглядит мягко скажем не очень... пока по крайней мере @eralde @Anna_6 баллов

-

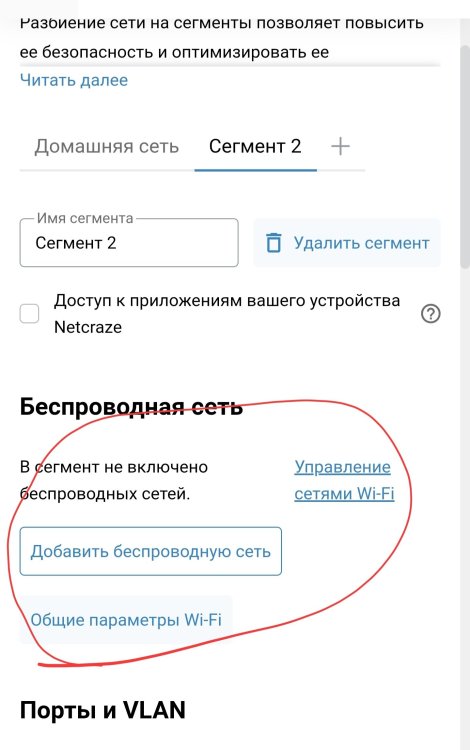

Сегмент действительно может не содержать беспроводных сетей. Доказывать вам это никто не обязан, но в предыдущих версиях веб-интерфейса при создании нового сегмента в нем беспроводные сети тоже отсутствовали. В этом легко убедиться, откатив прошивку на 5.0: создайте в "старой" прошивке новый сегмент (не меняя ничего в его настройках), скачайте startup-config и сравните новый сегмент с "Домашней сетью", например. Я согласен, что в текущем варианте неочевидно, как к новому сегменту добавить беспроводную сеть. Но если продолжите общение в том же духе -- будем применять к вашему аккаунту ограничения. Здесь не двач, а технический форум для пользователей наших продуктов.6 баллов

-

6 баллов

-

Добрый день. Да, по моему мнению стало хуже. Раньше отчётливо цветом выражался фирменный цвет компании, который визуально добавлял "красок" в интерфейс. А теперь выглядит как-то "обыденно".6 баллов

-

5.1A7. Работа маршрутизации стала еще хуже, в 2 из 5 случаев направляет в выставленный интерфейс, эксклюзивный игнорируется как и раньше. Как так то, с 5.0 никак не добьемся нормальной работы… @admin @hlnw Селф в скрытом6 баллов

-

И это, к сожалению, проблема. Предположим, роутер получил от провайдера белый IP 1.2.3.4. В него же резолвится домен. Пока само подключение работает, все хорошо - из локальной сети можно успешно зайти по домену на роутер, никаких проблем не возникнет. Однако, как только это самое подключение отвалится, или же сменится внешний IP-адрес (вместо 1.2.3.4 провайдер выдаст 4.5.6.7), доступ к вебу из локальной сети окажется невозможен, потому что домен ссылается на старый IP, который больше доступен. Приходится ждать некоторое время, пока обновятся DNS-записи у резервного провайдера, чтобы я смог зайти в веб именно по домену. Простой пример, как можно себе "выстрелить в ногу" из локальной сети при "текущем положении дел": зайти в веб-интерфейс по домену, и выключить основное подключение с белым IP. Веб-интерфейс сразу же перестанет работать, потому что внешний IP оказывается недоступным. Другой пример: Спокойно пользуемся интернетом, "ничего не предвещает беды". По какой-то причине провайдер с белым адресом отваливается. Я через облако получаю уведомление, что подключение недоступно. Хочу быстренько сразу же зайти в веб из локальной сети по домену и посмотреть, что произошло, а не получится - домен ссылается на недоступный IP. Можно, конечно, просто заходить в веб из локальной сети по локальному IP, но я с самого момента перехода на Кинетики привык заходить в веб-интерфейс даже из локальной сети по домену. Поэтому данное изменение не считаю корректным.6 баллов

-

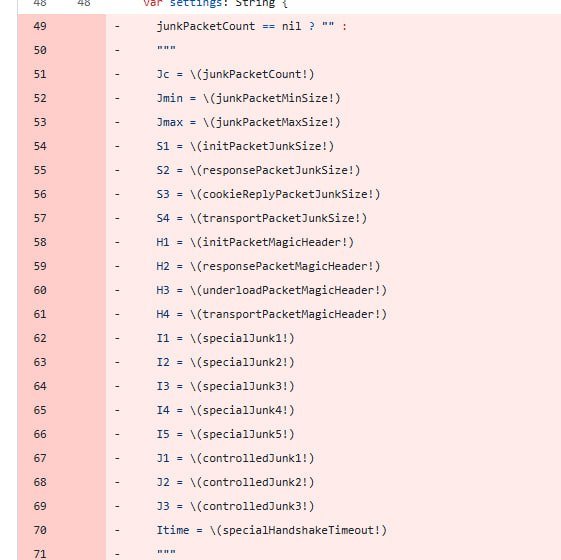

Выпуск 5.1 Alpha 3 DynDNS: устранена ошибка «URL must be filled for custom type», блокировавшая работу custom-профиля (сообщил @snark) [NDM-4292] Web: реализовано отключение перезагрузки модема для пользовательских режимов проверки доступности интернета [NWI-4629] Web: улучшены кнопки управления правилами переадресации портов в мобильном представлении настроек зарегистрированных клиентских устройств (сообщил @dimon27254) [NWI-4672] Web: исправлена сортировка записей по IP-адресу клиентского устройства в списках клиентов (сообщил @dimon27254) [NWI-4677] Wireguard: добавлена поддержка расширенных параметров ASC посредством импорта файла конфигурации или с помощью CLI (по запросу @FLK) [NDM-4298] interface {name} wireguard asc {jc} {jmin} {jmax} {s1} {s2} {h1} {h2} {h3} {h4} [{s3} {s4} {i1} {i2} {i3} {i4} {i5}] Известные проблемы: Операция обновления системы на устройствах с памятью NAND частично заблокирована. Посетите Центр загрузки для вашей модели и воспользуйтесь утилитой восстановления или загрузите образ из нашего архива NDMS через tftp.6 баллов

-

А нельзя ли добавить в таблицу в меню Активные соединения колонку в которой бы показывало шлюз, точку выхода в интернет для каждого соединения таблицы. Там где это возможно. Т.е. открываешь там например Смартфон подключенный по WIFI и сразу видишь IP адреса, порты и куда его соединения выходят на основании настроенной на роутере маршрутизации. К примеру, видишь, что часть соединений выходит через WAN провайдера напрямую, другие через настроенный VPN и т.д. куда вообще возможно показать. Было бы крайне удобно, наглядно проверять, да и вообще в целом видеть маршрутизацию исходящих соединений для каждого источника в Активных соединениях. Лучше ориентироваться в них. Сильно поднимет информативность и полезность вкладки Активные соединения. Возможно что-то такое реализовать?5 баллов

-

5 баллов

-

5 баллов

-

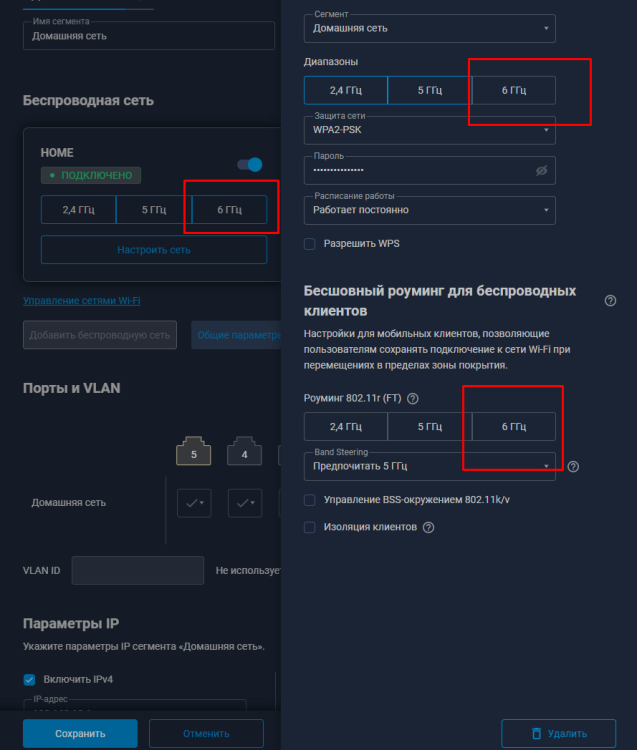

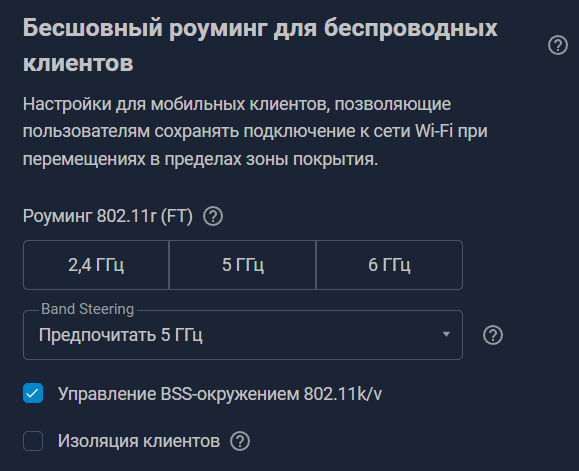

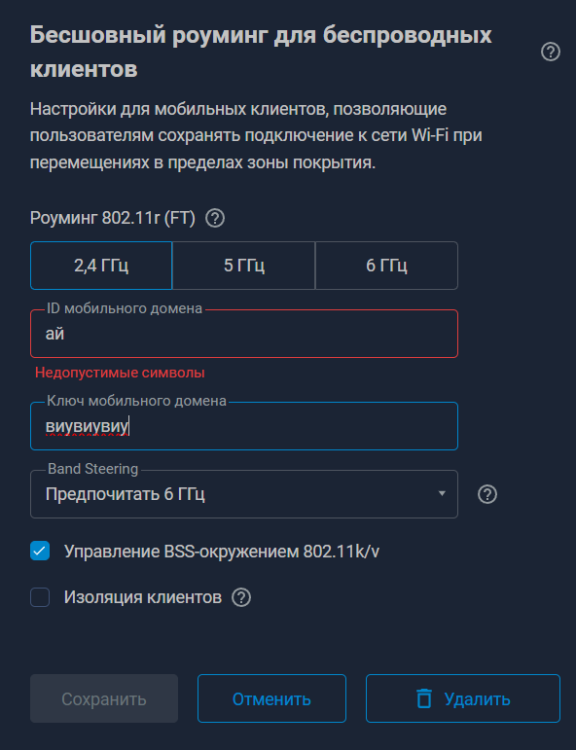

@eralde @Anna_ @Test Pilot 1. Здесь не помешало бы также убрать все упоминания о 6 ГГц на роутерах, где этого диапазона пока нет - что в селекторе FT, что в меню выбора Band Steering. 2. В продолжение сообщения: Настройки FT действительно не отображаются: Однако, если кликнуть по любому диапазону, то ранее введенные параметры роуминга появятся. 3. Поле "ключ мобильного домена" теперь оформлено как обычное текстовое, значение более не скрывается. 3.1. Не помешало бы для данного поля исключить ввод кириллицы, чтобы не получилось вот так: Проверял на NC-1812.5 баллов

-

Верните прежний синий лого, пожалуйста! Он стильный, это же фирменный цвет, а черный, он во первых обыденный, и к тому же ТОНКИЙ, в сравнении со старым.5 баллов

-

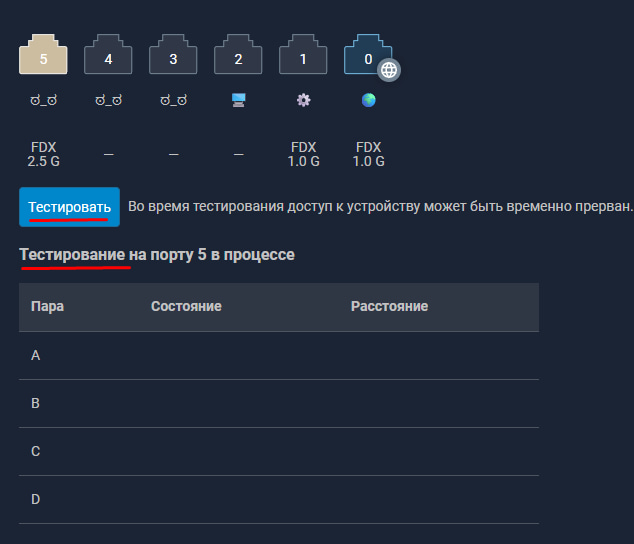

Сейчас при выполнении тестирования кабеля, кнопка Тестировать остаётся активной, меняется только надпись под ней, что сбивает с толку и не даёт явно понять, что тест уже идёт. Предложение: Убрать текст под ней, и лочить кнопку Тестировать, до момента получения результатов, как сейчас сделано с общей кнопкой сохранить в любой части веб-интефрейса5 баллов

-

Да. Весьма. Теперь это воспринимается как странный текст без стилизации. Как будто забыли ее добавить или она сломалась.5 баллов

-

5.1 Alpha 7 всё так же, кнопки удаления того же цвета, что и другие кнопки.5 баллов

-

К сожалению, в 5.1 Alpha 7 каких-либо положительных изменений не увидел. Включил dns-proxy debug, и, кажется, NDMS решила новые IP домена просто пропустить, отдав только клиенту. Ниже self-test с включенным dns-proxy debug. Время запроса 18:56:16, на сервере 18:56:17. @admin может быть, все-таки рассмотрите вариант сделать обработку запросов, как это реализовано в dnsmasq? По сути, входной и выходной точкой всех запросов является ndnproxy, в том числе в политиках. Нельзя ли его "научить" извлекать IP-адреса из ответов upstream и загружать в object-group fqdn налету? Чтобы избавиться от всего того, что сделано сейчас и работает не совсем хорошо. Я ранее пользовался dnsmasq, сейчас в основном MagiTrickle - там все работает идеально. Хотелось бы видеть, что также идеально все работало и "в стоке". Текущая реализация, к сожалению, очень далека от идеала.5 баллов

-

5 баллов

-

Выпуск 5.1 Alpha 5 Core: исправлено возвращение к уже установленной версии при загрузке системы после обновления с ошибками «system failed» (сообщил @vasek00) [NDM-4311] DLNA: исправлена процедура запуска службы (сообщил @Юрий Смирнов) [NDM-4315] Web: исправлено автоматическое обновление отображения активных подключений (сообщил @mega1volt) [NWI-4713] Web: скорректирован сброс набора языков при ручном обновлении [NWI-4703] Web: исправлена кнопка «Войти» на странице аутентификации пользователя (сообщил @Robespierre) [NWI-4718] Web: исправлено отображение всплывающей подсказки у правого края графика монитора Wi-Fi для более широких экранов (сообщил @keenet07) [NWI-4717] Web: исправлено отображение свободного места для SMS у ряда моделей модемов (сообщил @Сергий Stern) [NWI-4692] Web: улучшено отображение состояния накопителя (сообщил @spatiumstas) [NWI-4694] Web: исправлено отсутствие протокола IP в редакторе правил межсетевого экрана (сообщил @dimon27254) [NWI-4711] Wireguard: исправлен импорт конфигураций, содержащих параметры ASC (сообщил @spatiumstas) [NDM-4313] WSD: по умолчанию рассылка сообщений Hello ограничена интерфейсом Bridge0 [NDM-4314]5 баллов

-

4 балла

-

@Anna_ а можно ли рядом с трафиком добавить еще скорость Up/Down? Не думаю что в этом будут для Вас какие-то сложности4 балла

-

Предлагаю реализовать экспорт в файл и импорт списков доменов для маршрутов dns из файла, а так же правил к ним. Так будет проще переносить списки с одного роутера на другой в случае замены роутера. Ну и в качестве бекапа будет полезно. Так же можно добавить подгрузку списков по ссылкам.4 балла

-

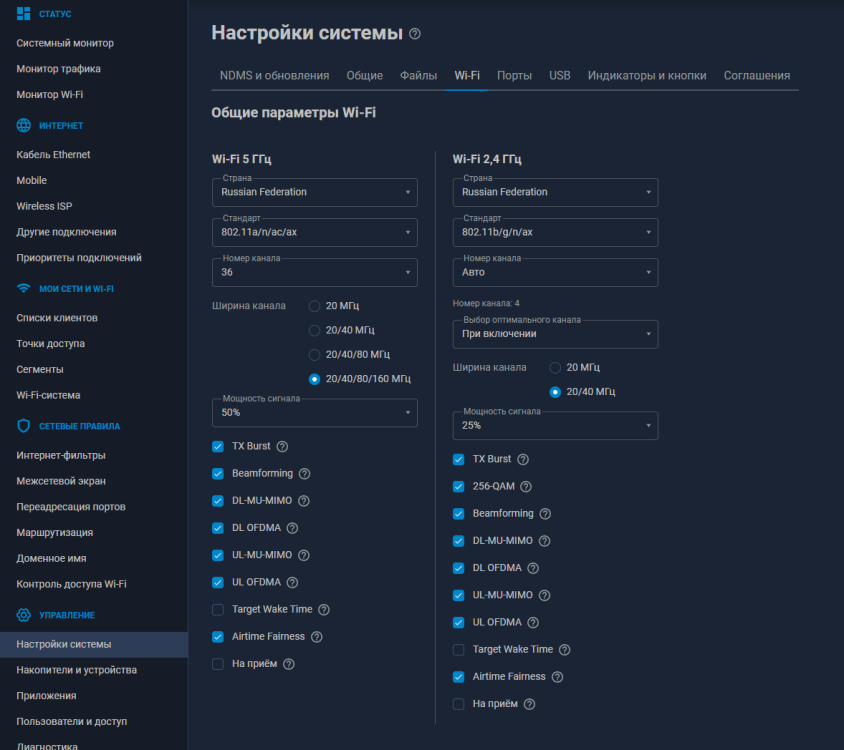

В целом, есть смысл в том, что настройки радио, общие для всех Wi-Fi-сетей в определенном диапазона, вынесены отдельно. С предыдущим вариантом (настройки радио для диапазона X видны в диалоге с настройками каждой Wi-Fi-сети дипазона X) достаточно регулярно находились пользователи, которые удивлялись, что не могут задать, например, разный номер канала в 2.4 ГГц для разных Wi-Fi-сетей. Остальное, видимо, будет доработано в будущем.4 балла

-

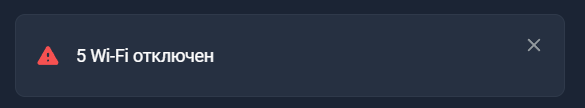

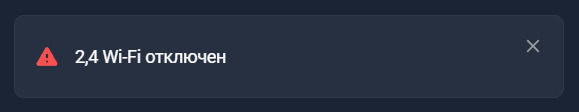

@eralde @Anna_ @Test Pilot Если полностью отключить один из диапазонов Wi-Fi (выключить все связанные с ним сети сегментов), то при обращении на страницу Сегменты или Точки доступа появляется оповещение: Оно не пропадает с экрана, пока соответствующий диапазон выключен. Даже при переходе на другие страницы в рамках одной сессии. Оповещение выглядит немного незаконченным. Должно ли оно вообще отображаться? Проверял на NC-2312 с 5.1 Beta 0.1.4 балла

-

Спасибо большое за обратную связь всем, не ожидала такого отклика, если честно!4 балла

-

Мне новинка с цветом не понравилась - старый синий вариант приятнее глазу imho.4 балла

-

Собственно, хотелось бы иметь выключатель (временную приостановку) возле каждого профиля DNS и один общий рубильник на странице Интернет-фильтры. Потому как часто приходится переключаться на DNS с низким приоритетом по отношению к DoT/DoH и приходится удалять "высших", а потом всё обратно. Также "выключатели" в CLI. Если такие уже есть, то дайте знать, я не нашёл. (команду вкл/выкл "Игнорировать DNS провайдера" мы знаем, но DoT/DoH она не отключает)4 балла

-

Подтверждаю, легко и не принужденно откатился и обновился. Дублирую здесь команды, т.к. "Телега" стала непредсказуема. сменить слот загрузки через webcli без entware copy proc:/dual_image/boot_backup proc:/dual_image/boot_active copy proc:/dual_image/boot_current proc:/dual_image/boot_backup copy proc:/dual_image/boot_fails proc:/dual_image/commit system reboot Далее обновить на нужную прошивку и изменить набор компонентов.4 балла

-

В 5.0 и 5.1 гиперссылка уже работает. Мы её долго ждали, но когда-то дождались. Спасибо 🙂4 балла

-

Приведите ссылку, пожалуйста (можно на вебархив/wayback machine, если сейчас эта страница недоступна). Очень интересно будет почитать.4 балла

Эта таблица лидеров рассчитана в Москва/GMT+03:00