-

Постов

99 -

Зарегистрирован

-

Посещение

Оборудование

-

Устройства

Hero KN-1011

Посетители профиля

Блок последних пользователей отключён и не показывается другим пользователям.

Достижения constgen

Продвинутый пользователь (3/6)

31

Репутация

-

Галочка mDNS может помочь с этим, если её включить

-

Судя по документу PowerConsumption-Wi-Fi.pdf beacon это основной источник влияния. И его применяют в Европе на устройствах для добавления Эко режима. Передатчики я уже все выкрутил. Я бы ещё один радиомодуль погасил полностью. Но не знаю как в Keenetic это делать. Можно отключать вещание WiFi, но радиомодуль от этого похоже не отключается. Такая настройка тоже не помешает Вообще хотелось бы какой-то настраиваемый профиль Эко режима. Который одной командой активируется и деактивируется. Пусть даже в CLI. Всё равно это будет автоматизировано и руками в GUI никто это никогда трогать не будет

-

Если снизить потребление роутера с 6W до 5W. Для меня это увеличит время работы на автономном питании на 2ч. Это очень значительно и заметно. И бывает просто решающим

-

Думаю проблема не в том как всё работает, а только в форме регистрации нового клиента. В ней первоначально установлены выбранными опции не те что настроены глобально по умолчанию. И если пользователь ничего не меняет в форме регистрации просто нажмёт сохранить, то зарегистрирует клиента совсем не с той политикой которая была до того

- 2 ответа

-

- сегменты

- политики доступа

-

(и ещё 1 )

C тегом:

-

- 2 ответа

-

- 1

-

-

Проще использовать DNS маршрутизацию, там можно вводить и IP, не только домены. Эта группа и будет вашей папкой

-

У самого руки недоходили спросить, но хорошо что завели эту тему. Лично мне это нужно для энергосбререгающего режима, когда роутер работает от автономной резервной батареи. Каждый сэкономленный ватт может дать пару часов дополнительного автономного времени работы. И это очень много и важно. Вот какая есть статья на тему энергосбережения в WiFi устройствах PowerConsumption-Wi-Fi.pdf . И там упоминается Beacon как один из самых влияющих на это.

-

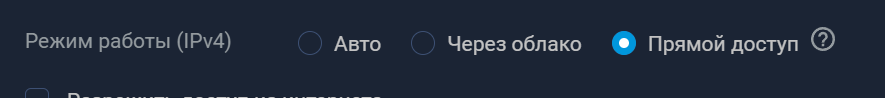

Похоже работа через облако - это такая простая защита от пиратства. Чтобы был смысл покупать официальные Кинетики.

-

В целом надо специально настроить политики доступа и тогда получится это сделать. По умолчанию собственные пользовательские маршруты применяются на все политики. Даже если в политике нет указанного VPN интерфейса, трафик всё равно будет перенаправляться. Но это можно изменить. То что мы хотим получить - это возможность в каких политиках маршрутизировать сайты по VPN, а в каких - нет. В этом поможет опция `standalone` у политики. Она переводит политику в другой режим, при котором в неё попадают маршруты только те, которые есть у интерфейсов в ней. А далее дело техники каким клиентам какие политики доступа настроить в их окне настройке клиента. В Web UI нет этой настройки. Это делается через CLI. Для начала проверьте текущие политики, так же их имена можно посмотреть (config)> show ip policy Вы увидите все маршруты которые в них задействуются. И системные и собственные. Когда всё настроите правильно, можно будет так верифицировать что нужные маршруты работают только в нужных политиках и отсутствуют у ненужных. За тем заходите в свою политику в которой НЕ хотите чтобы применялись глобальные маршруты (подставьте своё имя). Они пронумерованы, так что вам надо вычислить какое правильное имя (config)> ip policy Policy1 Network::PolicyTable: Policy "Policy1" exists. (config-policy)> description - set IP policy description multipath - enable IP policy multipathing permit - permit global interface(s) rate-limit - set rate limit for WAN interface standalone - disable IP policy routes copying (config-policy)> Здесь вам надо почитать документацию и разобраться как включить `standalone`. Не буду расписывать. Самой первой командой проверьте, что всё применилось. Лично я вообще на все политики его включаю. Так намного проще контролировать, что происходит в сети. Вы можете решить по своему как организовать. Теперь можете одних клиентов кинуть в политики с VPN интерфейсом, а других без него. Другие интерфейсы вместе с интернетом как хотите на своё усмотрение в зависимости от цели. Я например так настроил чтобы клиенты из Wiregurad туннеля могли получать доступ только к определённым клиентам в локальной сети, а не ко всем из них https://forum.keenetic.ru/topic/21602-как-настроить-wireguard-site-to-site-через-политики-доступа/#findComment-211145. Например, только к домашнему серверу, но не компьютеру или пылесосу. Я просто добавил эти устройства в отдельную политику где есть туннель. Остальные устройства никак доступ в туннель не получали и к ним нельзя достучаться извне.

-

Нет. Одним. На то и есть VLAN. По одному проводу пойдут несколько сегментов (он же VLAN). У вас скорее всего для Гостевой сети на контроллере не настроено чтобы её VLAN пускался в используемый LAN порт. На скриншоте я показал как его пустить. Так же этот VLAN надо пропускать и на коммутаторе. А ретраслятор Keenetic сам разберётся. Главное чтобы до него тегированые фреймы доходили. У вас скорее всего в этом и проблемы - они не доходят до ретранслятора.

-