hoaxisr

Участники форума-

Постов

747 -

Зарегистрирован

-

Посещение

-

Победитель дней

20

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент hoaxisr

-

Я не знаю что такое "хороший" роутинг для вас, все же индвидуально. Единственное, что я бы дал совет проксировать cloudflare, ovh, hetzner, digitalocean и все сайты с ECH. Соответствующие списки для разных ядер есть на github.

-

И что вам ответит провайдер? Они не отвечают за ТСПУ, вообще не их зона ответственности и сделать они по этому поводу ничего не могут и не будут. Могут выразить сочувствие и соболезнования, и все, на этом их полномочия все.

-

Это ядро интереснее, потому что умеет в протоколы, которые не умеет xray.

-

https://blog.cloudflare.com/russian-internet-users-are-unable-to-access-the-open-internet/ Вот тут объяснение что и почему.

-

ZeroTier это в том числе: VPN Let access centralized resources securely without the complication and overhead of a traditional VPN. Data is end-to-end encrypted and does not need to route through the cloud Unique cryptographic IDs make it easy to ensure only trusted devices can connect Lightweight agent can be deployed in minutes without introducing latency or overhead

-

Тут, у сожалению, нет людей, которые за вас прочтут документацию к инструменту и применят его, так как вы бы хотели. Не потому что люди злые и не хотят делится каким-то сокральным знанием, а просто ваш кейс, это исключительно ваша история. Просто попробуйте, и у вас обязательно получится реализовать задуманное. Просто, никто не будет писать для вас пошаговый план. Сделайте небольшое усилие и самостоятельно реализуете.

-

Я не специалист, я не знаю. Просто термин красивый Да это бессмысленно я считаю. (Про sbr) Реализовать задуманное можно и при использовании системной политики для всех устройств - просто для различных интерфейсов, задавая различные варианты транспорта. И будет load balancing и прочий блекджек.

-

Делать source based routing.

-

И там же есть вполне конкретный ответ разработчика о том, что ожидать другой реализации не следует.

-

У меня нет претензий. Реализация вот такая. Обойти нельзя.

-

Я не знаю какие должны быть клиенты, чтобы они "мешали друг другу". Не могу себе такой кейс придумать. Раз у вас другой кейс, используйте другие инструменты.

-

Тогда не используйте DNS маршрутизацию. Реализация вот такая. Другой не представлено.

-

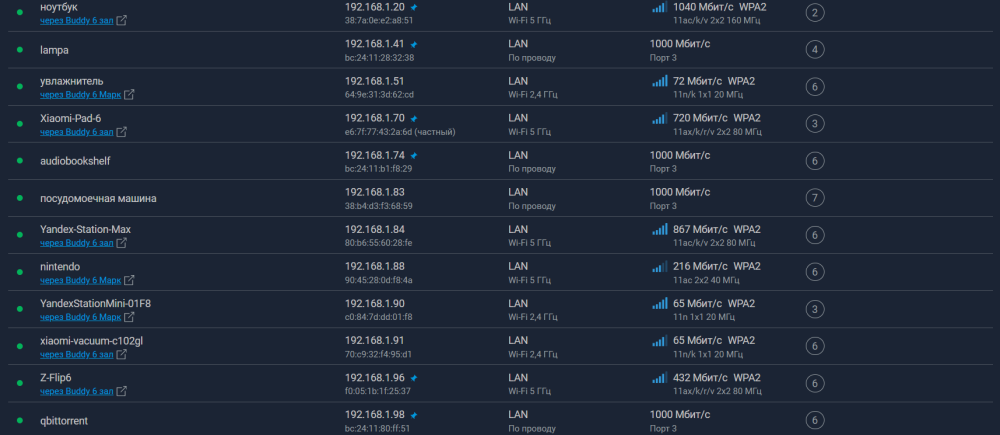

Используйте HydraRoute. Или совершенно спокойно используйте системную политику. Совершенно не понимаю для чего использовать политики. Чтобы что? Вас пугает, что умная лампочка сможет попасть на intel.com и на сайт аниме? В чем смысл использования политик доступа?

-

Апдейт. Возможно проблема не в кириллице. Не подтягиваются имена хостов и на латинице. Будет возможность глянуть @Le ecureuil возможно проблема не на стороне Web интерфейса?

-

Все верно. Но функционал отката нужен не для тестирования альфа-беты версий. А для тех у кого стоит "автообновление" и вдруг возникла какая-то проблема, которая отсутствовала в предыдущей версии. Те кто устанавливают альфа-беты - должны хранить копии для отката самостоятельно, они же тестируют новый функционал.

-

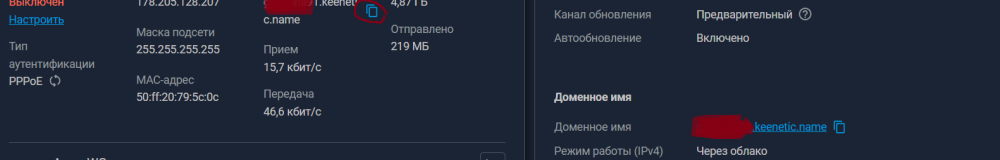

Можно, пожалуйста, убрать значок "скопировать" около доменного имени во вкладке "Интернет"? Тем более этот значок "съезжает" вниз относительно первой строки и висит между двух строк, что просто некрасиво. И почему в одном месте доменное имя подчеркнуто, а в другом месте нет? Можно, пожалуйста, единообразно сделать? Убрать все эти подчёркивания везде. Оно же некрасиво, плюс синий цвет ссылок это прям как Web из начала времен.

-

В двух соснах? По факту механизм dualboot Нужен только для возможности загрузить роутер, если в процессе обновления что-то пошло не так. Если предусмотреть вариант сохранения "старой" прошивки, то никакие сохранения прошивок на отдельных носителях и не нужны, этот носитель уже есть в самом роутере. Нужен только механизм отката.