-

Постов

277 -

Зарегистрирован

-

Посещение

-

Победитель дней

38

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Сообщения, опубликованные Skrill0

-

-

1 час назад, LPA сказал:

Всем большой привет! Подскажите, такой вот вопрос: можно ли маскировать весь трафик под определенных домен. К примеру kion.ru. При использовании данного сервиса лимит мобильного трафика на МТС не уменьшается. В связи с этим и возник данный вопрос.

Заранее спасибо за ответ!

И Вам доброго вечера!

Да, Reality как раз лучше всех других методов справляется с этой задачей.

Если хотите не использовать индивидуальную маршрутизацию, то можно в 10_routing просто направить все на прокси. И весь трафик будет маскироваться под выбранное Вами доменное имя. -

3 часа назад, surfuser сказал:

А кто-то может проконсультировать про дебагу Xray 1.8.6?

Периодически "залипает" сервер, т.е. коннект к нему есть, но никакие сайты через shadowsocks или vless не открываются. Несколько раз в день такое бывает. Залипоны по времени тоже рандомные, может залипуть на несколько часов, а может и на несколько минут.

Сам VPS при этом не виснет, все сайты спокойно резолвит. Нагрузки на виртулку нет никакой (1-2% CPU Load, 20% Mem).

Доброй Вам ночи!

С 1.8.6 у некоторых пользователей аналогичные проблемы.

Рекомендую откатиться на 1.8.4.

Если обновлялись с него, то бекапы лежат в/opt/backups-

1

1

-

-

2 часа назад, beubasser сказал:

Добрый день. Спасибо за советы, но к сожалению, это не помогает. Всё снова упирается в слабый процессор роутера, который еле тянет работу xray.

Конфиг на роутере:- 07_inbounds.json:

-

08_outbounds.json:

{ "outbounds": [ { "domainStrategy": "UseIPv4", "protocol": "vless", "settings": { "vnext": [ { "address": "***", "port": 443, "users": [ { "encryption": "none", "flow": "xtls-rprx-vision", "id": "***" } ] } ] }, "streamSettings": { "network": "tcp", "security": "reality", "realitySettings": { "publicKey": "***", "fingerprint": "firefox", "serverName": "google.com", "shortId": "***", "spiderX": "/" } }, "tag": "proxy" }, { "protocol": "freedom", "tag": "direct" }, { "protocol": "blackhole", "tag": "block" } ] }

Конфиг на VPS:

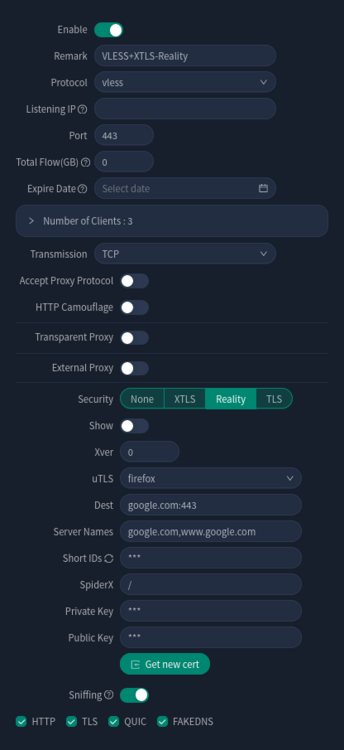

- Inbound:

- Клиент - роутер:

Твики на VPS:

root@inexpensive-pen:~# cat /etc/sysctl.conf ... net.ipv4.tcp_syncookies = 0 net.ipv4.tcp_congestion_control = bbr net.core.default_qdisc=fq net.ipv4.tcp_congestion_control=bbr net.core.rmem_max = 67108864 net.core.wmem_max = 67108864 net.core.netdev_max_backlog = 10000 net.core.somaxconn = 4096 net.ipv4.tcp_syncookies = 1 net.ipv4.tcp_tw_reuse = 1 net.ipv4.tcp_fin_timeout = 30 net.ipv4.tcp_keepalive_time = 1200 net.ipv4.tcp_keepalive_probes = 5 net.ipv4.tcp_keepalive_intvl = 30 net.ipv4.tcp_max_syn_backlog = 8192 net.ipv4.tcp_max_tw_buckets = 5000 net.ipv4.tcp_fastopen = 3 net.ipv4.tcp_mem = 25600 51200 102400 net.ipv4.udp_mem = 25600 51200 102400 net.ipv4.tcp_rmem = 4096 87380 67108864 net.ipv4.tcp_wmem = 4096 65536 67108864 net.ipv4.tcp_mtu_probing = 1 net.ipv4.tcp_slow_start_after_idle=0

Neofetch на VPS:

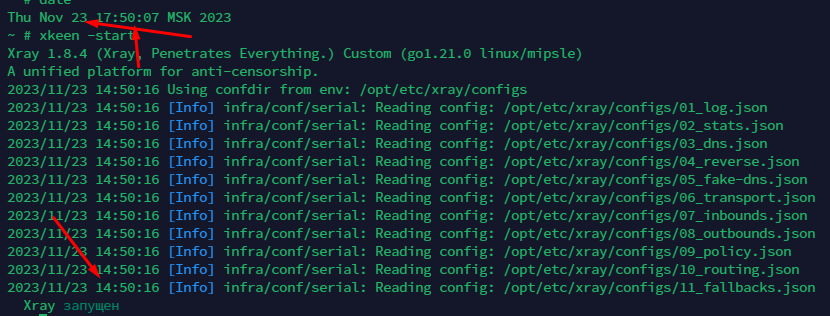

Лог запуска/остановки xkeen:

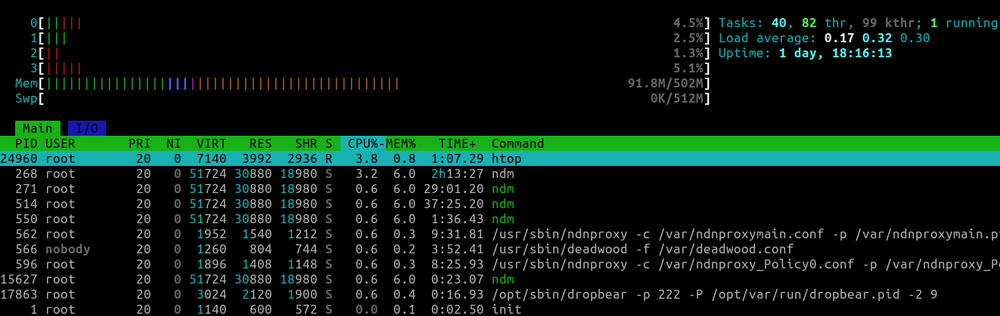

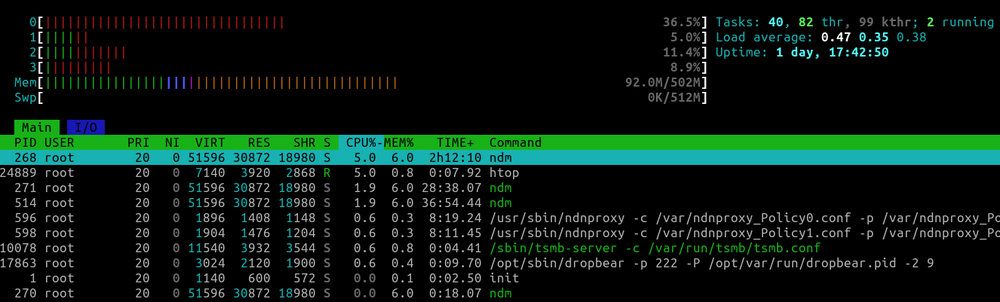

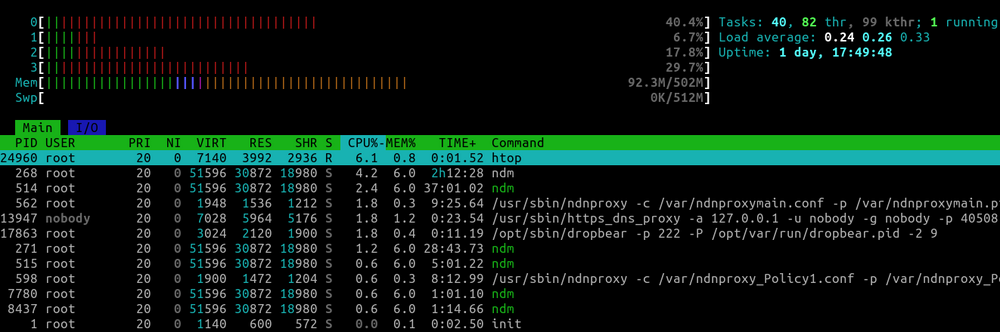

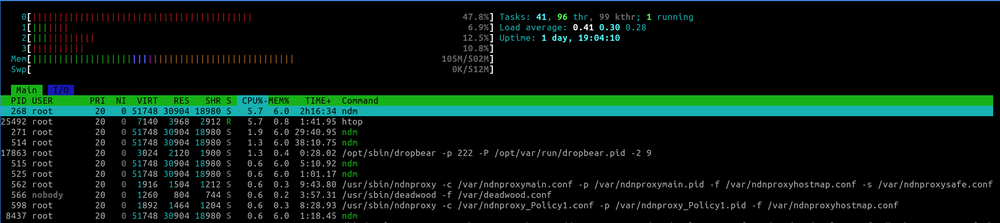

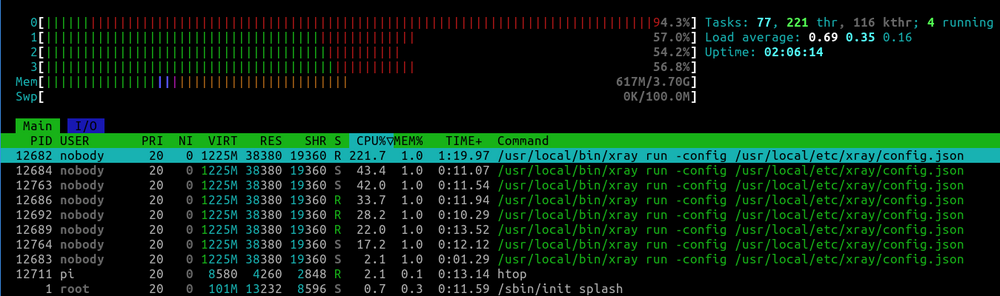

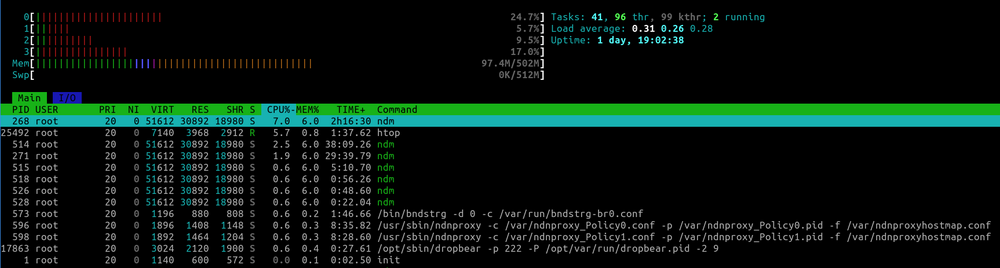

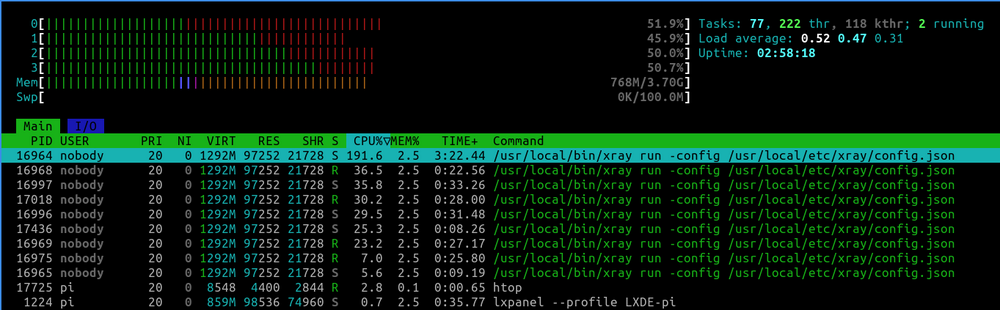

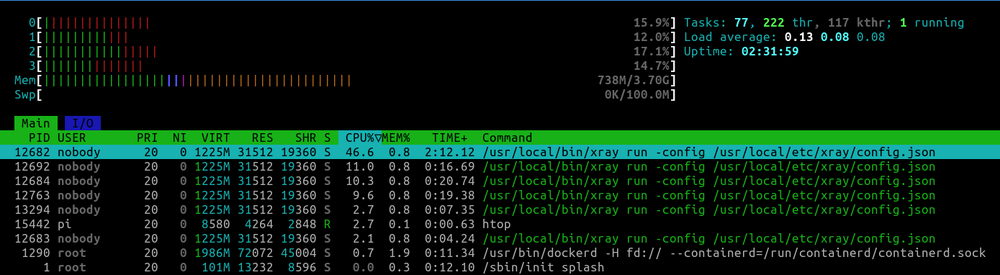

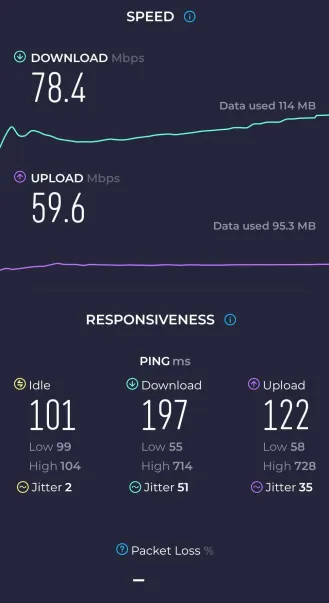

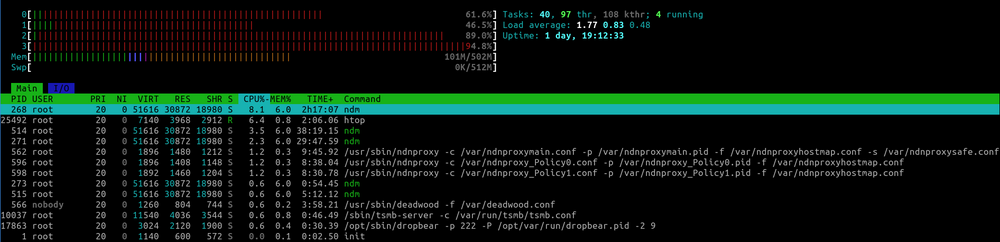

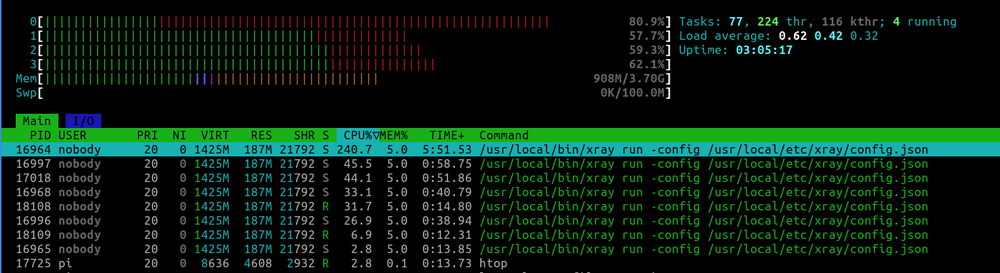

Со всем этим, результаты получились такие (все тесты с xray без правил маршрутизации, весь трафик идёт через VPS без исключений):- Htop во время бездействия:

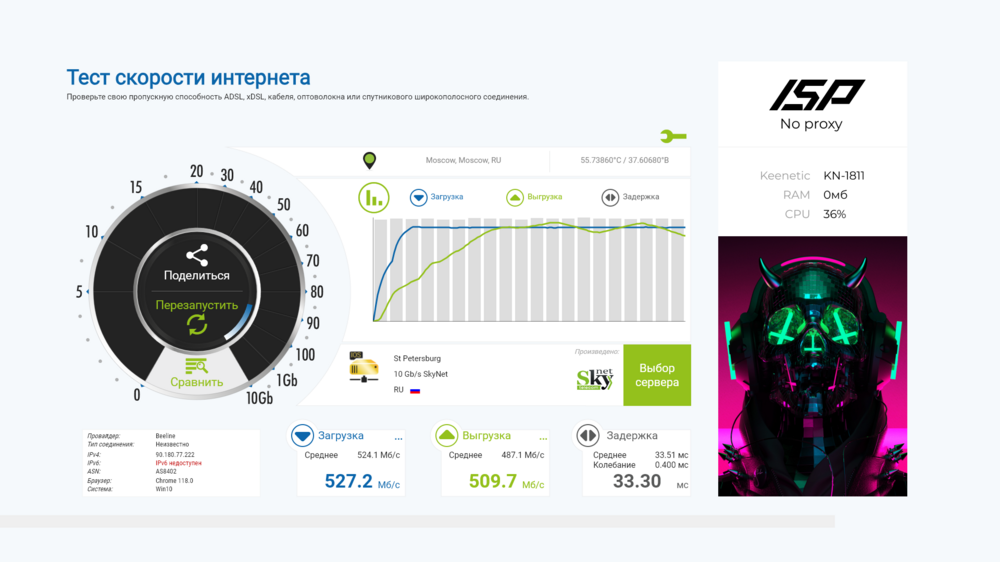

- Прямой тест без xray, скорость провайдера:

- Тест с xray через NekoBox Android, прямое подключение к VPS по его IP:

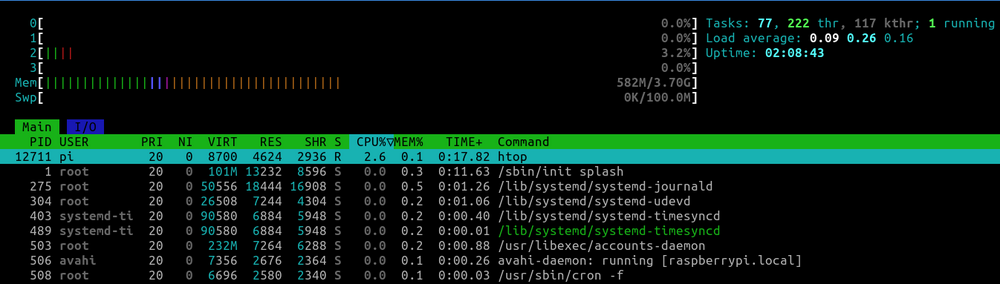

- Тест с xray через NekoBox Android, подключение к raspberry pi в локальной сети по SOCKS, на которой стоит xray клиент с outbound на мою VPS:

- Тест с xray через NekoBox Android, подключение к raspberry pi в локальной сети по WireGuard inbound (MTU 1400), на которой стоит xray клиент с outbound на мою VPS:

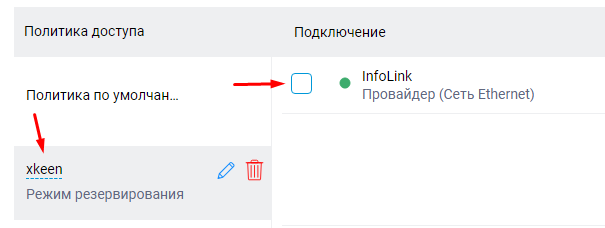

- Тест с xkeen на роутере, REDIRECT, политика "xkeen" есть, клиент в неё занесён:

-

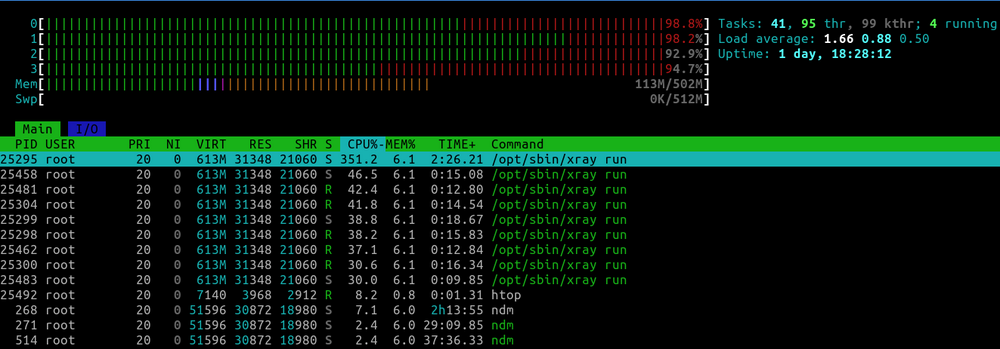

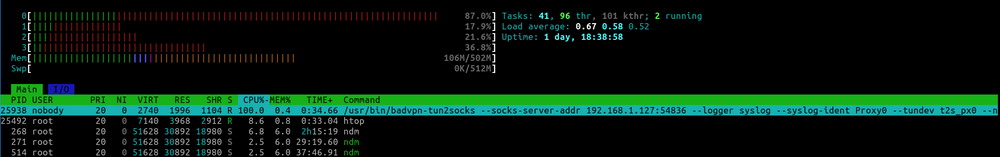

Тест с xray на raspberry, роутер подключается к raspberry по стоковому SOCKS5 из веб-интерфейса, предварительно выполнена команда

interface Proxy0 proxy socks5-udp, создана политика "VPN" с приоритетом подключения к прокси, клиент в неё занесён: - Тест с xray на raspberry, роутер подключается к raspberry по стоковому WireGuard из веб-интерфейса, создана политика "VPN" с приоритетом подключения к WG-туннелю, клиент в неё занесён:

В общем, выглядит печально. Но в документации v2fly я увидел какую-то конфигурацию, когда IP raspberry ставится как основной шлюз на клиентах. В нашем случае можно перевести кинетик в режим Relay и вписать туда IP raspberry, которая и будет заниматься маршрутизацией. Пока буду копать в эту сторону.

Если с Redirect Ваша скорость ~30мб, то TProxy будет иметь меньшую скорость на ~5%.

Также, в теме уже не раз запускали на том же Viva 1910 ядро Xray со скоростью ~100+ мб.-

1

1

-

3 часа назад, jameszero сказал:

@Skrill0, приветствую!

А это точно надо?

Современные ядра линукса, если не ошибаюсь, поддерживают модуль bbr из коробки.

Я использую почти такой же, как вашем сообщении твик sysctl.conf в Ubuntu 20, только без добавления tcp_bbr в modules.conf. Производительность сети отличная.

Доброй Вам ночи!

Да, Вы правы. Но так как конфигурация общая, для избежания проблем решила включить в список.

Если командаecho "net.ipv4.tcp_congestion_control=bbr" >> /etc/sysctl.confприменяется без добавления tcp_bbr в modules.conf, то он и не нужен)

Цель просто переключиться на bbr.-

1

1

-

-

20 часов назад, beubasser сказал:

Товарищи, кто-то настраивал xray клиент на другой машине и перенаправлял трафик на неё с минимальными потерями в скорости?

У меня есть KN-1011, прошивка 4.1 Beta 2- Ставил xkeen на роутер и проц долбится в сотку уже на ~30 мбит/с, как с использованием встроенного SOCKS в вебе, так и через REDIRECT правила (dokodemo-door в конфиге). Судя по htop, скорость упирается в сам xray клиент.

- Поставил xray клиент на 4-ую Raspberry, перенаправлял трафик с помощью встроенных клиентов SOCKS и WireGuard. На SOCKS получилось максимум 40 мбит/с, а через WireGuard, на удивление, максимум 70 мбит/с.

-

Выполнял команду

interface Proxy0 proxy socks5-udp

Скорость так же режется.

Такие скорости меня не устраивают, тариф-то у меня 300 мбит/с, и прямое подключение к моему VPS через NekoBox тоже даёт 300 мбит/с. Скорость теряется даже если в правилах xray трафик идёт напрямую, не через VPS. Проблема исключительно в перенаправлении трафика с роутера на Raspberry. И это перенаправление ест много скорости.

Я ознакомился с TPROXY, но так и не понял, как правильно перенаправить. Получилось лишь полностью грохнуть интернет и доступ к роутеру, когда попробовал правила отсюда.

Мои вопросы таковы:- Как перенаправить трафик с помощью TPROXY на Raspberry? Есть ли примеры команд?

- Обрежет ли TPROXY скорости так же, как делают встроенные SOCKS и WireGuard клиенты на кинетике?

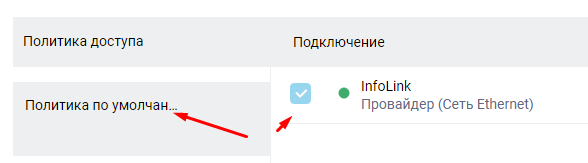

- Как использовать TPROXY вместе с политиками подключений? Имею в виду эти:

- Есть какие-то альтернативные варианты перенаправления? Какие-нибудь сторонние прокси клиенты на кинетик, которые так не обрезают скорость?

Вот мой xray конфиг на Raspberry для референса:

{ "dns": { "disableFallback": true, "servers": [ { "address": "https://8.8.8.8/dns-query", "domains": [], "queryStrategy": "" }, { "address": "localhost", "domains": [], "queryStrategy": "" } ], "tag": "dns" }, "inbounds": [ { "listen": "0.0.0.0", "port": 2080, "protocol": "socks", "settings": { "udp": true }, "sniffing": { "destOverride": [ "http", "tls", "quic" ], "enabled": true, "metadataOnly": false, "routeOnly": true }, "tag": "socks-in" }, { "listen": "0.0.0.0", "port": 2081, "protocol": "http", "sniffing": { "destOverride": [ "http", "tls", "quic" ], "enabled": true, "metadataOnly": false, "routeOnly": true }, "tag": "http-in" }, { "tag": "dokodemo-door", "port": 2082, "listen": "0.0.0.0", "protocol": "dokodemo-door", "settings": { "network": "tcp,udp", "followRedirect": true }, "sniffing": { "enabled": true, "destOverride": [ "http", "tls" ] }, "streamSettings": { "sockopt": { "tproxy": "tproxy" } } }, { "tag": "wgserver", "listen": "0.0.0.0", "port": 8888, "protocol": "wireguard", "settings": { "secretKey": "***", "peers": [ { "publicKey": "***", "allowedIPs": [ "192.168.6.0/24" ] } ], "kernelMode": false, "mtu": 1400 } } ], "log": { "access": "/home/pi/Documents/xray/log/access.log", "error": "/home/pi/Documents/xray/log/error.log", "loglevel": "debug" }, "outbounds": [ { "tag": "proxy", "protocol": "vless", "domainStrategy": "AsIs", "flow": null, "settings": { "vnext": [ { "address": "***", "port": 443, "users": [ { "encryption": "none", "flow": "", "id": "***" } ] } ] }, "streamSettings": { "network": "tcp", "security": "reality", "realitySettings": { "fingerprint": "firefox", "publicKey": "***", "serverName": "google.com", "shortId": "***", "spiderX": "/" }, "sockopt": { "mark": 2 } } }, { "tag": "direct", "protocol": "freedom", "domainStrategy": "", "streamSettings": { "sockopt": { "mark": 2 } } }, { "tag": "block", "protocol": "blackhole", "streamSettings": { "sockopt": { "mark": 2 } } }, { "tag": "dns-out", "protocol": "dns", "proxySettings": { "tag": "proxy", "transportLayer": true }, "settings": { "address": "8.8.8.8", "network": "tcp", "port": 53, "userLevel": 1 }, "streamSettings": { "sockopt": { "mark": 2 } } } ], "policy": { "levels": { "1": { "connIdle": 30 } }, "system": { "statsOutboundDownlink": true, "statsOutboundUplink": true } }, "routing": { "domainStrategy": "AsIs", "rules": [ { "inboundTag": [ "socks-in", "http-in" ], "outboundTag": "dns-out", "port": "53", "type": "field" }, { "outboundTag": "proxy", "port": "0-65535", "type": "field" } ] }, "stats": {} }Доброго Вам дня!

Поддержки TProxy пока что нет в релизной версии Xkeen. В настоящий момент ведется работа над обновлением.

Для увеличения скорости рекомендую использовать метод Redirect + bbr на сервере.

Или можно выполнить полную оптимизацию именно сервераСкрытый текстecho "tcp_bbr" > /etc/modules-load.d/modules.conf echo "net.core.default_qdisc=fq" >> /etc/sysctl.conf echo "net.ipv4.tcp_congestion_control=bbr" >> /etc/sysctl.conf echo "net.core.rmem_max = 67108864" >> /etc/sysctl.conf echo "net.core.wmem_max = 67108864" >> /etc/sysctl.conf echo "net.core.netdev_max_backlog = 10000" >> /etc/sysctl.conf echo "net.core.somaxconn = 4096" >> /etc/sysctl.conf echo "net.ipv4.tcp_syncookies = 1" >> /etc/sysctl.conf echo "net.ipv4.tcp_tw_reuse = 1" >> /etc/sysctl.conf echo "net.ipv4.tcp_fin_timeout = 30" >> /etc/sysctl.conf echo "net.ipv4.tcp_keepalive_time = 1200" >> /etc/sysctl.conf echo "net.ipv4.tcp_keepalive_probes = 5" >> /etc/sysctl.conf echo "net.ipv4.tcp_keepalive_intvl = 30" >> /etc/sysctl.conf echo "net.ipv4.tcp_max_syn_backlog = 8192" >> /etc/sysctl.conf echo "net.ipv4.tcp_max_tw_buckets = 5000" >> /etc/sysctl.conf echo "net.ipv4.tcp_fastopen = 3" >> /etc/sysctl.conf echo "net.ipv4.tcp_mem = 25600 51200 102400" >> /etc/sysctl.conf echo "net.ipv4.udp_mem = 25600 51200 102400" >> /etc/sysctl.conf echo "net.ipv4.tcp_rmem = 4096 87380 67108864" >> /etc/sysctl.conf echo "net.ipv4.tcp_wmem = 4096 65536 67108864" >> /etc/sysctl.conf echo "net.ipv4.tcp_mtu_probing = 1" >> /etc/sysctl.conf echo "net.ipv4.tcp_slow_start_after_idle=0" >> /etc/sysctl.conf

Так же с самим конфигом тоже много проблем.

Используйте просто ленивый конфиг для Redirect, наполнив своими данными от сервера.

Он как раз сделан для Reality.-

1

1

-

25 минут назад, madsen сказал:

Я только вникаю в тему, поэтому у меня возник самый банальный вопрос:

XKeen - это клиент к серверу, где развёрнут XRay (например на VPS в другой стране), или это сам сервер? Если второе, то тогда не понимаю, как он предоставляет доступ к заблокированным сайтам ? Просветите новичка плиз😔

Доброй Вам ночи!

Xkeen — скорее менеджер для прокси-клиента Xray в текущей реализации (0.9.9).

Xray может работать как сервером, так и клиентом на роутерах Keenetic указанных в поддерживаемых устройствах.

В теме обычно используется именно в качестве клиента.

То есть устанавливается соединении вида:

Keenetic + xray <> xray + VPS.-

2

2

-

-

- Популярный пост

- Популярный пост

3 часа назад, surfuser сказал:А новая версия скоро будет доступна?

Очень ждем!

Очень ждем!

Доброй Вам ночи)

Хотела сделать релиз еще вчера, но появилось несколько ошибок на тестировании)

Надеюсь, получится быстро решить их и опубликовать обещанную версию 1.0)-

9

9

-

6

6

-

14 часа назад, AxelTwentyTwo сказал:

Доброго времени суток!

У меня Keenetic 4G KN-1212.

Доброго Вам утра)

Поддержка на устройство 4G KN-1212 не заявлена.

Но связалась с Вами в личные сообщения. Давайте попробуем сделать)-

1

1

-

-

- Популярный пост

- Популярный пост

Всем доброго утра!

Многие спрашивают в личные сообщения про обновления.

Поэтому небольшой анонс грядущего для всех сразу)Будет добавлено

01. Режим TProxy | Готово

02. Multi-client

Специально собранные для устройств Keenetic

Xray | Готово

V2Fly | В процессе

Hysteria | В процессе

Sing-box | Готово

03. Миграция модулей прошивки | Готово

04. GeoSite Zkeen от @jameszero | Готово

05. Умные правила iptables | Готово

06. Оптимизация сервера | Готово

Будет улучшено

01. Режим Redirect | Готово

02. Автозапуск | Готово

03. Ручные запуск и остановка | Готово

04. Менеджер портов | Готово

05. Расширен список подсетей для исключения из iptables | Готово

06. Поддержка IPv6 | Готово

07. Совместимость с другими утилитами | Готово

08. Влияние прокси-клиента на загрузку процессора существенно снижено | Готово

09. Совместимость с USB модемами | Готово

10. Совместимость с OpenVPN и WireGuard | ГотовоБудет исправлено

01. Проверка статуса для пользователей сторонних пакетов | Готово

02. Выполнение crond задачи для пользователей сторонних пакетов | Готово

03. Миграция пользовательских переменных при обновлении | Готово

04. Работа с интерфейсами Keenetic | Готово

Обновление можно ожидать через ~неделю

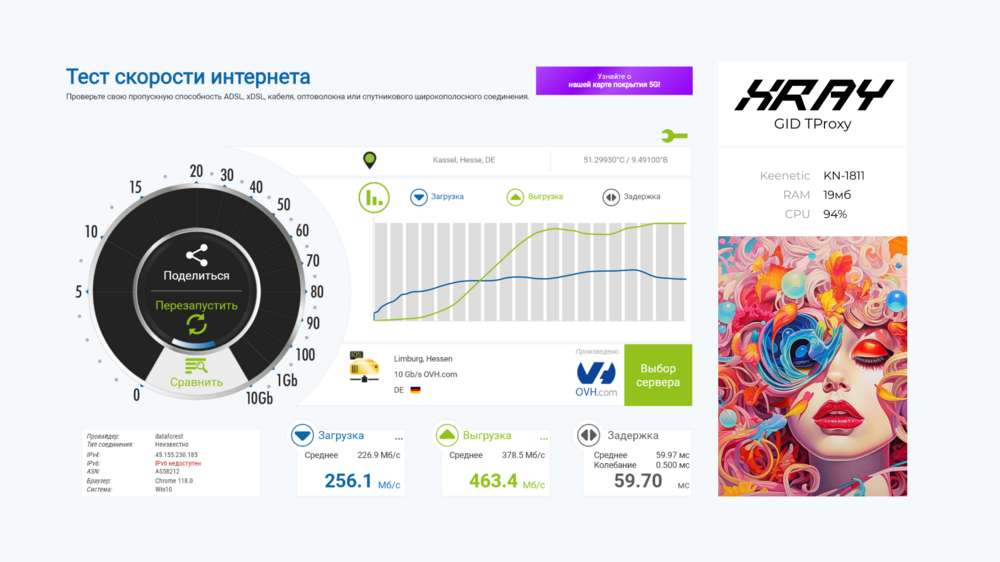

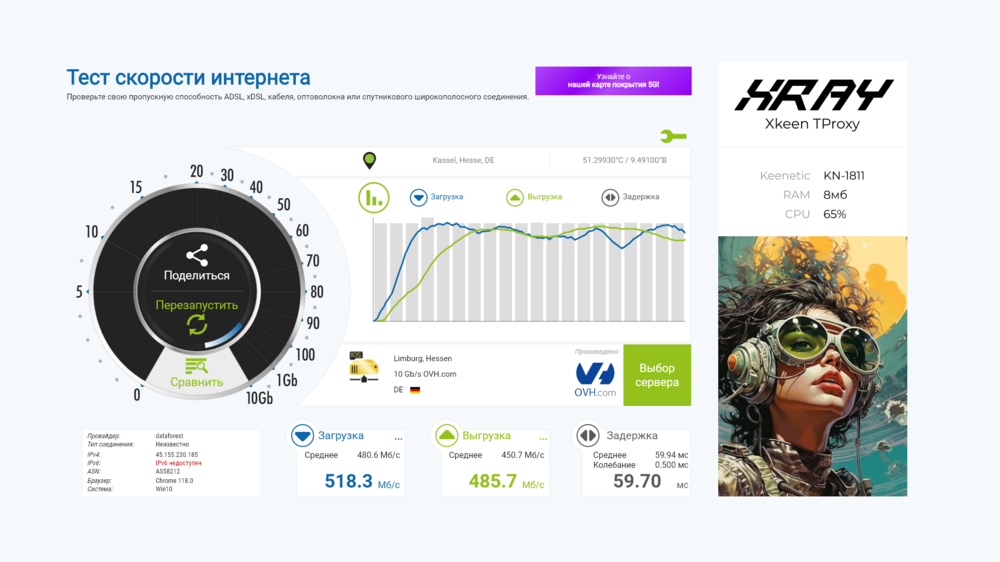

Сравнительные тесты Xray клиента в разных режимах TProxy-

11

11

-

13

13

-

1 минуту назад, reyist сказал:

Да, заработал)

Как она там затесалась, я в полном неведении.../opt/etc/init.d/S24Xrayне трогал никогда и ничего там не менял.

Рада, что у Вас все заработало) -

1 минуту назад, reyist сказал:

убрал, но все так же, через vps не перенапрявляет. При перезапуске xkeen запятая возвращается.

Да, она генерируется из файла init.d.

Нужно пройти по пути к файлу/opt/etc/init.d/S24Xray

Открыть его и заменитьdonor_port="80,443"на

donor_port="80 443"-

1

1

-

-

-

-

1 час назад, reyist сказал:

не выходит, все так же.. xkeen перезапустил, в access.log тоже пусто

Доброго Вам дня!

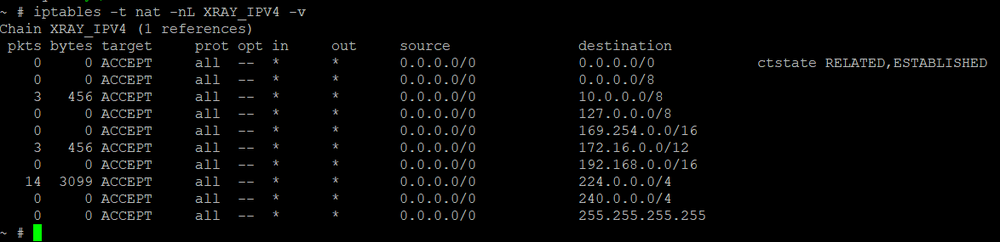

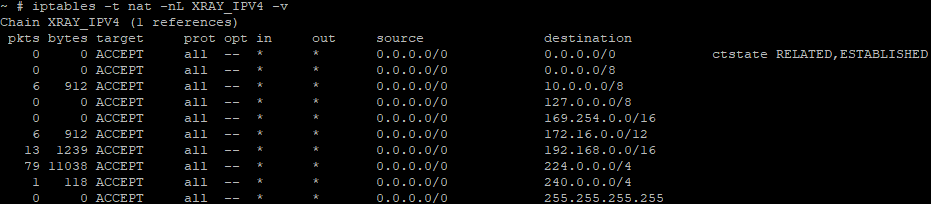

Покажите, пожалуйста, результат команды в терминалеiptables -t nat -nL XRAY_IPV4 -v -

Всем доброго времени суток!

Есть ли пара желающих протестировать Tproxy-мод?

Пожалуйста, напишите в ЛС)-

1

1

-

1

1

-

-

13 часа назад, LDude сказал:

Что-то лыжи не едут. Прочитал всё с самого начала. Выборочный обход мне не надо пока, нужно всё в тоннель. Настроил, работает через кинетиковый прокси через амстердамский VPS.

Но, с выходом новой версии с редиректом создал политику XKeen, в ней выбрал соединение с провайдером, сделал привязку ноута к этой политике. Вроде всё работает: nperf.com, 2ip.io, speedtest.net показывают, что я в Амстердаме. Пингую амстердамский VPS - 88-89 мс. Пингую ya.ru - 46-47 мс. Т.е. ya.ru пигнуется напрямую. С какого Х? 10_routing отсутствует.

ЗЫ: оно не редиректит UDP что ли? Напрямую в провайдера летят пакеты?

Здравствуйте!

Для надежности, рекомендую оставить routing, но только с 1-м подключением, в Вашем случае, Proxy.

Так как inbounds и Outbounds тегам нужна карта соединения. Желательно явно указать, чтобы все шло на Proxy)-

2

2

-

-

15 часов назад, Alexey77 сказал:

Если не прав то поправьте xkeen это не приложение это набор скриптов для удобного управления xray. То что пришлось бы делать руками это делает xkeen и он не висит в памяти не потребляет ресурсы роутера.

Доброго Вам утра)

Да, Вы абсолютно правы)-

1

1

-

-

-

1 минуту назад, doc_bravn сказал:

Благодарю!

Проверю. По сути мне нужны домены инстаграма, рутрекера и кинозала да и все. Они есть в antifilter-community?

Насколько я помню, должны быть

2 минуты назад, doc_bravn сказал:Политикой я выбрал те устройства которые будут к xkeen обращаться. Выбранное политикой устройство весь свой трафик будет отправлять через VPS или используя настройки роутинга xkeen пойдет к заблокированным через VPS, а к остальным напрямую в канал провайдера?

Добавленное в политиику устройство будет направлять все соединение локально на Xray.

А Xray уже выполнит маршрутизацию, согласно 10_routing, отправить через провайдера запрос или через VPS.

К примеру, если Xray увидит, что доменное имя, допустим, instagram есть в списке antifilter-community — он отправит запрос через VPS.-

3

3

-

-

6 минут назад, doc_bravn сказал:

Благодарю!

В роутинге я настроил так:

{ "routing": { "domainStrategy": "IPIfNonMatch", "rules": [ { "inboundTag": ["socks-in"], "domain": [ "speedtest.net", "ext:geosite_antifilter.dat:antifilter-community", "ext:geosite_v2fly.dat:openai", "ext:geosite_v2fly.dat:paypal", "ext:geosite_v2fly.dat:ebay", "ext:geosite_v2fly.dat:facebook", "ext:geosite_v2fly.dat:instagram" ], "outboundTag": "proxy", "type": "field" }, { "inboundTag": ["socks-in"], "ip": [ "ext:geoip_antifilter.dat:antifilter", "ext:geoip_antifilter.dat:antifilter-community", "ext:geoip_v2fly.dat:facebook", "ext:geoip_v2fly.dat:netflix", "ext:geoip_v2fly.dat:twitter" ], "outboundTag": "proxy", "type": "field" }, { "inboundTag": ["socks-in"], "outboundTag": "direct", "type": "field" } ] } }Пытался добиться чтобы трафик до заблокированных ресурсов пошел через VPS, а все остальное шло напрямую через канал провайдера. Верные настройки?

Политикой я выбрал те устройства которые будут к xkeen обращаться. Выбранное политикой устройство весь свой трафик будет отправлять через VPS или используя настройки роутинга xkeen пойдет к заблокированным через VPS, а к остальным напрямую в канал провайдера?

Да, все правильно.

Но antifilter-community может не содержать всех нужных доменов.

Если Вам такие не встретятся, то рекомендую оставить его.

Если появятся, то используйте просто antifilter)-

3

3

-

-

26 минут назад, doc_bravn сказал:

Да, все правильно.

По-сути, этой галкой Вы даете доступ к интернету.

Галка на политике Xkeen позволяет ей доступ в сеть и обеспечивает работоспособность Xray.

Политика Xkeen изолирована от других)-

2

2

-

-

-

4 минуты назад, jameszero сказал:

@Skrill0, приветствую!

В /etc/ndm/xray.sh значение gateway_interfaces задвоено. Так задумано?

В S24xray я этот параметр не задавал, определяется автоматически.

Доброго Вам времени суток!

Нет, должен был определиться только 1 интерфейс.

В ближайшем обновлении будет исправлено множество ошибок. Благодарю Вас)

Но для спокойствия, ничего страшного в дубликате нет. На производительность не влияет)-

2

2

-

1

1

-

-

8 минут назад, dima8421 сказал:

Добрый день!

Посоветуйте, пожалуйста, можно ли добавить какие-то правила iptables, чтобы трафик удаленных клиентов, подключенных к роутеру по VPN редиректился с помощью xkeen/xray? Т.е., в идеале, весь трафик по портам 80 и 443 из подсети VPN клиентов заворачивать на xray.

Доброго Вам времени суток!

Если клиенты помещены в политику Xkeen, то они будут заворачиваться на Xray.

Далее можно добавить заворот только конкретных портов, к примеру, 443 и 80, как Вы говорите.xkeen -ap "80 443"

Итого все клиенты из политики Xkeen будут работать с Xray только на 443 и 80 портах.-

1

1

-

Xkeen

в Каталог готовых решений Opkg

Опубликовано · Изменено пользователем Skrill0

Доброго Вам вечера!

Да, это вполне рабочий метод получения бесплатного интернета на мобильной связи.

Нужно выбрать сервис, для которого Ваш провайдер предоставляет бесплатный интернет и заменить ServerName и Dest на соответствующий в настройках Xray.

Важно учитывать, что подмена ServerName и Dest будет осуществляться только для проксируемого на VPS соединения.

То есть Direct будет расходовать трафик.

Если оперируете большими объемами трафика, то рекомендую выбирать именно стриминговые сервисы, такие как Rutube | YouTube | VK …