-

Постов

277 -

Зарегистрирован

-

Посещение

-

Победитель дней

38

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Сообщения, опубликованные Skrill0

-

-

1 час назад, adk сказал:

Коллеги, приветствую!

Подскажите, пожалуйста:- Установил Xkeen согласно инструкции;

- При помощи mcedit /opt/etc/xray/configs/... актуализировал конфиги

07_inbounds.json

// Настройка исходящих соединений{"inbounds": [{"listen": "192.168.1.1","port": 2080,"protocol": "socks","settings": {"udp": true},"sniffing": {"destOverride": ["http", "tls"],"enabled": true,"metadataOnly": false},"tag": "socks-in"}]}08_outbounds.json

// Настройка входящих соединений{"outbounds": [{"domainStrategy": "UseIPv4","protocol": "vless","settings": {"vnext": [{"address": "5.42.85.2","port": 443,"users": [{"encryption": "none","flow": "xtls-rprx-vision","id": "da396fa4aa"}]}]},"streamSettings": {"network": "tcp","security": "reality","realitySettings": {"publicKey": "fUJ_3Mt8ZwEFSI","fingerprint": "chrome","serverName": "amd.com","shortId": "4f58","spiderX": "/"}},"tag": "proxy"},{"protocol": "freedom","tag": "direct"},{"protocol": "blackhole","tag": "block"}]}10_routing.json

// Настройка маршрутизации.{"routing": {"domainStrategy": "IPIfNonMatch","rules": [{"inboundTag": ["socks-in"],"domain": ["domain:google-analytics.com"],"outboundTag": "block","type": "field"},{"inboundTag": ["socks-in"],"domain": [".ru", "whoer.net"],"outboundTag": "direct","type": "field"},{"inboundTag": ["socks-in"],"outboundTag": "proxy","type": "field"}]}}На выходе получаю:

# xkeen -tc

Проверка интернет-соединения

Интернет-соединение работает

Проверка интернет-соединения завершена

~ # xkeen -tpx

Проверка портов Xray

Xray не слушает на каких-либо портах

~ # xkeen -stop

Xray не запущен

BusyBox v1.36.1 (2023-06-03 17:45:19 UTC) built-in shell (ash)

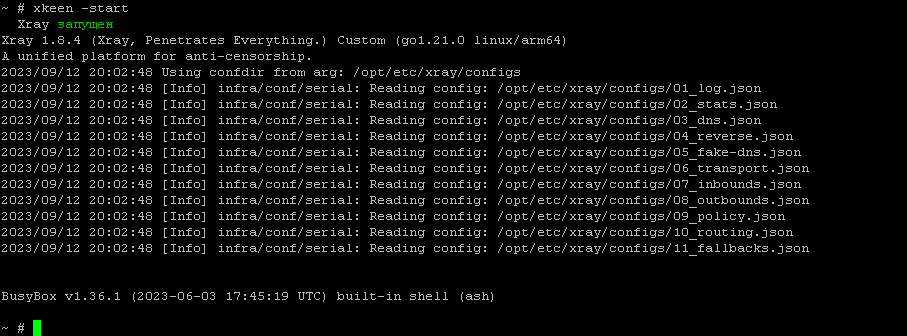

~ # xkeen -start

Xray запущен

Xray 1.8.4 (Xray, Penetrates Everything.) Custom (go1.21.0 linux/arm64)

A unified platform for anti-censorship.

2023/09/15 16:14:04 Using confdir from arg: /opt/etc/xray/configs

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/01_log.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/02_stats.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/03_dns.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/04_reverse.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/05_fake-dns.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/06_transport.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/07_inbounds.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/08_outbounds.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/09_policy.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/10_routing.json

2023/09/15 16:14:04 [Info] infra/conf/serial: Reading config: /opt/etc/xray/configs/11_fallbacks.json

netstat -ltunp | grep xray

tcp 0 0 192.168.1.1:2080 0.0.0.0:* LISTEN 26754/xray

udp 0 0 192.168.1.1:2080 0.0.0.0:* 26754/xray

Подскажите, пожалуйста, что я делаю не так? Куда копать?

Здравствуйте!

Вы все сделали правильно. Xray стартуер и слушает на 2080 порту tcp трафик.

UDP нельзя поднять на встроенном прокси-клиенте.

Командаxkeen -tpxК сожалению, временно не работает. Будет исправлена в следующем обновлении.

Вижу Вы воспользовались командой, которую прислал ранее @Alexey77.netstat -ltunp | grep xrayОна правильная и Ваш результат говорит о том, что все хорошо.

В теории, у Вас должно все работать также, как указано в routing.

В целях безопасности, пожалуйста, отредактируйте свое сообщение и удалите данные о своем сервере.-

1

1

-

6 минут назад, jameszero сказал:

Да, я имел ввиду использование geosite_antizapret.dat или geosite_antifilter.dat. Провёл небольшой эксперимент, если подключать ext:geosite_antizapret.dat:zapretinfo или ext:geosite_antifilter.dat:antifilter зависание маршрутизатора гарантировано, а вариант ext:geosite_antifilter.dat:antifilter-community + ext:geoip_antifilter.dat:antifilter-community срабатывает на отлично. Видимо железа у KN-1910 не хватает на полные списки. Посмотрел состав списков community, в принципе мне их достаточно, пожалуй остановлюсь пока на них.

Спасибо за тестирование!

Обязательно вынесу в шапку темы с отдельной благодарностью Вам) -

1 час назад, bigpu сказал:

Доброго времени, и спасибо за ваш грандиозный труд! Отдельное спасибо за такое руководство для рядовых юзеров)).Конфигурация у меня заработала корректно, я только изменил ваш конфиг "outbounds", взяв с бесплатного сервера конфиг "V2ray Vless". Единственно что смущает, грузит неплохо проц Кинетика - в покое теперь 25-35%, а под тем же СпидТест уходит выше 90%. Это на Viva 1910 c 7621, как будет ворочаться на стомегабитных Кинетиках, непонятно. И вопрос, после перезагрузки роутера Xkeen сам не стартует, так и должно быть, или я руководство невнимательно все-таки читал?

Здравствуйте!

Рада, что у Вас получилось все установить.

Да, к сожалению, Xray может неплохо грузить процессор, особенно в паре с объемными GeoData, т.к. идет многоуровневая обработка трафика.

Xkeen не должен стартовать при перезагрузке, а запускается по расписанию, если нужны автоматические обновления, чтобы не потреблять ресурсы)

Так что все правильно. Вместо Xkeen должен автоматически стартовать Xray с помощью init скрипта, созданного Xkeen)

Xray стартует?

-

6 часов назад, undefined сказал:

Использую pihole в качестве dns и при подобном подходе клиенты перестают резолвить адреса. Можно ли как-то поженить pihole с этим методом?

Здравствуйте!

Проблема заключается в том, что прокси-клиент перехватывает все запросы и направляет в Xray.

Есть 2 способа решения

1. В Xray есть более гибкий метод управления DNS, можно использовать его в качестве альтернативы pihole.

2. Настроить конфигурацию Xray на перенаправление DNS трафика на поднятый у Вас порт с pihole. -

7 часов назад, jameszero сказал:

Добрый день, уважаемые!

У кого есть положительный опыт настройки xray по спискам AntiFilter или Antizapret на Keenetic Viva (KN-1910)? Дело в том что, как только запускаю xray с подключением списка, маршрутизатор уходит в глубокое раздумье, страницы веб-интерфейса открываются больше минуты, в терминале так же очень не быстрая реакция на нажатие клавиш. Если же в конфиге xray просто перечисляю 3-4 десятка нужных мне доменов, то всё запускается отлично, никаких тормозов. Конфиги с AntiFilter и Antizapret рабочие, проверил на компьютере в консольном xray-core, стартуют нормально, только с небольшой некритичной задержкой в пару секунд. Следующим этапом попробую переустановить entware, но возможно есть более простое решение.

Skrill0, спасибо за xkeen, xray это то, что мне не хватало в kvas-e. Поддержал вчера немного на qiwi.Доброго Вам дня!

Благодарю за поддержку)

Уточните, пожалуйста, под списками Вы имеете ввиду Geo в Xkeen?)

В планах:

1. Оптимизация текущих Geo AntiFilter и AntiZapret

2. Создание собственной Geo, командами, аналогичными KVAS-у (add/del/import)

Вероятно, для Viva тяжело работать со всеми списками AntiFilter / AntiZapret из-за их объема.

Хотя работа должна быть эффективнее, чем подгружать эти листы .txt)

Попробуйте уменьшить количество Geo и посмотреть, улучшится ли ситуация.

Пожалуйста, отпишитесь по результату) -

15 минут назад, xc33 сказал:

/opt/bin/sh: xkeen: not found

Здравствуйте!

Xkeen устанавливается в sbin.

В Вашей переменной окружения его нет, поэтому он не может его найти.

Пожалуйста, попробуйте установить командойcurl -s -L https://github.com/Skrill0/XKeen/releases/latest/download/xkeen.tar --output xkeen.tar && tar -xvf xkeen.tar -C /opt/bin --overwrite > /dev/null && rm xkeen.tar xkeen -iИли запустить с помощью полного пути

/opt/sbin/xkeen -i

Но работоспособность Xray в этих случаях не гарантируется.

-

В 13.09.2023 в 21:11, The_Same сказал:

Добрый вечер, прочитал тему, понятно, как установить и запустить. Можно немного подробнее расписать как настраивать маршрутизацию, использование встроенного proxy-клиента, хотя бы примеры конфигов. Кинетиком не владел ни разу, VPS свой есть, установить на нем Xray Reality проблем не составляет.

Здравствуйте!

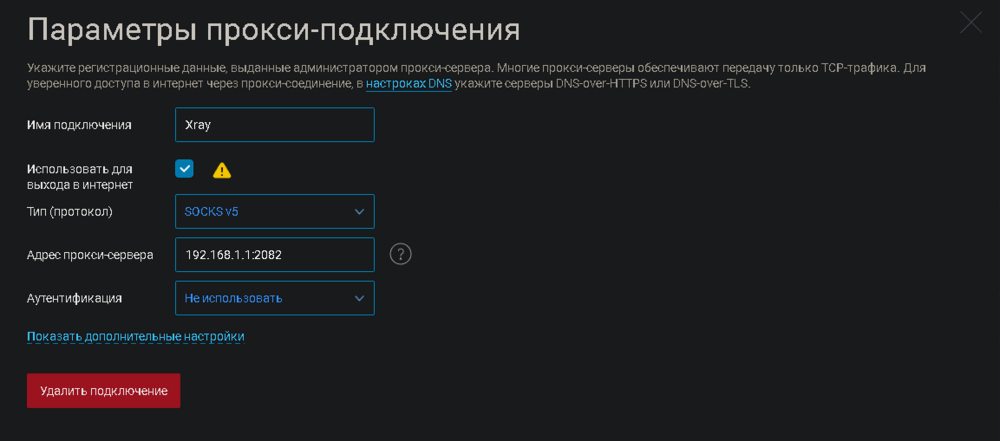

Давайте рассмотрим на примере связки VLess+XTLS+RealityПример настройки Прокси-клиента

1. Вам нужен компонент на роутере «Прокси-клиент»

2. Нужно создать в разделе «Другие подключения» новое подключение в Прокси-клиентах.

3. Настроить его можно так

Пример настройки inboundsСкрытый текст"inbounds": [ { "listen": "192.168.1.1", "port": 2082, "protocol": "socks", "settings": { "udp": false }, "sniffing": { "destOverride": ["http", "tls"], "enabled": true, "metadataOnly": false }, "tag": "socks-in" } ]Пример настройки outbounds

Скрытый текст"outbounds": [ { "domainStrategy": "UseIPv4", "protocol": "vless", "settings": { "vnext": [ { "address": "IP / Доменное имя сервера ", "port": 443, "users": [ { "encryption": "none", "flow": "xtls-rprx-vision", "id": "Ваш ID" } ] } ] }, "streamSettings": { "network": "tcp", "security": "reality", "realitySettings": { "publicKey": "Ваш Public Key", "fingerprint": "chrome", "serverName": "amd.com", "shortId": "Ваш Short Id", "spiderX": "/" } }, "tag": "proxy" }, { "protocol": "freedom", "tag": "direct" }, { "protocol": "blackhole", "tag": "block" } ]

Пример настройки routing.jsonСкрытый текст{ "routing": { "domainStrategy": "IPIfNonMatch", "rules": [ // Настройка черного списка { "inboundTag": ["socks-in"], "domain": [ "ext:geosite_v2fly.dat:category-ads-all", "google-analytics", // Могут быть проблемы с сервисами Google. Нужны тесты "analytics.yandex" // Могут быть проблемы с сервисами Yandex. Нужны тесты ], "outboundTag": "block", "type": "field" }, // Блокируем соединение по уязвимым UDP портам { "inboundTag": ["socks-in"], "network": "udp", "port": "135, 137, 138, 139", "outboundTag": "block", "type": "field" }, // Настройка подключений через VPS с помощью доменных имен { "inboundTag": ["socks-in"], "domain": [ // Замените эти домены на свои. У последнего не должно быть «,» "regexp:^([\\w\\-\\.]+\\.)ru$" "whoer" ], "outboundTag": "direct", "type": "field" }, { "inboundTag": ["socks-in"], "outboundTag": "proxy", "type": "field" } ] } }В нем мы говорим в 1-й секции:

1. Захватывай соединение Inbound c тегом ["socks-in"]

2. Если в захваченном запросе поисутствует «google-analytics.com»

3. Направляй его на outbounds с тегом ["block"]

Теперь все соединения, кроме .ru и «whoer.net» будут открываться через тег «proxy».

А «google-analytics.com» будет блокироваться.

Базовая конфигурация готова.

Осталось добавить подключение в политику.

Приоритеты подключений > Добавить новую политику > Даем названием. Отмечаем наш Xray.

Применяем политику к конкретным клиентам

Приоритеты подключений > Применение политик > Созданная политика > Показать все объекты > Выбираем нужных клиентов, на которых будет работать Xray.

Прошу протестировать подобную конфигурацию и дать обратную связь.

Более подробная статья будет сразу, как выполню основные bug fixed для Xkeen (для процессоров на mips24ke — на стадии тестирования)-

8

8

-

-

20 минут назад, Slaxery сказал:

Результат…

Судя по всему Xray запускается. Ошибок также не выкидывает.

Xkeen говорит, что Xray не запущен, т.к. мы вызвали бинарник напрямую, без реализации PID. Так и должно быть.

Пришлите, пожалуйста, в личные сообщения файлы конфигураций — посмотрим. Не забудьте удалить персональные данные. -

6 минут назад, Slaxery сказал:

Попробовал, ничего не выводит

Спасибо.

А если попробовать запустить Xray этой командой:xray -confdir /opt/etc/xray/configs -

4 минуты назад, Slaxery сказал:

К сожалению, проблему не решило. Xray запускается, но через него подключения не происходит. При проверке статуса работы выдаёт вот это:

Добрый вечер!

Попробуйте, пожалуйста команду

netstat -tuln | grep LISTEN | grep "xray" -

5 минут назад, Slaxery сказал:

Продолжаются мои мучения. Переустановил xkeen на версию 0.6, теперь при запуске xkeen -i модель процессора определяется правильно, но при запуске xray такая же ошибка, как и тут.

По совету keva заменил файл xray, теперь при выполнении команды xkeen -start xray запускается и работает, но при подключении к прокси получаю ошибку о неполадках с прокси сервером. Пробовал вводить данные SOCK5 в Firefox, а так же подключать прокси в веб-панели роутера. Решил проверить всё ли у меня правильно работает. При вводе xkeen -status получаю следующее:

xkeen -tpc :

xkeen -tpx:

По последнему вообще не понимаю как так может быть, в конфиге прописано, чтобы xray слушал порт 2080.

Содержимое файла 07_inbounds.json:

Конфиг экспортировал из Nekoray, после чего разделы конфига копировал в соответствующие файлы в /opt/etc/xray/configs.

Здравствуйте!

Обновитесь, пожалуйста, на 0.7 версию. Можно той же командой, что и в инструкции по установке.

Проблема для KN-1011 исправлена.

Проблема ключа -tpc исправлена — ключ неправильно был указан. Теперь он же-tc

Попробуйте после обновленияxkeen -stop xkeen -startЕсли в конфигурациях будут ошибки — Xray сообщит в консоль.

Пример правильной работы

-

3 часа назад, keva сказал:

~ # xray -version

/opt/sbin/xray: line 1:EL: not found

/opt/sbin/xray: line 2: syntax error: unexpected "("

Снова эта ошибка...

Ответила в личные сообщения.

Проблема исправлена. Благодарю Вас за помощь! -

1 минуту назад, Marassa сказал:

Вооот, то есть это всё я должен рýками записать в config.json (и потом видимо перезапустить xkeen)?

Потом важно перезапустить сам Xray. Можно сделать с помощью Xkeen.

xkeen -restart-

2

2

-

-

1 час назад, Marassa сказал:

Прошу прощения за возможно тупой вопрос, но, прочитав трижды документацию, я так и не понял каким образом можно добавлять/удалять нужные адреса/домены для избирательной маршрутизации через xray?

Здравствуйте!

Способы с GeoIP / GeoSite — в некотором смысле автоматические.

Т.е. это целые базы адресов, которые используются для выборочного обхода. К примеру, GeoIP AntiFilter — все адреса из листа AntiFilter.

При этом правила автоматически обновляются через xkeen.

Если Вас все-таки интересует ручной способ, то есть следующие варианты-

Частичное совпадение

"vk.com" = "vk.com.ru", "music.vk.com.ru", "www.vk.com/im" ≠ vk.ru -

Регулярное выражение

Пример записи: "regexp:\\.ya.*\\.ru$" = "www.yandex.ru", "mail.yandex.ru" ≠ "ya.ru"

Обязательно начинается с "regexp:" -

Поддомен

Пример записи: "domain:keenetic.com" = "forum.keenetic.ru" ≠ "forum.keenetic12345.com" -

Точное совпадение

Пример записи: "full:keenetic.com" = "keenetic.com" ≠ "www.keenetic.com", "keenetic123.com"

Вот пример настройки Routing

{ "routing": { "rules": { "domain": [ "full:keenetic.com", "domain:keenetic.com", "regexp:\\.ya.*\\.ru$", "vk.com", "ext:geosite_antizapret.dat:ZAPRETINFO" ], "ip": [ "0.0.0.0/8", "10.0.0.0/8" ], "outboundTag": "proxy" } } }-

2

2

-

Частичное совпадение

-

3 минуты назад, keva сказал:

Ошибка:

~ # xkeen -i

Процессор

Instruction set:

Процессор не поддерживается xkeenПолечилась.

Доброго Вам вечера!

Благодарю за проверку. Получается, сам xray установился?

Не могли бы, пожалуйста, прислать вывод командыxray -version

Спасибо, если Xray правильно установился — это лечится уже просто. Сегодня будет фикс)5 минут назад, keva сказал:Но Entware упорно считает, что эти 2 пакета собраны не под MIPS...

-

8 часов назад, keva сказал:

на 0.6 версии KN-1011 пишет:

~ # xkeen -i

Процессор

Instruction set:

Процессор не поддерживается xkeenДоброго Вам утра!

Благодарю за помощь в личных сообщениях.

Внесла исправления для Вашей модели. Пожалуйста, протестируйте. -

Вышла версия 0.6

ИсправленияСкрытый текст- Исправлено определение архитектур

- Обновлена логика создания S05crond

- Добавлена поддержка роутеров Keenetic:

Giga

- KN-1010

- KN-1011

- KN-2410

Ultra

- KN-1810

- KN-1811

- KN-2510

Peak

- KN-2710

Hooper

- KN-3810

- KN-3610

Extra

- KN-1710

- KN-1711

- KN-1713

Viva

- KN-1910

- KN-1912

4G

- KN-1210

- KN-1211

- KN-1212

Hero 4G+

- KN-2311

DSL

- N-2010

Duo

- KN-2110

Omni

- KN-1410

Giant

- KN-2610

Пожалуйста, тестируйте и отпишитесь о результатах)

-

1

1

-

4 минуты назад, Slaxery сказал:

Skrill0, спасибо вам за ответ.

Выгрузил конфиг из Nekoray, скопировал части конфига в файлы в /opt/etc/xray/configs. При запуске получаю ошибку:

Подумал, что я сделал что-то не так, восстановил файлы в /opt/xray/configs через xkeen -i, заменил файл config.json в /opt/etc/xray на экспортированный из Nekoray, но ошибка сохранилась/

Гугление привело к тому, что программа запускается не на том железе под которое собрана. Устройство: Keenetic Giga (KN-1011). При запуске xkeen -i пишет следующее:

Я правильно причину определил или всё-таки дело в моих кривых руках?

Проблема именно в Xkeen. Уже в работе, к утру будет обновление.

Заключается в некорректном определении модели процессора на MIPS 1004Kc, который, как раз, в KN-1011.

Проблема не в Вашей конфигурации.

Статус исправления ошибок и известные ошибки можно найти также в шапке темы)-

2

2

-

-

3 минуты назад, Slaxery сказал:

С xray только начал разбираться, настроил на vps xtls-reality (без dns и fallback) через веб-панель, запустил конфиг на пк через NekoRay. Не совсем понимаю один момент. В инструкции сказано, что конфиги лежат в /opt/etc/xray/configs, но в /opt/etc/xray лежит config.json. С ним что-то нужно делать или в /opt/etc/xray/configs лежит, грубо говоря, тот же конфиг, только разбитый на файлы?

И как правильно прописать тогда, чтобы на роутере всё работало? Конфиг, который NekoRay считывает из QR-кода выглядит вообще не так, как в примерах на гитхабе, это несколько путает.

Здравствуйте!

Да, Вы правильно поняли. В «/opt/etc/xray/configs» лежит тот же config.json, только разбитый на модули.

Если Вы пока что не разобрались, как написать конфигурацию под себя, то действительно можете использовать экспорт из NekoRay.

Для этого нужно сменить ядро «sing-box» на «Xray». Заново добавить подключение в Nekoray и экспортировать его.- Правой кнопкой по добавленной конфигурации

- Поделиться

- Экспортировать конфиг Xray

Итого Вы получите полный config.json для Xray.

В нем используются несколько лишних объектов, так что после экспорта стоит немного «очистить» конфигурацию от не нужных Вам элементов.

Но способ рабочий.-

1

1

-

1

1

-

1 час назад, damis сказал:

/ # xkeen -i

/opt/bin/sh: xkeen: not foundЗдравствуйте.

Ответила Вам в личные сообщения.

Скорее всего, проблема в переменной окружения. Прошивка не может найти загруженный установщик. -

1 час назад, rand сказал:

@Skrill0 Не вижу XTLS-Reality в спеках, только в тегах. По идее должно уметь?

Здравствуйте!

Абсолютно все, что есть в тегах — умеет Xray. Включая XTLS-Reality)-

1

1

-

-

- Популярный пост

- Популярный пост

Всем доброго времени суток!

Ресурсы проекта

Телеграм чат

Инструкция

Всегда можно задать вопрос по проекту мне в личные сообщения или в тему проекта

В теме запрещено обсуждение VPN и всех связанных с ними моментов.

Проект создан для обеспечения защиты соединения.

БлагодарностиСкрытый текстjameszero

Создание ZKeen | Поиск ошибок | Активная помощь в теме | Улучшение конфигураций | Исправление автозапуска

Alexey77

Тестирование | Поиск ошибок | Активная помощь в теме

vasek00

Тестирование | Поиск ошибок | Помощь в теме | TUN метод Xray | Консультации по TProxy

avn

Помощь с TProxy | Помощь в теме

keva

Тестирование

zyxmon

Консультации по сборке

TheBB

Консультации по сборке

Le ecureuil

UDPGW и SOCKS-UDP в прокси-клиенте | Консультации по TProxy

MiraclePtr

Консультации по Xray

AnLe

Консультации по прокси-клиентам

Dmitry Chusovitin

Консультации по прокси-клиентам

Artem Laptev

Тестирование | Консультации по старым моделям Keenetic

Команде Keenetic

Возможность публикации на форуме | UDPGW и SOCKS-UDP в прокси-клиенте | Помощь в редактуре

И всем, кто покупает мне кофе)

Автор не несет никакой ответственности и не гарантирует поддержку

Если хотите купить автору кофеСкрытый текстТинькофф

Скрытый текстПрямая ссылка

https://www.tinkoff.ru/rm/krasilnikova.alina18/G4Z9433893

Номер карты

2200 7008 8716 3128

ЮMoneyСкрытый текстПрямая ссылка

https://yoomoney.ru/to/410018052017678

Номер ЮMoney-кошелька

4100 1805 201 7678

КриптовалютаСкрытый текстМонета USDT, сеть ERC20

0x4a0369a762e3a23cc08f0bbbf39e169a647a5661

Монета USDT, сеть BEP20

0x4a0369a762e3a23cc08f0bbbf39e169a647a5661

Монета USDT, сеть TRC20

TSC6Emx5KHK4CpYFKWj7duSYboKRAVxS3MМонета Monero(XMR) 88qBgckMBB54K412niBsS8EHE198QukvXgTgaaN4dyYhW7nFYz1Qx8FhqcmUwLq5Y3NZzKc66wW4VY1U1s2rcNqH2J2nXtC

-

61

61

-

10

10

-

Всем доброго времени суток!

Помогите, пожалуйста, с решением проблемы iptables.

Задача

Перенаправления трафика с использованием TPROXY.

Проблема

При попытке перенаправления трафика на порт 51271 с помощью командыiptables -t mangle -A XRAY -p tcp -j TPROXY --on-port 51271 --tproxy-mark 1

Получаю ошибку

iptables: No chain/target/match by that name.

Дополнение

- Цепочка Xray точно существует в таблице mangle

-

Модуль xt_TPROXY.ko точно установлен согласно выводу

ls /lib/modules/$(uname -r)/ | grep -i proxy xt_TPROXY.ko

- Правила для пропуска пакетов в цепочку установились согласно выводу

Устройство и обеспечение

- Keenetic Ultra KN1811

- Keenetic OS 4.0.2

- Модули ядра подсистемы Netfilter включены

- Iptables 1.4.21

Весь скрипт

Скрытый текст#30.30.30.30 — IP VPS сервера #192.168.1.1 — IP LAN #Задача для входящего трафика: #Трафик адресованный к локальной сети должен обрабатываться локально. #UDP / TCP трафик должен маркироваться и отправляться на 51271 на локальном интерфейсе через порт TPROXY # #Задача для исходящего трафика: #Трафик адресованный к VPS пропускается без проксирования #Остальной трафик маркируется #UDP / TCP трафик должен маркироваться и отправляться на 51271 на локальном интерфейсе через порт TPROXY #Проксирование локальной сети ip rule add fwmark 1 table 100 #Маршрут для локальных пакетов ip route add local 0.0.0.0/0 dev lo table 100 #Создаем цепочку xray iptables -t mangle -N XRAY #Пропустить пакеты / LAN iptables -t mangle -A XRAY -d 192.168.1.1 -j RETURN #Пропустить пакеты / Мультикастовые iptables -t mangle -A XRAY -d 224.0.0.0/3 -j RETURN #Перенаправляем TCP на порт 51271 iptables -t mangle -A XRAY -p 'tcp' -j TPROXY --on-port 51271 --tproxy-mark 1 #Перенаправляем UDP на порт 51271 iptables -t mangle -A XRAY -p 'udp' -j TPROXY --on-port 51271 --tproxy-mark 1 #Добавляем правило в цепочку PREROUTING iptables -t mangle -A PREROUTING -j XRAY #Проксирование сервера #Создаем цепочку v2ray_mask iptables -t mangle -N XRAY_MASK #Пропустить пакеты / LAN iptables -t mangle -A XRAY_MASK -d 192.168.1.1 -j RETURN #Пропустить пакеты / Мультикастовые iptables -t mangle -A XRAY_MASK -d 224.0.0.0/3 -j RETURN #Пропустить пакеты / Прямые запросы на VPS iptables -t mangle -A XRAY_MASK -d 30.30.30.30/32 -j RETURN #Маркикуем остальной трафик iptables -t mangle -A XRAY_MASK -j MARK --set-mark 1 #Применяем цепочку в исходящему TCP трафику iptables -t mangle -A OUTPUT -p tcp -j XRAY_MASK #Применяем цепочку в исходящему UDP трафику iptables -t mangle -A OUTPUT -p udp -j XRAY_MASK

Буду признательна за любые рекомендации и помощь в решении подобной проблемы!

Xkeen

в Каталог готовых решений Opkg

Опубликовано · Изменено пользователем Skrill0

А в чем конкретно у Вас проблема?

Согласно команде — Xray слушает TCP на 2080 порту.

То есть, старт прошел успешно и Xray работает.

UDP работать не будет методом из шапки, так как встроенный в прошивку Keenetic прокси-клиент не работает с UDP.