-

Постов

4 886 -

Зарегистрирован

-

Посещение

-

Победитель дней

80

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент vasek00

-

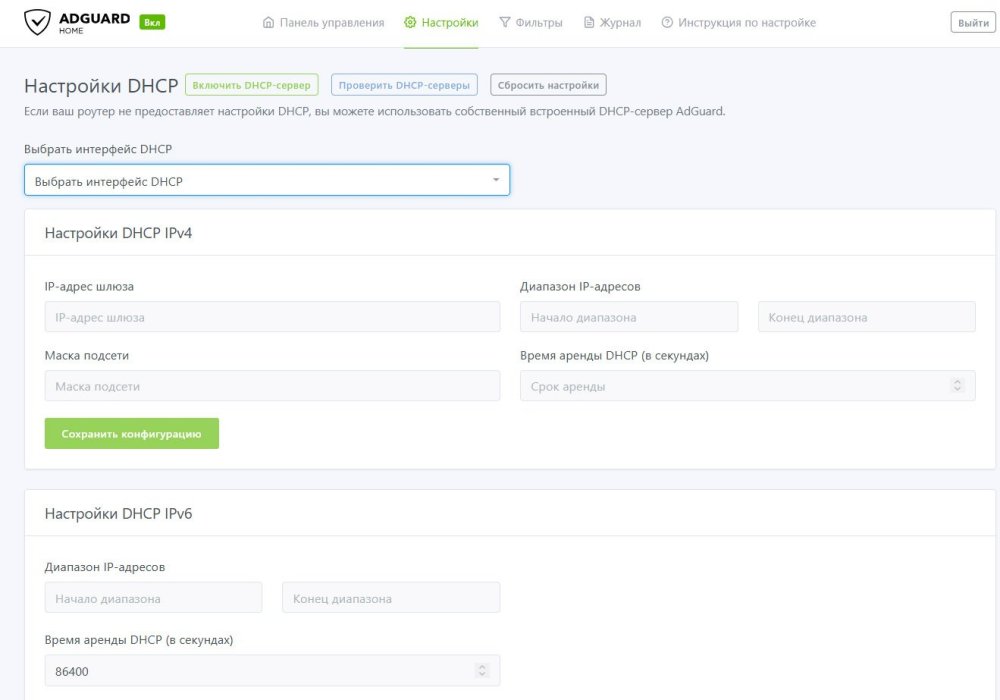

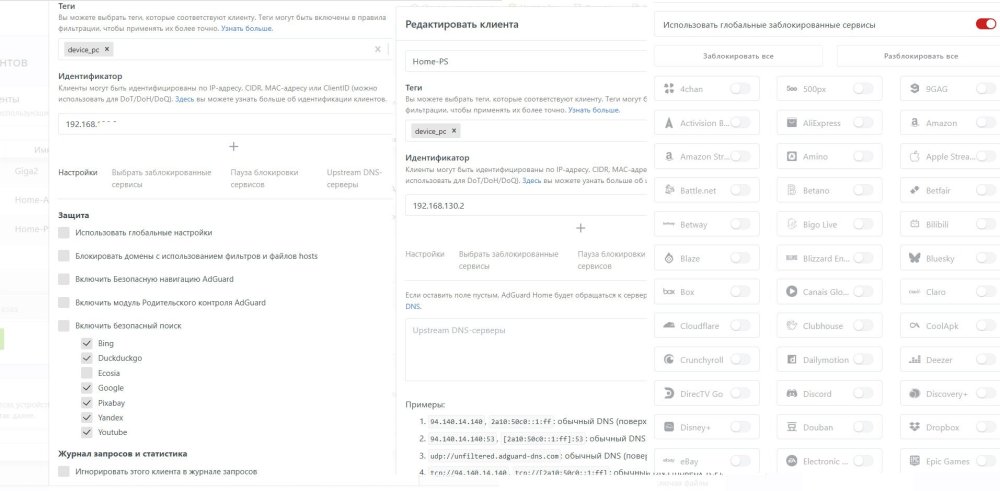

Не гарантирую, так как с AGH c 13 февраля, 2020 и проверять как то не хочется. Могу сказать что на ЛЮБОМ профиле и для ЛЮБОГО доп сегмента +два WG он AGH является DNS сервером, за искл. двух клиентов про которые шла речь ранее.

-

https не использую правда, а вот с tls проблем нет tls://security.cloudflare-dns.com tls://dns.google.com tls://safe.dot.dns.yandex.net Проверил https://dns.google/dns-query на тест Upstream без проблем прошло и скажу еще что это чистый тест через провайдера РТ.

-

В примере выше есть сегмент умного дома и yandex станции и как видно для них dns-proxy rebind-protect auto filter assign host preset yandex-станция1 yandex-safe filter assign host preset yandex-станция2 yandex-safe 2. для умных да по барабану а рекламы там и так не будет и как говорится без разницы куда их пускать, опять же в примере сегмент умного дома, но его контролирует AGH так же (это в моем случае, но можно и не контролировать им) 3. в AGH как раз и есть настройки для клиентов

-

Речь выше была например - задаем маршрут два маршрута одновременно до узла 1.1.1.1 через интерфейс nwg0 и так же 1.1.1.1 через интерфейс nwg1 тогда имеем вот что 1.1.1.1 dev nwg0 proto static scope link metric 1000 при проблеме на nwg0 тогда имеем вот что 1.1.1.1 dev nwg1 proto static scope link metric 1000 при восстановлении nwg0 тогда имеем вот что 1.1.1.1 dev nwg0 proto static scope link metric 1000 Это при использовании в основной Теперь то же самое, но в созданной политике аналогично 1.1.1.1 для двух nwg прописано оба ip policy Policy2 ... permit global PPPoE0 no permit global Wireguard1 no permit global Wireguard0 ... route 1.1.1.1 Wireguard0 auto reject route 1.1.1.1 Wireguard1 auto reject получаем, тут вопрос в какой последовательности вводить это стат маршрут, тот и в дамках, если сначала на nwg1 а потом на nwg0 то будет ~ # ip ro show table 14 default dev ppp0 scope link metric 1000 1.1.1.1 dev nwg0 scope link metric 1000 отключаем nwg0 ~ # ip ro show table 14 default dev ppp0 scope link metric 1000 1.1.1.1 dev nwg1 scope link metric 1000 и включаем nwg0 ~ # ip ro show table 14 default dev ppp0 scope link metric 1000 1.1.1.1 dev nwg0 scope link metric 1000

-

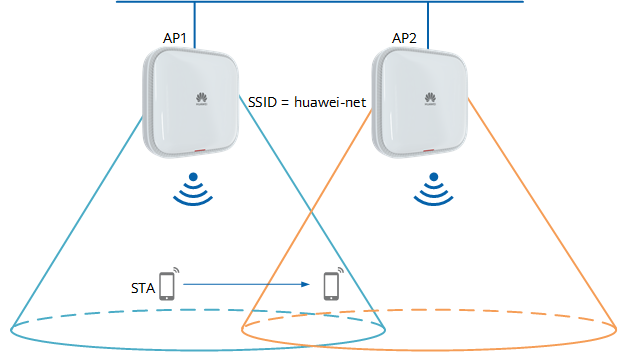

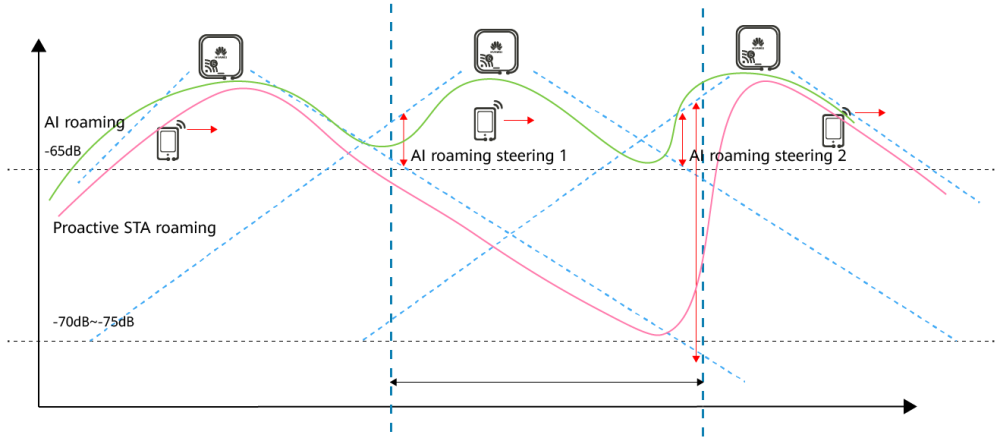

Посмотрите или в https://support-apple-com.translate.goog/guide/deployment/wi-fi-roaming-support-dep98f116c0f/web?_x_tr_sl=auto&_x_tr_tl=ru&_x_tr_hl=ru&_x_tr_pto=wapp Есть "порог срабатывания" роуминга Если взять Samsung которые использую, то ему по "барабану" что есть сосед с сигналом -50, он включит свой механизм переключения/миграции когда достигнет значения -75 от роутера к которому подключен. Из всего того что есть в наличие нужно выбрать компромисс когда несколько точек, так же зоны перекрытия - разница сигнала одной точки по отношению к другой Делал под себя (опять же Samsung) -70 и -60 при установки "rssi-threshold=70".

-

В моем случае например так это про отключение

-

-

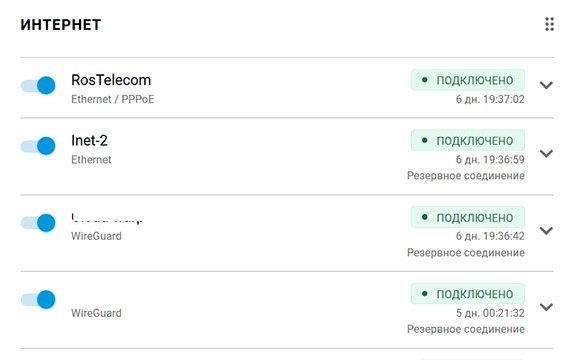

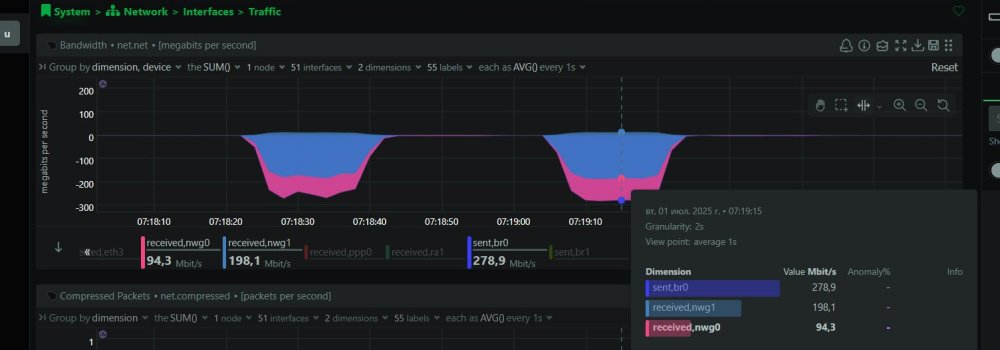

Создавал политику, в нее загонял два WG канала (от разных провайдеров, выбор через какого "interface Wireguard1 .... connect via ИМЯ_ИНТЕРФЕЙСА"), как выглядит работа : 1 - на одной страничке скачивал c yandex диска то был WG1 2 - на другой страничке скачивал с mail диска то был WG2 3 - больше всего нагрузка была на WG2 но тут надо смотреть коэф. "ip global" использовалась настройка "set net.ipv4.fib_multipath_hash_policy 1" и в политике "multipath", проблем с DNS нет, так как стоит отдельный AGH на этом же роутере который весит на первом провайдере (все DNS запросы идут через него и без разницы какой канал).

-

ПО 50A3, клиентов не планировалось регистрировать. KN1010 в хитром режиме, т.е. все порты WAN и LAN в месте. для клиентов wifi оставлен только - wifi. Итоге получаю несколько 8 зарегистрированных клиентов, остальные как и положено среди незарегистрированных. Что происходит на примере двух ниже Удаляю данных клиентов, потом selftest в нем все чисто, нет записи "known host/ip hotspot". На утро следующего дня все повторяется заново. Могу даже в течение дня удалить регистрацию данных клиентов, но они появляются снова.

-

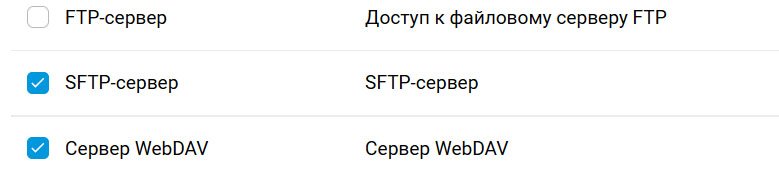

Какая точно марка роутера - 1813 это ошибка 1811 или 1713 На 1811 есть draft 43C2, 43C0, 43B4, 43B1, 43A14, 43A12, 43A3, 43A2, 43A1, 421 и т.д. набор вас устроит почти полный - 28МБ <components>acl,base,cloudcontrol,corewireless,ddns,dhcpd,dlna,dns-filter,dns-https,dns-tls,dot1x,eoip,ext,fat,ftp,gre,igmp,ike-client,ip6,ipip,ipsec,l2tp,lang-en,lang-ru,mdns,miniupnpd,monitor,mws,nathelper-esp,nathelper-ftp,nathelper-h323,nathelper-pptp,nathelper-rtsp,ndmp,ndns,netflow,nextdns,ntce,ntfs,ocserver,openconnect,openvpn,opkg,opkg-kmod-fs,opkg-kmod-netfilter,opkg-kmod-netfilter-addons,opkg-kmod-tc,opkg-kmod-usbip,pingcheck,ppe,pppoe,pptp,proxy,sftp,snmp,ssh,sstp,sstp-server,storage,trafficcontrol,transmission,tsmb,udpxy,usb,usblte,usbmodem,usbnet,usbnet-extra,usbqmi,virtual-ip-server,vpnserver,vpnserver-l2tp,webdav,wireguard,wpa-eap,zerotier</components>

-

Про то и речь, нужны ли они все или нет без разницы. Видел на просторах интернета - 563 строки для одной, нужны ли они для вас все да фиг его знает. 3-4 туннеля не так и много. А вы пробовали. Берете конф файл из него блоки которые вам нужны -> в текстовый файл (потом из него брать что и куда) Как вариант берем Excel -> вставляем список маршрутов -> разделить по пробелу на столбцы -> очистить не нужные столбцы -> вставить "ip route" или "route" в начало (копированием так же повтор. ячейки) -> далее от того что нужно получить : - "GigabitEthernet0/Vlan9 auto reject !Proba" = "ИМЯ_интерфейс auto reject !ИМЯ" - "Wireguard0 auto reject" = "ИМЯ_интерфейс auto reject" - для политики -> выделить полученный диапазон -> скопировать и вставить в новый текстовый файл (можно и из Excel - txt) В итоге болванка - делаете в удобном для себя виде. Потом нужные фрагменты из него в конф файл в нужные места. Но начать с разбора Да нужно время и желания или зачем, если можно просто загрузить разработчиков. Если ответ - я же не программист - то мой ответ в Windows вы же работаете, браузер же освоили и т.д. про освоенный телефон уже молчу.

-

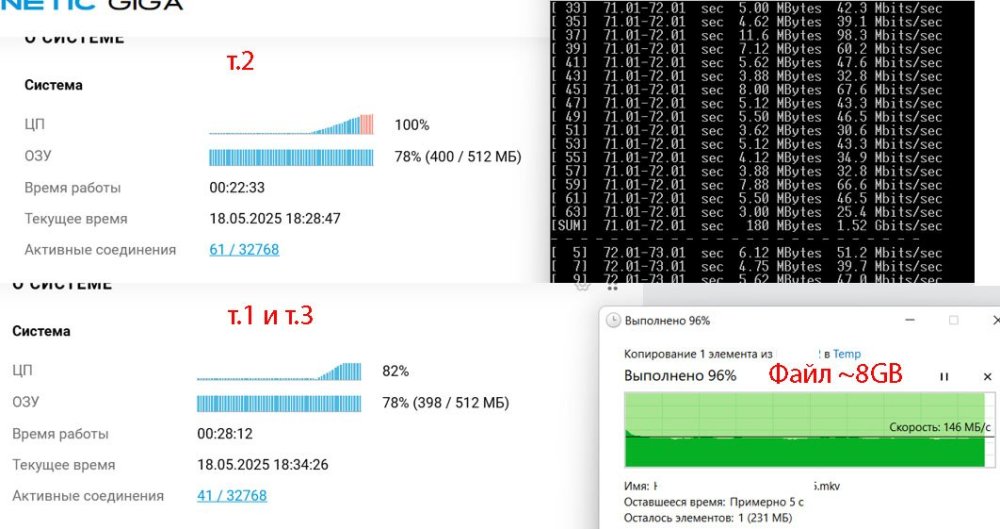

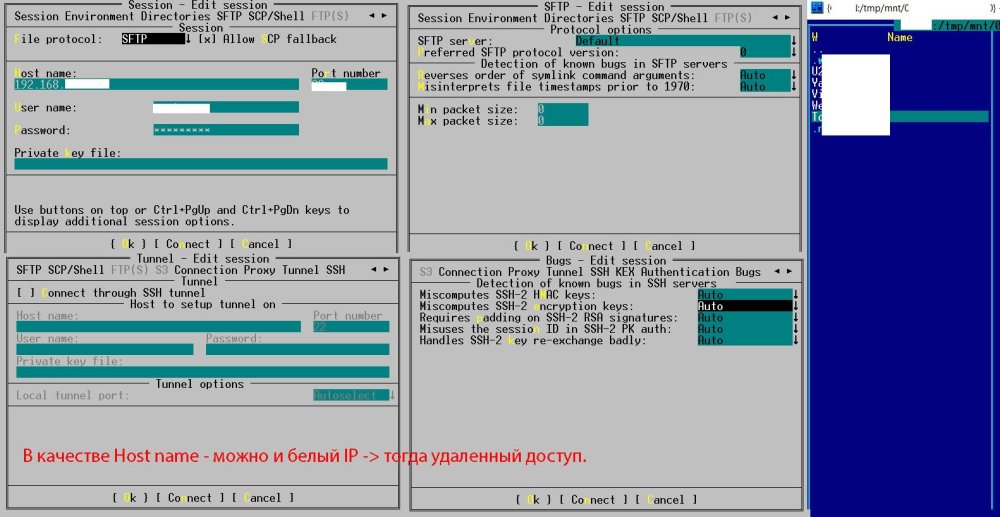

Работать работает да 1.5 подойдет. Вопрос только по загрузки проца, при том что в т.2 это Клиент[iperf] -> [Eth-USB3 -> Eth 2.5] -> iperf -s дает softirq больше чем в т.1 и т.3 когда еще плюсом чтение с диска. Надо посмотреть еще "flow-control" может убрать на "interface GigabitEthernet0 no flowcontrol" или на порт <port name="4"> <id>GigabitEthernet0/3</id> <index>3</index> <interface-name>4</interface-name> <label>4</label> <type>Port</type> ... <speed>2500</speed> <duplex>full</duplex> <auto-negotiation>on</auto-negotiation> <flow-control>on</flow-control> Можно еще USB-накопитель в UAS попробовать переключить. он был включен set dev.usb.allow_uas 1 [I] Jan 1 00:00:07 ndm: Core::System::DriverManager: loading /lib/modules/4.9-ndm-5/uas.ko. [I] Jan 1 00:00:07 kernel: usbcore: registered new interface driver uas но как писал ранее что-то непонятно при использовании RTL9210 и SSD NVMe ADATA на 1012

-

Схема KN-1012 : 1. 431 прошивка 2. к USB3 подключен HUB32 (10Gb) и подал питание на него 3. далее к HUB - SSD диск NVMe и USB-Eth2.5Gb idProduct=8156 (подключил ПК с 2.5Gb по LAN) Три теста - т1 и т3 копирование с SSD на ПК, т2 iperf клиента ПК с сервером iperf в лок сети роутера (подключен на оранж.порту 2.5) В т1 и т3 нагрузка на проц 1012 более 80% (SSD и USB-eth), в т3 нагрузка на проц 100%. Сам вопрос - возможно ли уменьшить нагрузку на проц при использование USB-Eth от Realtek. Ранее 2017 год про

- 2 ответа

-

- 1

-

-