-

Постов

1 522 -

Зарегистрирован

-

Посещение

-

Победитель дней

95

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент dimon27254

-

@eralde @Anna_ @Test Pilot Если попытаться внести изменения в настройки сегмента из "главной" страницы, то ожидаемо отображается окно-предупреждение. Однако, если эти же самые изменения сделать в окне дополнительных настроек Wi-Fi, то после нажатия кнопки "Сохранить" они применяются без предупреждения. Проверял на NC-1812 с 5.0.2.

-

- 1

-

-

@eralde @Anna_ @Test Pilot Кнопка "Сохранить" становится неактивной, если: 1. Внести изменения на странице сегмента без сохранения; 2. Открыть окно дополнительных настроек Wi-Fi; 3. Внести там изменения, но нажать в окне кнопку "Отменить". Как итог, становится невозможным сохранение изменений, сделанных на странице сегмента. Проверял на NC-1812 с 5.0.2.

-

- 1

-

-

В 5.0.1 это тоже было. Появилось несколько версий назад, когда в Анализатор трафика приложений вывели кнопки блокировки приложений.

-

@Anna_ На странице "Анализатор трафика приложений" имеется аналогичная проблема с медленной загрузкой. Предполагаю, это связано с недавно появившимся функционалом блокировки приложений прямо с той страницы. Проверил в 5.0.2.

-

Подтверждаю исправление в 5.0.2. Спасибо

-

Band Steering и привязка устройства к диапазону Wi-Fi

dimon27254 опубликовал вопрос в Тестирование Dev-сборок

@Padavan @hellonow Если двухдиапазонному устройству запретить работать в 5 ГГц, сделав привязку к 2.4, то band steering игнорирует данную настройку и все равно пытается "столкнуть" устройство в 5. Проверял на NC-1812 с 5.0.2.-

- 1

-

-

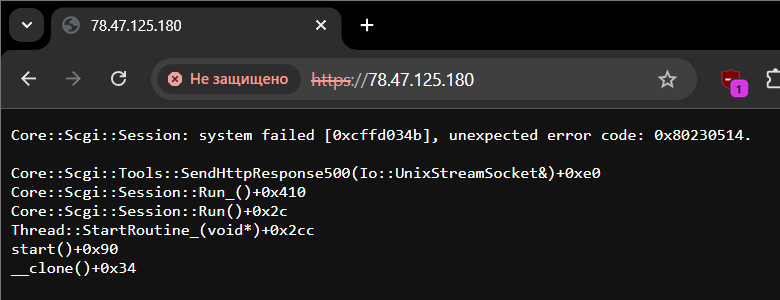

Системная ошибка в браузере при обращении к 78.47.125.180

dimon27254 опубликовал вопрос в Тестирование Dev-сборок

@Le ecureuil Если из браузера обратиться к 78.47.125.180 по HTTPS и проигнорировать сообщение о несоответствии сертификата, то отобразится системная ошибка: Проверял на NC-1812 с 5.0.1. -

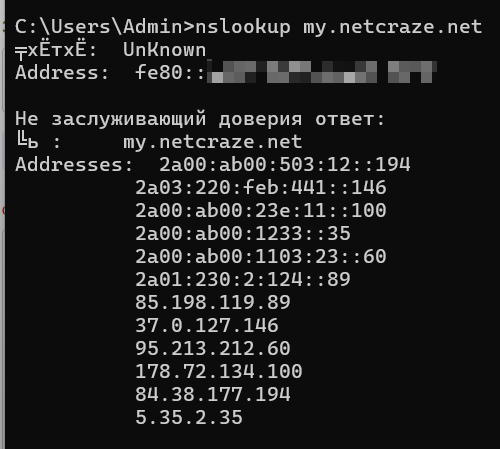

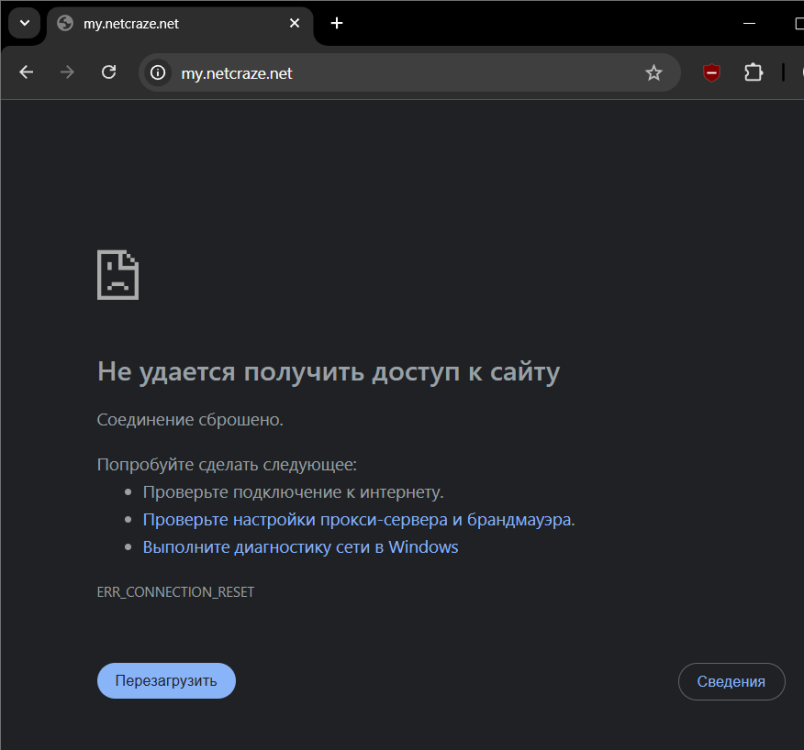

Доступ к my.netcraze.net с opkg dns-override

dimon27254 опубликовал вопрос в Тестирование Dev-сборок

@Le ecureuil @hellonow Если на устройстве Netcraze использовать сторонний DNS из Entware вместо штатного dns-proxy (с opkg dns-override), то теряется доступ к Неткрейзику через my.netcraze.net. Только при использовании штатного DNS домен резолвится в 78.47.125.180. В ином случае оказываются все возможные адреса: Проверял на NC-1812 с 5.0.1. -

Не помешала бы возможность какого-нибудь ограничения на проводных портах, чтобы не было даже доступа к локальной сети.

- 21 ответ

-

- 1

-

-

power-cycle, к сожалению, нельзя выключить для default профиля, который меня устраивает больше всего, т.к. проверяет несколько доменов.

-

Нужно просто иметь возможность это настраивать. Мне бы лично даже подошел вариант просто отключения перезапуска модема по питанию, но с сохранением проверки доступности нескольких доменов. Сейчас или проверяется один домен с выключением перезапуска по питанию, или делается автоматическая проверка нескольких доменов, но с перезапуском модема.

-

Я ожидаю, что NDMS не будет постоянно и без остановки выполнять перезапуск модема. Например, автоматически увеличит время ожидания появления соединения (тем самым, уменьшив число ребутов) или же вовсе перестанет делать перезагрузки после определенного числа неудачных попыток.

-

@slomblobov Проверил на 5.0.1. Увы, но при отрицательном балансе модем все также находится в циклической перезагрузке по ping-check.

-

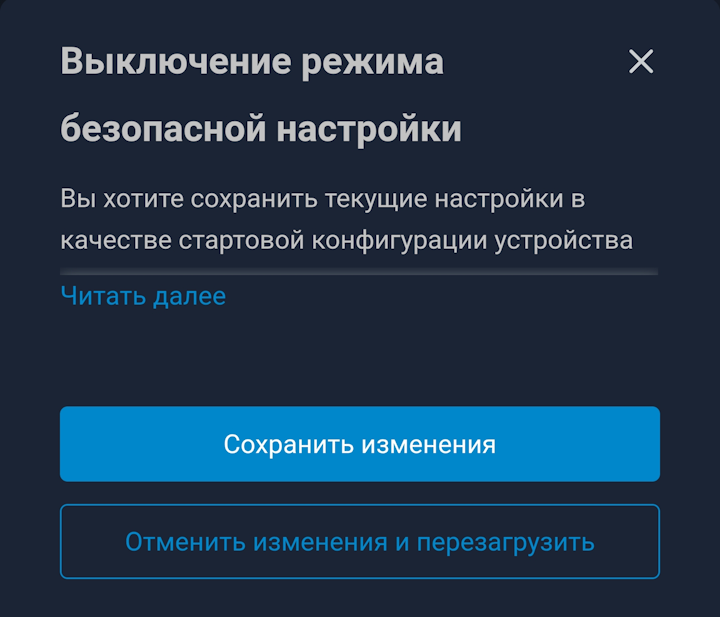

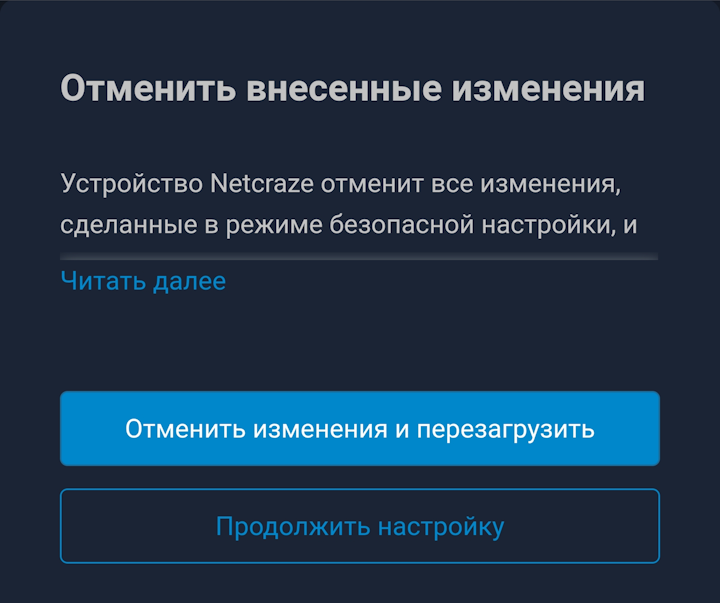

@eralde @Anna_ @Test Pilot В окнах выключения failsafe mode или отмены изменений не полностью отображается текст сообщения: Немного странным выглядит необходимость здесь нажимать "читать далее". Проверял на NC-1812 с 5.0.1.

- 1 ответ

-

- 2

-

-

-

@eralde @Anna_ В 5.0.1 все недочеты исправлены. Спасибо!

- 2 ответа

-

- 3

-

-

@eralde @Anna_ В 5.0.1 отступ добавлен. Спасибо!

-

@eralde @Anna_ Подтверждаю исправление в 5.0.1. Спасибо!

- 4 ответа

-

- 2

-

-

У меня на 5.0.1 если удалить работающее в данный момент правило блокировки, то разблокировка происходит сразу же. Однако вот в Анализаторе трафика ещё несколько минут продолжает отображаться статус "заблокировано".

-

На случай недоступности GitHub на территории РФ, запущен antiscan.ru - будущий сайт проекта Antiscan. Сейчас он находится в разработке, однако на нем уже работает зеркало для обновления списка подсетей стран, а также репозиторий для обновления Antiscan. Скрипт для установки Antiscan с российского репозитория: opkg update && opkg install curl && curl -fsSL https://bin.antiscan.ru/packages/install.sh | sh Обратите внимание: если у вас ранее был добавлен GitHub-репозиторий, то при использовании данного скрипта он будет заменен на bin.antiscan.ru, и дальнейшие обновления будут загружаться с российского сервера. Вручную перейти на российский репозиторий можно командами: opkg update && opkg install wget-ssl ca-bundle mkdir -p /opt/etc/opkg echo "src/gz antiscan https://bin.antiscan.ru/packages/all" >"/opt/etc/opkg/antiscan.conf" opkg update От GitHub-репозитория я отказываться не планирую, он будет обновляться совместно с российским.