-

Постов

927 -

Зарегистрирован

-

Посещение

-

Победитель дней

8

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Сообщения, опубликованные avn

-

-

21 минуту назад, 1000andme сказал:

Весь мой трафик проходит через политику "VPN". Я хочу исключить некоторые сайты из этой политики и направить их через "Default Policy" — это стандартный split tunneling 😁

Ваша задача понятна и решается, как выше сказали поднятием приоритета данного типа маршрутизации. Штатно пока невозможно, но в целом ничего сложного.

Другими словами, все что настроено для dns-маршрутизации подчиняется только ей, несмотря ни на какие политики.

-

3 часа назад, vincome сказал:

Логика простая - назначать разным политикам разные списки DNS и шлюзов.

Данная маршрутизация идет по маркировке пакетов. Весь трафик идущий по политике и так маркируется своим маркером.

Маршрутизация по ДНС сейчас автоматически использует маркер политики по умолчанию.

Вариант - использовать при создании маршрута для списка указывать еще и нужную политику, чтобы из нее брался ее маркер пакетов.

На чистом линуксе я легко делаю динамическую маршрутизацию по ipset и маркеру пакетов, и рулю туда куда мне нужно. Здесь как вижу все аналогично реализовано на уровне фаервола, ipset и маркеров.

Известный мне днс-сервер в openwrt маркер не устанавливает, просто кладет в ioset ip адрес. Ipset маршрутизировать в каждой политике отдельно? А зачем, траффик и так в этой политике идёт в туннель политики

Опять просто слова, без конкретики.

-

Если, для того, что бы трафик, описанный в списках, всегда шел через dns-маршрутизацию, давайте попросим разработчиков поднять приоритет dns-маршрутизации. Это надо?

-

43 минуты назад, 1000andme сказал:

Добрый день!

Подскажите, когда планируется поддержка DNS-based routes для политик, отличных от Default? Слышал, что это должно появиться в 5.1 — есть какие-то сроки по стабильной ветке?

Спасибо!

Не будет.

Сами попробуйте расписать алгоритм для трафика.

Пусть есть клиент - К1 в политике - П1, его трафик должен идти в туннель - Т1. А есть еще сайты из списка, которые что? Что бы появилась данная фича, необходимо четко понимать, что она должна делать.

Народ знает про политики и пытается их скрестить с DNS-маршрутизацией, что бы что?

Я стоял у истоков многих проблем и выросших маршрутизация на основе dns-маршрутизации (у меня работает достаточно давно с года 2017). Но я не понимаю, зачем и для чего это в политиках?

-

1

1

-

-

В 10.02.2026 в 17:19, avn сказал:

@eralde @slomblobov А очередь на реализацию данной фичи скоро подойдёт?

@slomblobov А очередь на реализацию данной фичи скоро подойдёт?

-

В 30.04.2026 в 15:14, slomblobov сказал:

interface Bridge0 no ipv6 prefix auto

Проблема ушла, спасибо.

-

2 минуты назад, KoneTaH сказал:

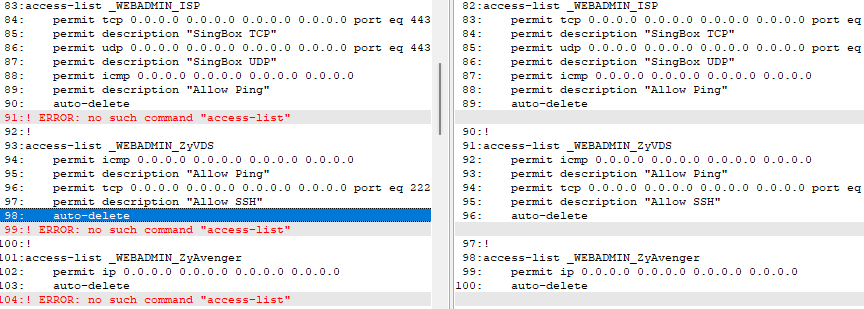

А можно привести access-list'ы, для которых наблюдаются такие ошибки, в текстовом виде? А то с картинки ну очень неудобно копировать для тестов.

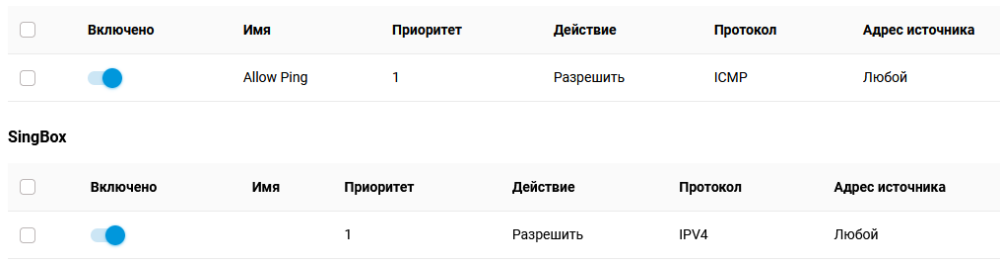

приложил скрытым сообщением. У меня все листы в таком состоянии.

-

1 минуту назад, KoneTaH сказал:

Если слева - последняя версия, то ненормально.

Для ipv6 access-list, аналогичные ошибки.

-

1 минуту назад, avn сказал:

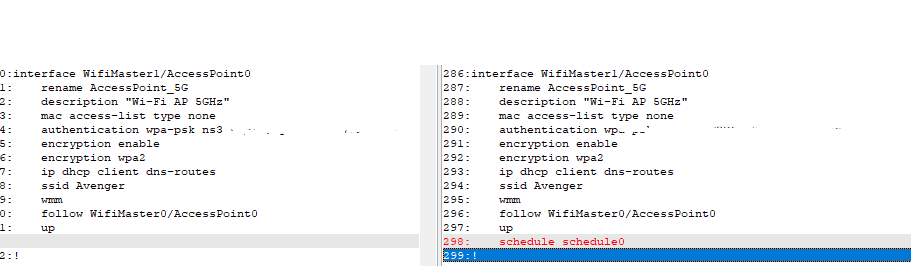

А при выгрузке конфига автоматические записи вида "!Error" это нормально? Слева - это последняя версия.

Расписание в mws не прописалось. Другими словами, я потерял эту настройку при переходе с версии на версию.

-

8 минут назад, KoneTaH сказал:

Schedule теперь навешивается через mws wlan, а с AccessPoint, находящихся под управлением mws wlan, schedule принудительно убираются (поскольку больше нет никакого способа управлять ими через Web UI). А что "поломали" в access-list с вашей точки зрения - я не понял, ошибки пропали?

А при выгрузке конфига автоматические записи вида "!Error" это нормально? Слева - это последняя версия.

-

После обновления на 5.1b1 с 0.2 сломались конфиги в части access-list и sсhedule для wifi.

-

b1 Интерфейс появился, спасибо.

-

1

1

-

-

b1 не исправлено

-

В 08.02.2026 в 23:31, avn сказал:

Да, стандартный клиент убивает интерфейс и начинается большое кол-во проблем.

Автор поправил в официальной версии + добавил http/2 mode.

https://github.com/Diniboy1123/usque/commit/24af7b21a56b083b86405597654b517b92f437af

https://github.com/Diniboy1123/usque/wiki/HTTP-2-support

У него же есть реализация на rust.

-

1

1

-

-

1 час назад, slomblobov сказал:

Задача NWI-4776 заведена 31 марта. Просьба не спамить на форуме. Если очень хочется внимания, то следует обращаться в техподдержку.

Я же не против, хотелось бы обратной связи. Вот написали бы "В работе", вопросов бы не было.

И о каком спаме идет речь? Проверил функционал на новой версии, отписал результат.

-

3

3

-

-

13 часов назад, wolowizard сказал:

Здравствуйте!

Прошу подсказать с реализацией выборочной маршрутизации адресов из заданного ipset через sing-box, работающий в режиме "transparent proxy". Когда-то делал аналогичную вещь для TOR, все отлично работало - dnsmasq заполняет ipset, и далее скрипт в netfilter.d отправляет все в тор по при появлении адреса в ipset:

#!/bin/sh [ "$type" == "ip6tables" ] && exit 0 if [ -z "$(iptables-save 2>/dev/null | grep torbypass)" ]; then ipset create torbypass hash:net -exist iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set torbypass dst -j REDIRECT --to-port 9040 iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set torbypass dst -j REDIRECT --to-port 9040 fi exit 0Теперь решил сделать аналогичный конфиг для sing-box. Сам sing-box работает, проверял настроив inbound соединение в режиме socks5 - браузер подключается и показывает правильный IP при проверке.

Проблема возникает при переводе sing-box в режим transparent proxy. В логах видно, что при обращении к адресу из ipset sing-box пакет попадает в inbound - порт sing-box, а вот дальше вместо того, чтобы отправить пакет через outbound соединение, sing-box пытается его снова отправить в порт transparent proxy, то есть получается петля маршрутизации. Подозреваю, что это возникает потому, что адрес остается в ipset и правило iptables снова срабатывает.

Подскажите пожалуйста, как можно исправить скрипт в netfilter.d, чтобы соединения из sing-box шли сразу во внешний интерфейс, не создавая петли.

redirect это не tproxy.

-

B0.2 не исправлено

-

b0.2 не исправлено

-

В 20.03.2026 в 16:08, avn сказал:

Добрый день!

Постоянные ошибки на двух роутерах

Мар 20 14:45:36 dhcpd Renew message from fe80::52ff:20ff:fe78:c254 port 546, transaction ID 0x6AB79700 Мар 20 14:45:36 dhcpd Reply PD: address 2b11:0123:abcd:320f::/64 to client with duid 00:03:00:01:50:ff:20:78:c2:54 iaid = 1 valid for 43200 seconds Мар 20 14:45:36 dhcpd Sending Reply to fe80::52ff:20ff:fe78:c254 port 546 Мар 20 14:45:36 ndm Network::Ip6::Prefixes: prefixes 2b11:0123:abcd:320f::/64 and 2b11:0123:abcd:3200::/56 conflict.ipv6 subnet Default bind Home mode slaac prefix length 60 prefix delegate 64 number 0 !?

b0.1 не исправлено

-

B0.1 не исправлено Нельзя выбрать интерфейс opkgtun для настройки. На ipv4 - можно.

-

6 минут назад, Denis P сказал:

похоже вы что-то путаете, h2 прекрасно работает через реверс прокси

Нормально, это все зависит от ситуаций. Дело в том, что если два сайта сидят на одном ip, то можно на h2 получить весьма интересные эффекты, читаем про http/2 coalescing.

Сам натыкался на такие эффекты. Конечно, все зависит от настроек и опыта, но самый простой вариант - разные ip или порты.

-

Либо разнести по портам. Один сайт на 443, второй на 8443

-

28 минут назад, Дмитрий А. сказал:

http2 и http3 через реверсивный прокси работать не будут. Нужно именно два ip адреса. Другого варианта нету. http < 2 - реверсивный прокси, например nginx.

-

5.1 Beta 0.1 Нет возможности задать разные SSID для ТД в разных диапазонах в одном сегменте.

в Тестирование Dev-сборок

Опубликовано

mws для доп сети нужно создавать или по старому добавить точку доступа в Bridge0? Если первый вариант с mws, у меня не получилось. Получал сообщения из клиента, такие же как писали выше.