-

Постов

927 -

Зарегистрирован

-

Посещение

-

Победитель дней

8

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Сообщения, опубликованные avn

-

-

Меня тут заблокировало. Решил добавить пару правил для разблокировки.

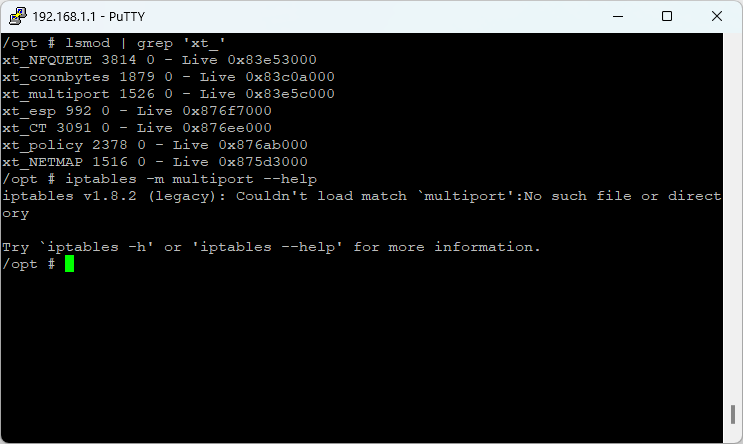

ipt _NDM_ACL_IN -t filter -i eth3 -p tcp --dport ${SECRET_PORT} -m set ! --match-set ${EXCLUDE_IPSET} src -m conntrack --ctstate NEW -m recent --name ${IPSET}-forcedel --set ipt _NDM_ACL_IN -t filter -i eth3 -p tcp -m multiport --dports $PORTS -m set ! --match-set ${EXCLUDE_IPSET} src -m conntrack --ctstate NEW -m recent --name ${IPSET}-forcedel --rcheck --seconds 3 -j SET --del-set ${IPSET} srcЭто позволяет мне убрать себя из блокировки

curl --silent --max-time 1 http://{MyHomeSite}:{SecretPort} || curl https://{MyHomeSite}-

1

1

-

1

1

-

-

В 05.11.2025 в 11:40, Le ecureuil сказал:

Покажите ваши self-test с сервера.

Удалось посмотреть?

-

9 часов назад, Le ecureuil сказал:

Покажите ваши self-test с сервера.

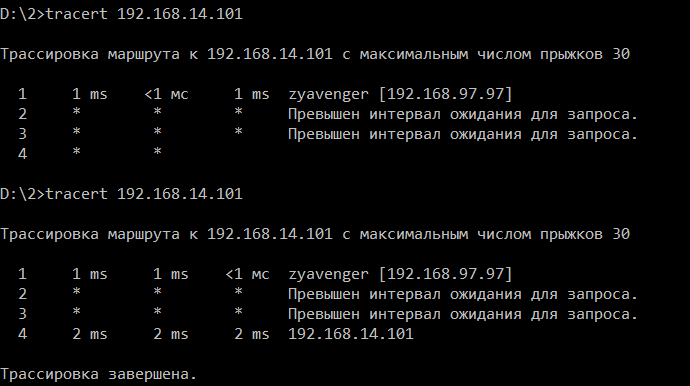

При добавлении маршрута все начинает работать с интерфейса Bridge0. На версии 5.0.0Pre аналогичное поведение.

Спойлерip route 192.168.12.0 255.255.252.0 IKE0 auto reject

-

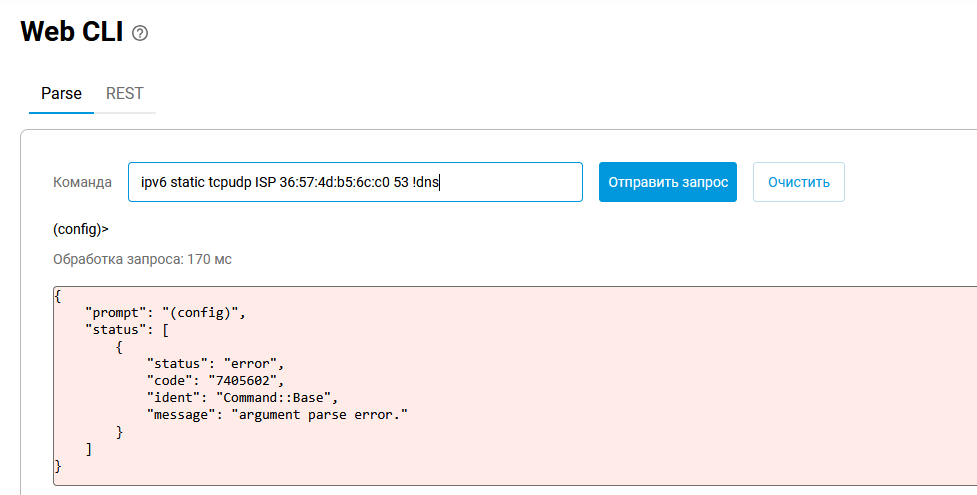

После перезагрузки не восстанавливаются правила с комментарием. Так же эти правила удалились из конфига. Через Web задать комментарий можно. А через /a нельзя, хотя я повторяю правило, которое прописалось в конфиг.

ipv6 static tcpudp GigabitEthernet1 36:57:4d:b5:6c:c0 53 !dns

-

4 часа назад, Bomb2001 сказал:

На 5.0.0 похоже всплыл баг с непередачей маршрутов домашней сети клиенту - подключаюсь - нет доступа, если опять же разрешить "Использовать основной шлюз в удаленной сети", то работает. Сервер IKEv2 на Ultra-1812, подключаюсь встроенным клиентом Windows 10.

@Le ecureuil Так и задумано?

Тоже не получаю маршруты, правда клиентом ikev2 на кинетике. Возможно его там и нету. Но

100.100.100.34 === 172.16.35.0/22

Разве не должен создаться маршрут у клиента 172.16.35.0/22?

-

22 минуты назад, FLK сказал:

Надо видимо немного подождать)

Все зависит от @Le ecureuil, но он ничего не обещал, только сказал "возможно появится где-то в 5.1"...

Конечно хотелось бы как можно быстрее)

Думаю ему можно помочь, прислав pull request. Но там надо вдумчиво переработать патч.

-

-

4 часа назад, steils сказал:

Запустил на Debian ejabberd в связке с conversejs. Проблема в том, что доступ к conversejs осуществляется через порт 5280. Хотелось бы как то переадресовать через 443. Но домен 4 уровня не подошел для данной задачи, а если в apache2 делать то порт 443 уже занят. Освобождение порта 443 приводит к неработоспособности всех поддоменов 4 уровня на порту 443, что тоже неудобно. Есть какие то варианты?

Nginx443+proxypass куда угодно

У меня на 443 порту разные сервисы висят (ssh,wireguard,https,quic,xray,sing-box,) и все работает.

-

4 часа назад, le_ сказал:

Вот здесь есть описание решения интересных задач с использованием немного других технологий:

https://github.com/Sharm/keenetic-domain-routing/blob/master/SHADOWSOCKS_TCP.md

https://github.com/Sharm/keenetic-domain-routing/blob/master/VPN.md

И все, чего для них не хватает это: полного dnsmasq, ipset и iptables.

Мне кажется возможность/вероятность их добавления более реалистичной, нежели sing-box или vless reality (и т.п.)...

И если бы добавили, было бы круто!https://github.com/Sharm/keenetic-domain-routing/blob/master/VPN.md

В 5.0 уже реализовано из коробки.

-

1

1

-

-

44 минуты назад, Сергей Грищенко сказал:

По хорошему должен весь трафик и DNS идти через VPN, как это происходит при обычном подключении.

По поему скромному мнению, не должен. dns - траффик - это не траффик клиента (forward), а траффик роутера (output).

-

2

2

-

-

Только что, Сергей Грищенко сказал:

тут опечатка, указывал домены

Тут не опечатка, а огромный минус. Из вопроса не понятно, какие домены вы указывали.

-

31 минуту назад, Сергей Грищенко сказал:

Здравствуйте! Заметил утечку DNS при использовании "Маршруты DNS".

У меня:

- Netcraze ultra 1812

- VPN wireguard

- Версия 5.0 Beta 3

Для проверки добавил адреса ниже в Маршруты DNS:

и проверил через их сервисы, показывает РФ, хотя VPN был зарубежный.

По хорошему должен весь трафик и DNS идти через VPN, как это происходит при обычном подключении.

Временно решил эту проблему через DoH и DoT, принудительно указав их только для VPN, однако они работают и для сайтов без VPN. Не ясно ошибка это или нет, но хотелось бы что бы DoH и DoT работали только для VPN как я указал.

https://browserleaks.com/dns https://dnsleaktest.com/Для DNS-маршрутизации это не верный формат, надо указывать только домены.

-

1 минуту назад, hoaxisr сказал:

Делать source based routing.

Это на языке ip rule что?

-

2 минуты назад, aarnet сказал:

а планируется к реализации ?

Думаю, что нет. Политики одна маркировка. Dns - вторая. Какой шлюз выбрать в итоге?

-

1

1

-

-

54 минуты назад, Le ecureuil сказал:

Нет, такое поведение поменять невозможно.

Может подумаете на счёт connect-counter ?

-

Коннект к серверу AmneziaWG на 443 порт, даже если там висит nginx или другая служба

Спойлер*nat -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@(8+S1)=0x(H1)" -j REDIRECT --to-ports 52180 -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@(8+S2)=0x(H2)" -j REDIRECT --to-ports 52180 -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@8=0x(H3)" -j REDIRECT --to-ports 52180 -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@8=0x(H4)" -j REDIRECT --to-ports 521802.0

*nat -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@(8+S1)=0x(H1)" -j REDIRECT --to-ports 52180 -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@(8+S2)=0x(H2)" -j REDIRECT --to-ports 52180 -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@(8+S3)=0x(H3)" -j REDIRECT --to-ports 52180 -A PREROUTING -i ens3 -p udp --dport 443 -m u32 --u32 "0>>22&0x3C@(8+S4)=0x(H4)" -j REDIRECT --to-ports 52180-

1

1

-

-

1 час назад, keenet07 сказал:

В самих пакетах никак. И не URL конечно, a Domain-фильтрация. Запрос доменного имени у DNS, блокировка полученных IP или просто выдача пустого ответа или заведомо неверных IP, либо редирект на заглушку (не в курсе как у вас это сделано), как в маршрутах блокируется при эксклюзивном маршруте. Да, возможно в некоторых случая может чего-то лишнего заблокировать, но в целом при аккуратном подходе работать должно по доменам. Какие-то сайты или сервисы которых нет в Фильтре приложений целиком заблокировать можно будет. Расширение возможностей Фильтра приложений.

Я пользуюсь dns-фильтрацией в dnsmasq по доменам для блокировки рекламы. Отдавать localhost или 0.0.0.0/32 - рабочее решение. Но в конфигах хранить плохая идея, у меня сейчас > 22000 фильтров.

-

-

1 минуту назад, vincome сказал:

Это связано с реализацией динамической маршрутизации. Маркировка пакетов идет на уровне политики. Сам роутер работает вне политик, и соответственно его пакеты не маркируются, что и логично. Он должен быть выше пользовательских интерфейсов. Боюсь тут не стоит ждать изменений.

По поводу того что не работает через PPTP соединение. Оно отмечено что предназначено для выхода в Интернет?

Настройка для OUTPUT цепочки не помешала бы, возможно с включением настройки из конфигурационного флага. Например, для bootstrap доменов встроенного торрент-клиента.

-

Печаль...

Может есть возможность сделать что-то типо ping-check, например connect-counter, который будет считать попытки подключения

connect-counter profile WG0Check max-fails 3 ! interface Wireguard connect-counter profile WG0Check connect-counter down !Можно еще события добавить, например, ndm\connect-counter.d\*

Там можно, например, определить логику последующего подключения. Сменить пароль, ip-сервера и т.д.

?

-

9 минут назад, Denis P сказал:

Транзит запросов запретите на вкладке интернет фильтры в кинетике и познаете дзен.

Что за компонент должен стоять?

-

8 минут назад, Surok сказал:

Сам я его не правил, но использую для фильтрации в ОС Nekoray, но какие-то проблемы с докером, не могу решить.

cat /etc/resolv.conf

nameserver 8.8.8.8

nameserver 8.8.4.4

nameserver 1.1.1.1

# This file is part of systemd. # # systemd is free software; you can redistribute it and/or modify it under the # terms of the GNU Lesser General Public License as published by the Free # Software Foundation; either version 2.1 of the License, or (at your option) # any later version. # # Entries in this file show the compile time defaults. Local configuration # should be created by either modifying this file (or a copy of it placed in # /etc/ if the original file is shipped in /usr/), or by creating "drop-ins" in # the /etc/systemd/resolved.conf.d/ directory. The latter is generally # recommended. Defaults can be restored by simply deleting the main # configuration file and all drop-ins located in /etc/. # # Use 'systemd-analyze cat-config systemd/resolved.conf' to display the full config. # # See resolved.conf(5) for details. [Resolve] # Some examples of DNS servers which may be used for DNS= and FallbackDNS=: # Cloudflare: 1.1.1.1#cloudflare-dns.com 1.0.0.1#cloudflare-dns.com 2606:4700:4700::1111#cloudflare-dns.com 2606:4700:4700::1001#cloudflare-dns.com # Google: 8.8.8.8#dns.google 8.8.4.4#dns.google 2001:4860:4860::8888#dns.google 2001:4860:4860::8844#dns.google # Quad9: 9.9.9.9#dns.quad9.net 149.112.112.112#dns.quad9.net 2620:fe::fe#dns.quad9.net 2620:fe::9#dns.quad9.net #DNS= #FallbackDNS= #Domains= #DNSSEC=no #DNSOverTLS=no #MulticastDNS=no #LLMNR=no #Cache=no-negative #CacheFromLocalhost=no #DNSStubListener=yes #DNSStubListenerExtra= #ReadEtcHosts=yes #ResolveUnicastSingleLabel=no #StaleRetentionSec=0

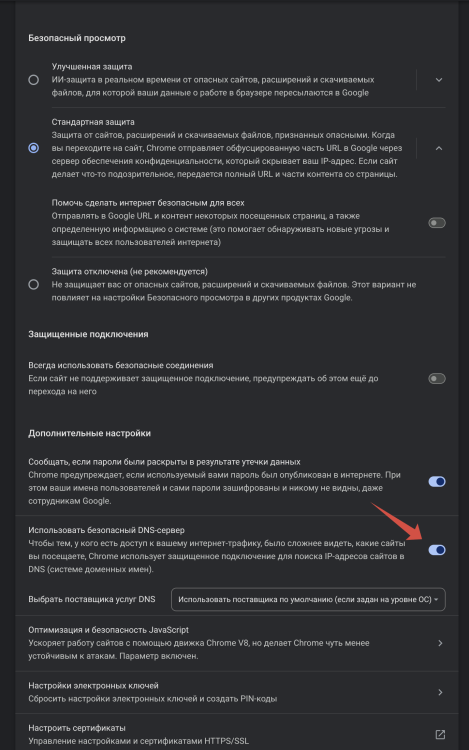

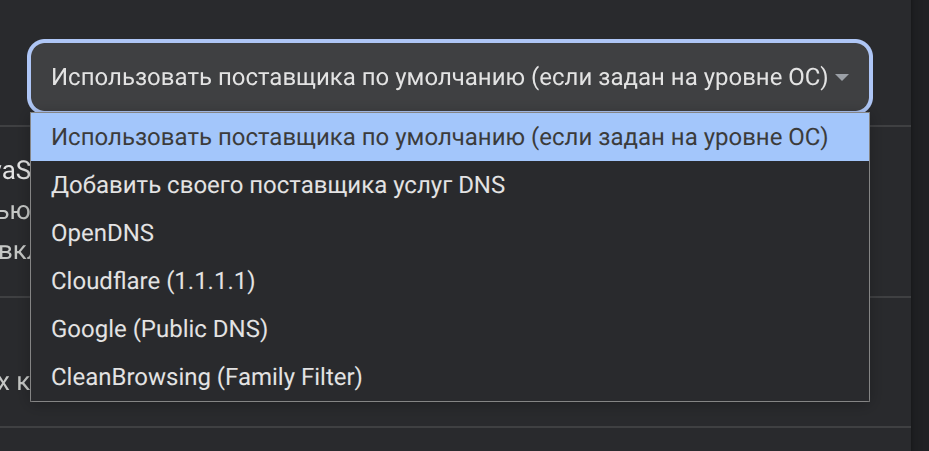

chrome://settings/security

Всегда было так.

Если отключаю, то ничего не меняется.

----

Вообще фильтрация в браузере для меня вторичная. мне нужно на уровне системы фильтровать.

nameserver 8.8.8.8 nameserver 8.8.4.4 nameserver 1.1.1.1Тут должен быть ip роутера. Поэтому маршрутизация и не работает, роутер же маршрутизирует по DNS. Он и должен получать все DNS-запросы.

-

1

1

-

-

28 минут назад, Surok сказал:

Добрый день!

Этот момент не ясен. Что это и где? У меня ubuntu 24. Когда просто применяю нужное подключение через политику, то работает.

---

Перепробовал всякие варианты, но маршруты по доменам не применят...

При этом маршруты по ip отлично фильтрует и трафик идет, как надо.

cat /etc/resolv.conf?

-

5b2 воспроизвести не смог. Буду наблюдать.

Маршрутизация DNS иногда не работает

в Тестирование Dev-сборок

Опубликовано

Если хотите, что бы DNS-Маршрутизация работала и в политиках, то попробуйте для нее изменить приоритет, путем добавление копии rule. Мне такой тест проводить лениво, но если заработает, можно написать разработчикам.

$ ip rule add from all fwmark 0xffffaaf lookup 4102 pref 8 $ ip rule 0: from all lookup local 8: from all fwmark 0xffffaaf lookup 4102 10: from all fwmark 0xffffa00 lookup main 100: from all fwmark 0xffffaaa lookup 4096 101: from all fwmark 0xffffaaa blackhole 102: from all fwmark 0xffffaab lookup 4098 103: from all fwmark 0xffffaab blackhole 106: from all fwmark 0xffffaae lookup 4100 107: from all fwmark 0xffffaae blackhole 108: from all fwmark 0xffffaac lookup 4101 109: from all fwmark 0xffffaac blackhole 110: from all fwmark 0xffffaaf lookup 4102 111: from all fwmark 0xffffaaf blackhole 233: from all fwmark 0x20000000 lookup 233 1152: from x.x.x.x lookup 16385 2000: from all lookup 248 32766: from all lookup main 32767: from all lookup default