-

Постов

99 -

Зарегистрирован

-

Посещение

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент constgen

-

Возможно он применяется через минуту, т.к. это DFS. Надо проверить эту теорию. Если канал 40 и поменять его на 48, то должно переключаться сразу. Если это так, то это действительно был DFS в вашем случае

- 3 ответа

-

- 1

-

-

В 4.3 должна появиться настройка портов в настройках узлов Mesh Сети, если открыть на контроллере. https://support.keenetic.com/ua/giga/kn-1011/ru/9134-latest-preview-release.html#41539-что-нового-

-

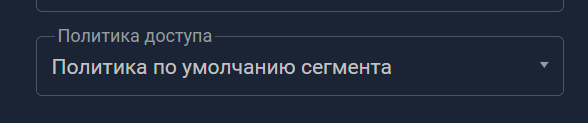

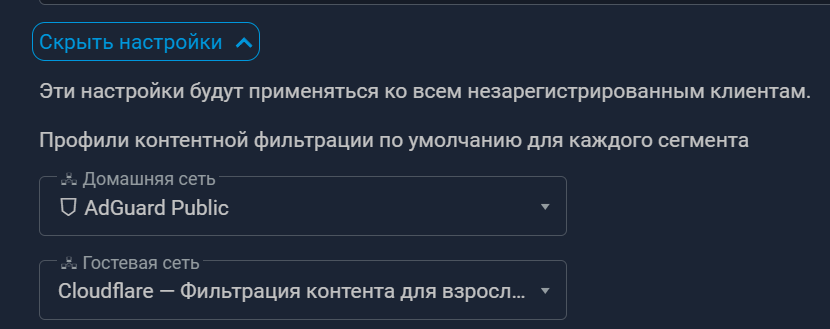

Попробуйте на зарегистрированном клиенте поставить настройку политики доступа "по умолчанию сегмента" Тогда такие клиенты будут также как и не зарегистрированные по выбранной политики по умолчанию

-

Предположение, что на порт, который идёт к ретранслятор, не выбрана опция "Входит в сегмент с VLAN". На скриншоте Порт 1 с буквой "Т"

-

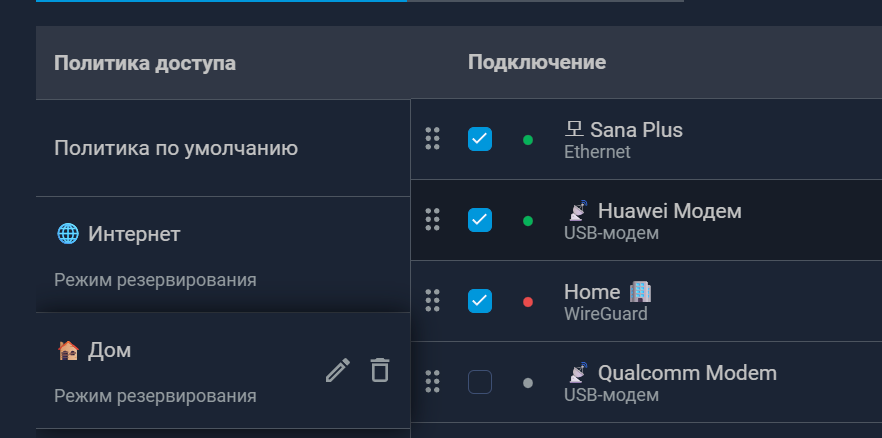

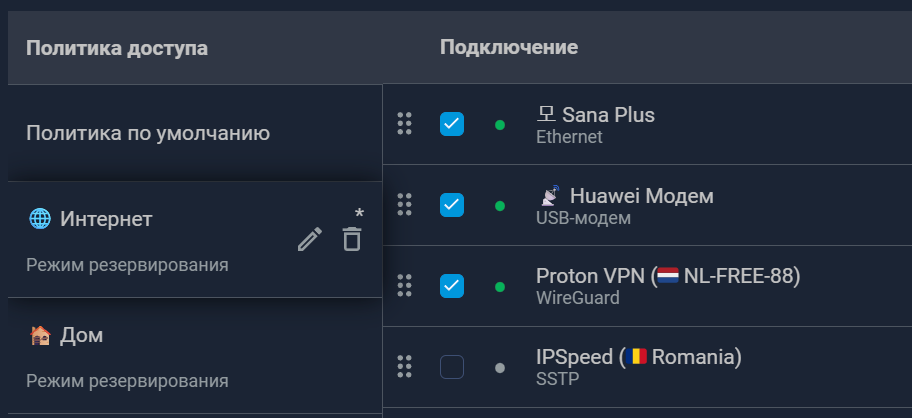

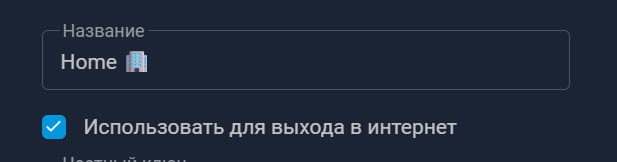

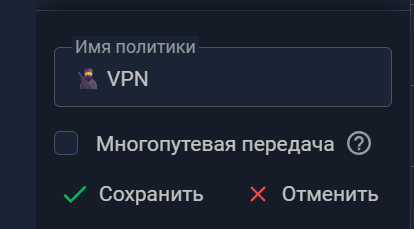

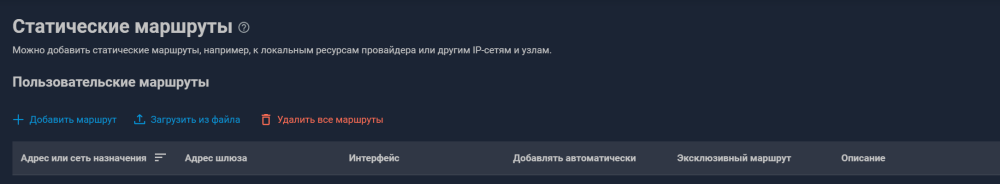

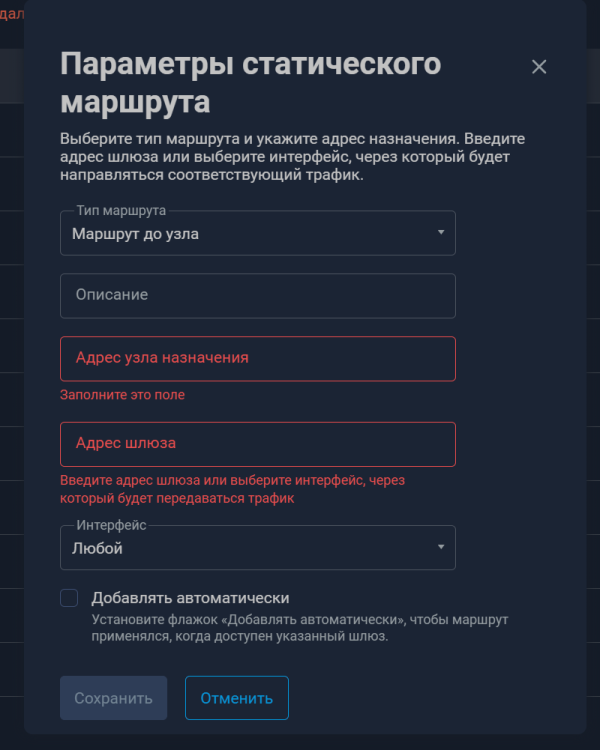

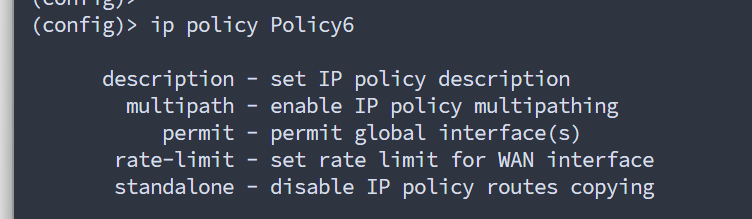

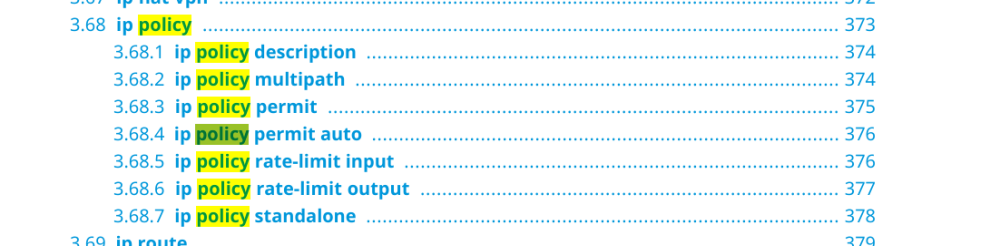

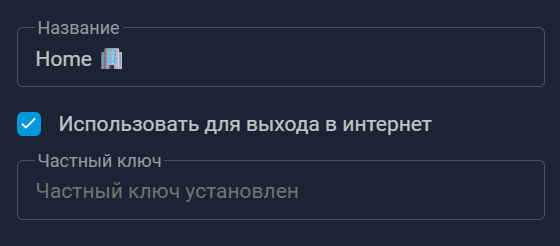

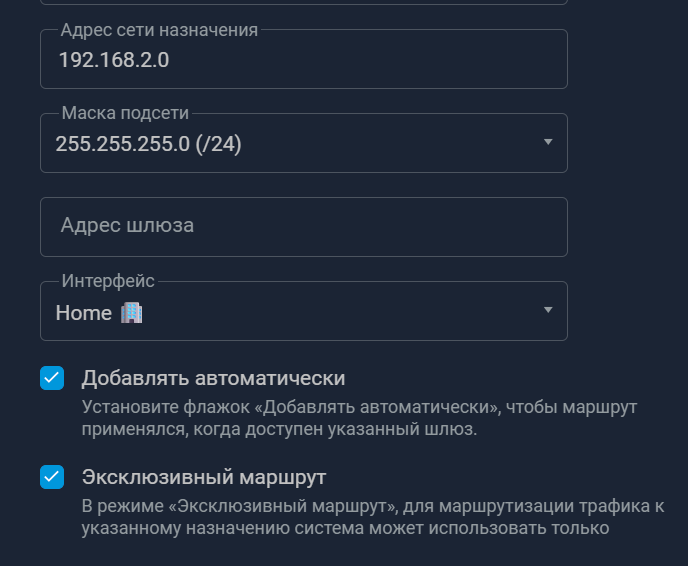

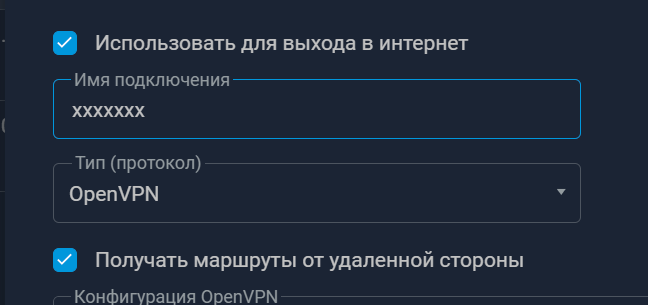

Короче поэкспериментировал я с командой ip policy Policy# standalone. И нашёл именно то, что я и искал в своём оригинальном вопросе. ip policy Policy# route команда даже и не понадобилась, да она и не работает ещё в моей версии прошивки. Поэтому опишу это здесь Изначально я хотел управлять роутингом через политики доступа примерно так: добавил интерфейс в политику - трафик через него идёт. Не добавил - не идёт. Оказалось именно так это себя ведёт с командой `standalone`. А именно мы не просто отказываемся от глобальных кастомных роутов. Мы всё таки можем получить роуты из глобально настроенных в ручную пользователем, но только если они используют интерфейсы которые включены в политику. Странно, что об этом нигде в документации не сказано. Это очень важное и полезное поведение. Таким образом Можно настроить роуты глобально руками для подсетей через тунель Wireguard. Они действительно будут работать всегда для всех устройств. Но мы переходим на пункт 2 Я перевёл абсолютно все политики в самостоятельный режим с помощью ip policy Policy# standalone . Это дало то, что теперь ни один глобально настроенный роут не применяется ни для одного устройства, кроме системного. Но его использует только роутер в моём случае. При этом некоторые роуты всё таки применяются в политиках, если там уже включены соответствующие интерфейсы Теперь Wireguard туннель нигде не доступен (кроме роутера). Можно выбрать именно ту политику в которой он должен быть доступен, добавив её в конец списка . Применить политику устройству или сегменту. Эти сегменты или устройства смогут заходить на удалённые подсети на другом конце туннеля. Роуты на его интерфейсе, созданные в ручную глобально, попадут только в политику. Если Wireguard интерфейс не видно в политиках, значит надо включить в его настройках галочку "Использовать для выхода в интернет" Если были другие роуты специально пущенные по другим VPN интерфейсам специально для обхода каких-то ограничений. Просто включаем эти VPN интерфейсы в политику в конец списка. Интернет через них ходить не будет. Но ваши роуты будут включены и применяться. Нужные сайты будут ходить через VPN Теперь всё работает более интуитивно понятно и можно управлять доступом в удалённую сеть более гибко через стандартные политики доступа роутера. При этом мы не сломали старое поведение и даже сделали его более настраивамым. Очень жду галочку "standalone mode" в UI политики.

-

Надеюсь когда нибудь `standalone` и `route` и до UI доеудут. Я в принципе проблему не вижу. Кажется уже понятно что `standalone` - это галочка в политике, по образу и подобию `multipath mode` `route` - есть 2 альтернативы как это сделать другая вкладка с отдельной таблицей для каждой политики в разделе Маршрутизации либо в той же общей таблице всех маршрутов, но добавить привязку к политике через новое поле в форме создания Но круче всего конечно было бы добавить в политику интерфейс, а в нём уже должны быть автоматически созданные маршруты до пиров. И больше никаких настроек. Для пользователя просто идеально. У меня мало опыта в настройке Wireguard туннелей. Есть вообще случаи когда маршруты выглядят НЕ так же как направление в сторону подсетей указанных в пирах?

-

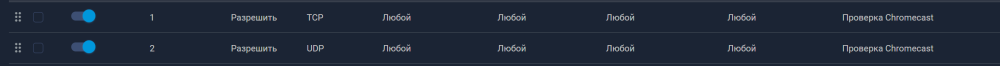

IGMP Proxy действительно есть в UI и только на контроллере. В ретрансляторах её в принципе нет. IGMP Snooping есть только в CLI. В UI этой натсройки нет. И как стало понятно на конроллере её нет, только на ретрансляторе. Подключиться по Telnet или SSH именно к ретранслятору. Команда для управления из этой справки

-

Что-то блокирует. У меня работает (config)> exec iperf3 -c speedtest.iway.ch -R Connecting to host speedtest.iway.ch, port 5201 Reverse mode, remote host speedtest.iway.ch is sending [ 5] local 78.26.234.71 port 55306 connected to 95.143.54.63 port 5201 [ ID] Interval Transfer Bitrate [ 5] 0.00-1.00 sec 30.0 MBytes 251 Mbits/sec [ 5] 1.00-2.00 sec 29.9 MBytes 251 Mbits/sec [ 5] 2.00-3.00 sec 25.8 MBytes 216 Mbits/sec ^C[ 5] 3.00-3.23 sec 6.12 MBytes 227 Mbits/sec - - - - - - - - - - - - - - - - - - - - - - - - - [ ID] Interval Transfer Bitrate [ 5] 0.00-3.23 sec 0.00 Bytes 0.00 bits/sec sender [ 5] 0.00-3.23 sec 91.8 MBytes 238 Mbits/sec receiver iperf3: interrupt - the client has terminated При этом я проверил. Пакеты идут через провайдера, не через VPN. Скорость показывает правильную - тариф 250 мбит

-

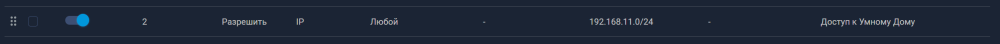

У меня HDMI свисток Chromecast находится в дополнительном сегменте "Умный дом". Есть требование чтобы устройства из основного сегмента могли транслировать экран на этот Crhomecast. Ретрансляция mDNS включена. Но чтобы я в фаерволле не разрешал, приложения не хотят видеть Chromecast в сети. Но как только в сегменте "Умный дом" помечаю галочку Доступ к приложениям вашего устройства Keenetic , то сразу всё работает. Если после этого отключить её, то начатая трансляция будет продолжаться. Что означает что фаерволл настроен корректно и трафик может гулять между устройствами сегментов. Но Service Discovery не найдёт Chromecast. Проблему так же легко диагностировать через утилиту `dns-sd` Вот разрешение в Основной Сети А вот разрешение в Умном Доме чтобы протестировать теорию (которая не сработала) С целью безопасности мне не хотелось бы давать сегменту Умный Дом доступ в основную сеть. Но тогда не работает Chromecast. А вопрос конкретный: какое правило активирует галочка Доступ к приложениям вашего устройства Keenetic и как добиться того же самого правилами фаерволла? А я там уже подстрою для одного устройства.

-

А что по сути делает в интерфейсе "Использовать для выхода в интернет"? На что оно влияет? При использовании `ip policy Policy# route ` интерфейс должен быть в политике или работает и без этого? По идее добавление интерфейса в политику это и есть добавление каких-то роутов в таблицу политики? Дефолтных роутов 0.0.0.0 как я понимаю. Но лучше объясните, какие изменения оно вносит

-

А, я виноват что не вчитался описание. Команда доступна только на ретрансляторах. Короче работает. Вопрос решён

-

Интересно получается. В мануале Command Reference Guide есть упоминание про Snooping. Но в самом CLI - нету. Слева мануал, справа CLI

-

В CLI есть толь IGMP Proxy. Вы возможно путаете. Связь с DLNA я думаю такая - оптимизация Snooping как-то режет мультикаст DLNA

-

Не могу найти где в роутере настраивается IGMP Snooping Есть ли эта технология вообще в Keenetic? Если нет, планируется ли добавить? В OpenWrt я сталкивался с проблемами видимости DLNA серверов в сети с включённым IGMP Snooping. Если это скрытая опция и она включена, то как обрабатывается такая проблема?

-

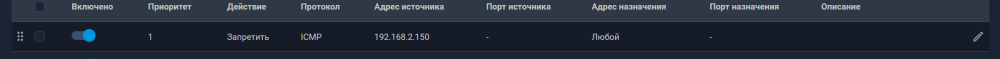

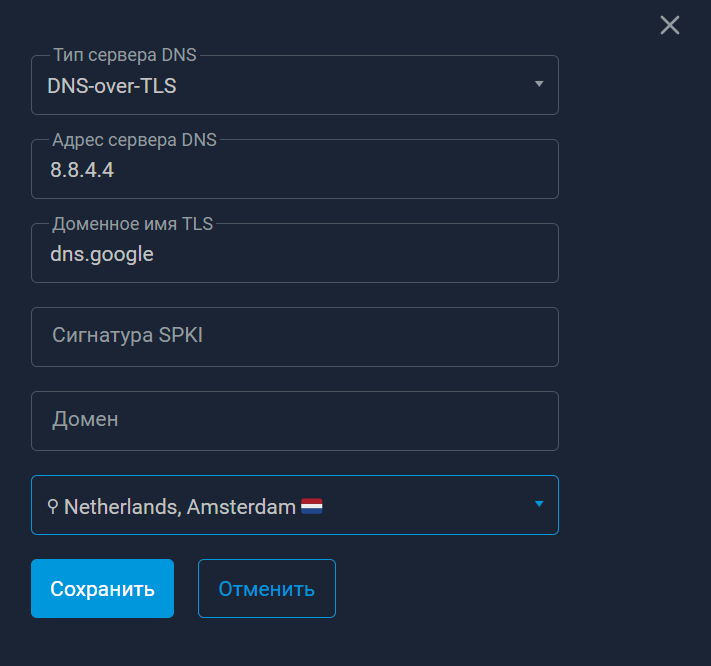

Я использовал эту статью Настройка WireGuard VPN между двумя роутерами Keenetic – Keenetic и настроил соединение между двумя LAN подсетями между Кинтеиками в интернете. Всё работаео как описано. Но мне нужно больше. Мне не подходит абсолютный доступ всех устройств со всех сегментов на каждом из роутеров к друг другу. В идеале хотелось бы иметь возможность с помощью политик доступа разрешать конкретным устройствам или сегментам использовать Wireguard туннель. И вот с какими проблемами я столкнулся и как пытался решить. Добавить ограничения в фаерволле на стороне "сервера". Для начала запретить одному IP пинговать подсеть "сервера". Ноль эффекта. Это правило в 192.168.1.1 сети Я так понял фаервол не работает потому что Wireguard интерфейс public Так же я заметил, что в политиках доступа нет Wireguard интерфейса, который я создал для туннеля. Вопреки статье я чекнул галочку "Использовать для выхода в интернет" и тогда интерфейс стал доступен в политиках. Правда он ни на что не влиял. Туннель доступен всем клиентам глобально по причине в ручную настроенного статического маршрута. Этот маршрут работает во всех политиках, что я и проверил через CLI `show ip policy` Вообще я не понимаю, что помимо появляния в политиках даёт эта опция. Она меняет ещё какое-то поведение или разрешение? Как влияет на роутинг? Объясните пожалуйста. Как она связана с `security-level` или не связана? Так же в поисках решения попробовал опцию "Эксклюзивный маршрут" в надежде, что это как-то изменит поведения в моих нужда. Но нет. Маршрут доступен всё равно глобально Как-будто не хватает какой-то опции не добавлять маршрут в глобальную таблицу по умолчанию для роутера. Хотелось бы маршруты как-то маркировать и применять только в тех политиках в которых добавлен интерфейс Wireguard туннеля. Есть подозрения, что можно изменить уровень security-level интерфейса с public на private. Но я не понимаю до конца, что под капотом это меняет. И нужно ли оно мне. Хотелось бы помощи в объяснении разницы этих 2 режимах, что кроме правил межсетевого экрана по умолчанию меняется для них? В то же самое время на работе мне выдали OpenVPN для доступа к корпоративной внутренней сети. В этом интерфейсе я чкунул так же "Доступ к интернету" и галоку которую нет в Wireguard "Получать маршруты от удалённой стороны" При этом в интернет ходить через него нельзя. Нет доступа. Он только для приватных подсетей. Он просто добавляет новые маршруты. И работает как раз так как я и хотел - только для устройств, для которых есть это интерфейс в политике доступа. Т.е. есть политика "Работа". Она выбрана для одного ПК и нескольких мобильных. В политике "Работа" помимо обычного и резервного Интернета есть и этот OpenVPN. И только эти устройства могут открывать адреса корпоративной сети. Всё правильно. Вот только как добиться такого же, но через Wireguad между моими роутерам. Я попросту не понимаю, как привязать маршрут не к общей таблице, а к таблице выделенной только для Wireguard, чтобы Кинетик её применял в политиках доступа. Мне кажется очевидным решение, что команда Кинетика должна автоматически создавать маршруты для тех подсетей которые добавлены в Пирах Wireguard и, чтобы при этом они были маркированные для Policy Based Routing, а не глобальные. Что-то похоже я кажется видел в Wireguard модуле на OpenWrt. Там можно как выбирать добавлять ли маршрут по умолчанию, а так же что-то про маршруты для пиров. Либо подскажите как это в ручную сделать хотя бы. Сейчас Кинетик уже автоматически прокидывает порты Wireguar. Минус одна ручная работа. Так почему бы не сделать и для роутинга к пирам? Это будет развитие той же идеи Так же у меня требования это чтобы можно было автоматически дискаверить сервисы на "сервере" со стороны устройств на клиенте. Я про SMB и DLNA. Существует галочка "Ретранслировать mDNS между сегментами". Но что считается сегментом? Если я сделаю интерфейс Wireguard private, он будет считаться сегментом? Будет ретранслирваться mDSN? Мой конфиг Wireguard выглядит вот так

-

А какой масштаб в браузере и системе стоит? Если соотношение 16:9, то с увеличенным масштабом вы должны получить результат идентичный с Full HD. А если масштаб 1х, то конечно страница думает, что у вас очень широкий монитор.

-

У меня Ultra Wide HD и точно так же с пустотами по бокам. Да нормально это так и должно быть. Растянуть - будет хуже.

-

-

Совет от разработчика разработчику: определяйте что способ ввода сенсорный экран и глобально отключайте (не активируйте) автофокусу на компонентах. Проверяется это достаточно просто и надёжно let touch = window.matchMedia("(pointer: coarse)").matches При желании можно сделать, чтобы даже динамически в реальном времени определяло какой способ на планшетах, например, на которых можно как пальцем, так и мышкой, так и пером работать. Интерфейс будет не только поведение менять но и скажем расстояние между интерактивными элементами менять для толстых пальцев

- 1 ответ

-

- 1

-