-

Постов

52 -

Зарегистрирован

-

Посещение

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

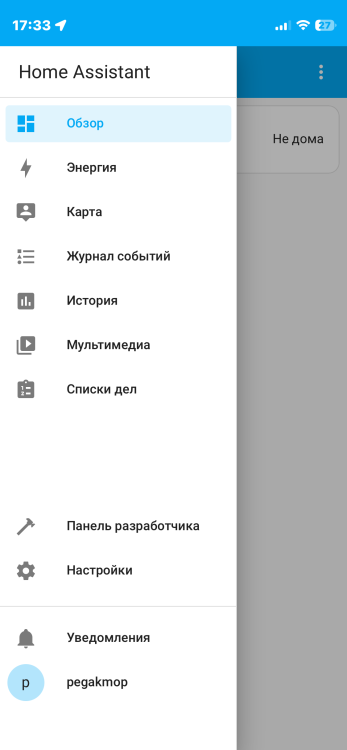

Весь контент pegakmop

-

Ну по другому пока не сообразил как лучше реализовать добавление, понимаю что реализация не правильная, по хорошему бы нужно сделать через инит скрипт

-

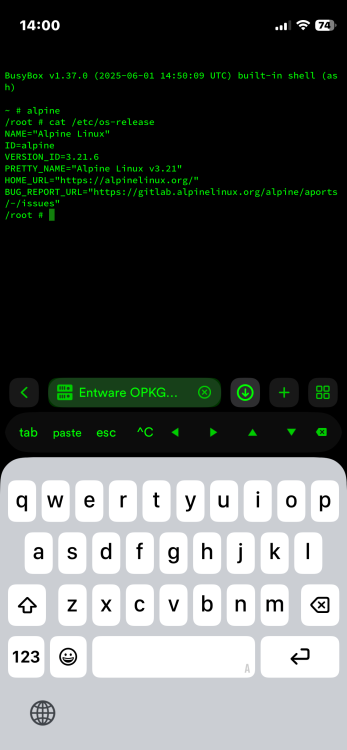

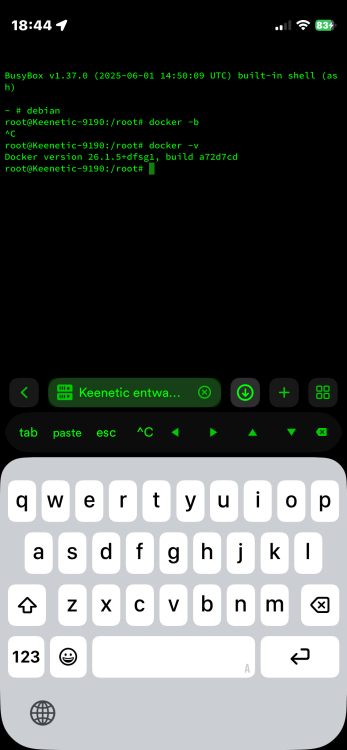

Решил немного поэкспериментировать и в итоге получилось сделать как дополнение к entware, добавить alpine linux таким образом: opkg update opkg install ca-certificates wget-ssl curl tar # скачиваем архив cd /opt/root/ wget https://github.com/ryzhovau/keenetic-alpine/releases/download/v0.2/install-alpine-minirootfs-3.21.0-aarch64.tar.gz # создаем папки mkdir -p /opt/alpine mkdir -p /opt/alpine/dev /opt/alpine/proc /opt/alpine/sys # распакуем архив tar -xzf install-alpine-minirootfs-3.21.0-aarch64.tar.gz -C /opt/alpine # создании запуск cat > /opt/bin/alpine << 'EOF' #!/bin/sh CHROOT=/opt/alpine mount -o bind /dev $CHROOT/dev 2>/dev/null mount -t proc proc $CHROOT/proc 2>/dev/null mount -t sysfs sys $CHROOT/sys 2>/dev/null chroot $CHROOT /bin/sh -l -c "cd /root && exec /bin/sh" EOF # даем права chmod +x /opt/bin/alpine # запуск 🚀 alpine apk update apk update apk install curl wget exit # настроен и установлен alpine как дополнение к entware запустить можно командой alpine и выйти командой exit

-

Ну в общем на актуальном ентваре и дебиан трикси вполне работоспособно, немного по другому реализация, но тема помогла словить направление что и как делать

-

Ну а еще сделал для и привычнее такой фокус cat > /usr/local/bin/ndmc << 'EOF' #!/bin/sh if [ "$1" = "-c" ]; then shift ndmq -p "$*" -x | sed \ -e 's/<response>//' \ -e 's#</response>##' \ -e 's#<prompt>.*</prompt>##' else ndmq -x fi EOF chmod +x /usr/local/bin/ndmc Что можно привычными командами энтвара делать ndmc -c "show interface Wireguard1" ndmc

-

Ну не совсем так, кто искал тот нашел вот тут: https://github.com/The-BB/debian-keenetic/tree/master/EOL без проблем, я например на гигу с трикси дебианом так ставил: apt install wget -y cd /root wget https://raw.githubusercontent.com/The-BB/debian-keenetic/refs/heads/master/EOL/ndmq-aarch64_bullseye.tgz tar -xzf ndmq-aarch64_bullseye.tgz -C / ls -l /usr/local/bin/ndmq ls -l /usr/local/lib/libndm.so ldconfig ldd /usr/local/bin/ndmq ndmq -v ndmq -help

-

Ну без наличия публичного айпишника в целом бесполезное занятие, с тем же успехом ты можешь его реализовать на сингбоксе или хрее без заморочек

-

1) Создаем скрипт что под командами жирным выделен: vi /opt/root/open.ssh.sh 2) вставляем и сохраняем, после сохранения даем права: chmod +x /opt/root/open.ssh.sh 3) ну и запускаем установочный скрипт для настройки и установки: /opt/root/open.ssh.sh ❗️ После запуска спросит id пользователя и token бота телеграм ❗️ этот код что ниже жирным выделен вставить при создании командой vi #!/bin/sh # Установочный скрипт для SSH уведомлений в Telegram о входе пользователя в ssh от @pegakmop SCRIPT_PATH="/opt/bin/open.ssh.sh" PROFILE_PATH="/opt/root/.profile" STARTUP_LINE="/opt/bin/open.ssh.sh &" echo "==========================================" echo " Установка SSH уведомлений в Telegram о входе в ssh" echo echo "create by @pegakmop" echo "==========================================" echo "" # Запрашиваем User ID echo -n "Введите ваш Telegram User ID: " read USERID # Проверка на пустое значение if [ -z "$USERID" ]; then echo "Ошибка: User ID не может быть пустым!" exit 1 fi # Запрашиваем токен бота echo -n "Введите токен Telegram бота: " read KEY # Проверка на пустое значение if [ -z "$KEY" ]; then echo "Ошибка: Токен бота не может быть пустым!" exit 1 fi echo "" echo "Установка с параметрами:" echo " User ID: $USERID" echo " Bot Token: ${KEY:0:10}...${KEY: -10}" echo "" # Создаем скрипт open.ssh.sh cat > "$SCRIPT_PATH" << EOF #!/bin/sh # SSH notifications to Telegram USERID="$USERID" KEY="$KEY" TIMEOUT="10" URL="https://api.telegram.org/bot\$KEY/sendMessage" DATE_EXEC="\$(date "+%d %B %Y %H:%M")" if [ -n "\$SSH_CLIENT" ]; then IP=\$(echo \$SSH_CLIENT | awk '{print \$1}') PORT=\$(echo \$SSH_CLIENT | awk '{print \$3}') HOSTNAME=\$(hostname) IPADDR=\$(ip addr show br0 | grep 'inet ' | awk '{print \$2}' | cut -d'/' -f1) TEXT="\$DATE_EXEC Вход пользователя \${USER} по ssh на \$HOSTNAME (\$IPADDR) С \$IP через порт \$PORT" /opt/bin/curl -s --max-time \$TIMEOUT -d \\ "chat_id=\$USERID&disable_web_page_preview=1&text=\$TEXT" \\ \$URL > /dev/null fi EOF # Даем права на выполнение chmod +x "$SCRIPT_PATH" echo "✓ Скрипт создан: $SCRIPT_PATH" # Проверяем, не добавлена ли уже строка в profile if grep -q "$STARTUP_LINE" "$PROFILE_PATH" 2>/dev/null; then echo "⚠ Строка уже присутствует в $PROFILE_PATH" else # Добавляем строку в конец profile echo "" >> "$PROFILE_PATH" echo "# SSH Telegram notifications" >> "$PROFILE_PATH" echo "$STARTUP_LINE" >> "$PROFILE_PATH" echo "✓ Добавлено в $PROFILE_PATH" fi echo "" echo "==========================================" echo " Установка завершена успешно!" echo "==========================================" echo "Переподключитесь по SSH для проверки." echo "" echo "Для удаления используйте:" echo " sed -i '/\\/opt\\/bin\\/open.ssh.sh/d' $PROFILE_PATH" echo " rm $SCRIPT_PATH"

-

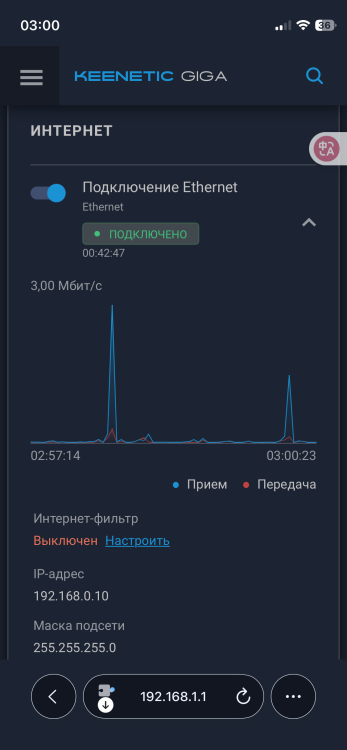

Настраивал как через Ethernet или розетку, если что от рт роутера по кабелю Ethernet

-

В общем поигрался в настройки, сбросил до заводских настроек (заодно интересно было посмотреть что поменяли в настройках при старте) ну и нашел такой нюанс после настройки, инет есть хотя и сперли 🤣

-

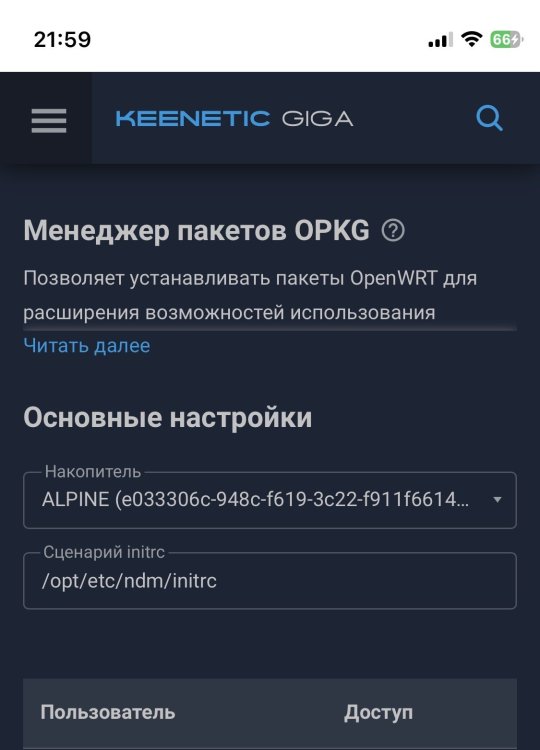

Так как ТС за 3 года никак не решится поменять информацию, дополню её. называем флешку ALPINE при форматирование раздела на пк, после вставки её уже в роутер готовой закидываем на флешку архив в созданную в корне папку install и после того как скопируется идем в кли терминал и вводим команду opkg chroot opkg initrc /opt/etc/ndm/initrc opkg disk ALPINE:/ И заходим в диагностику и ждем когда запустится(либо идем попить чайку и после придя лезем в терминал) подключаемся по ssh ip роутера port 2222 логин root пароль alpine enjoy) apk update apk upgrade apk add/del htop 😉

-

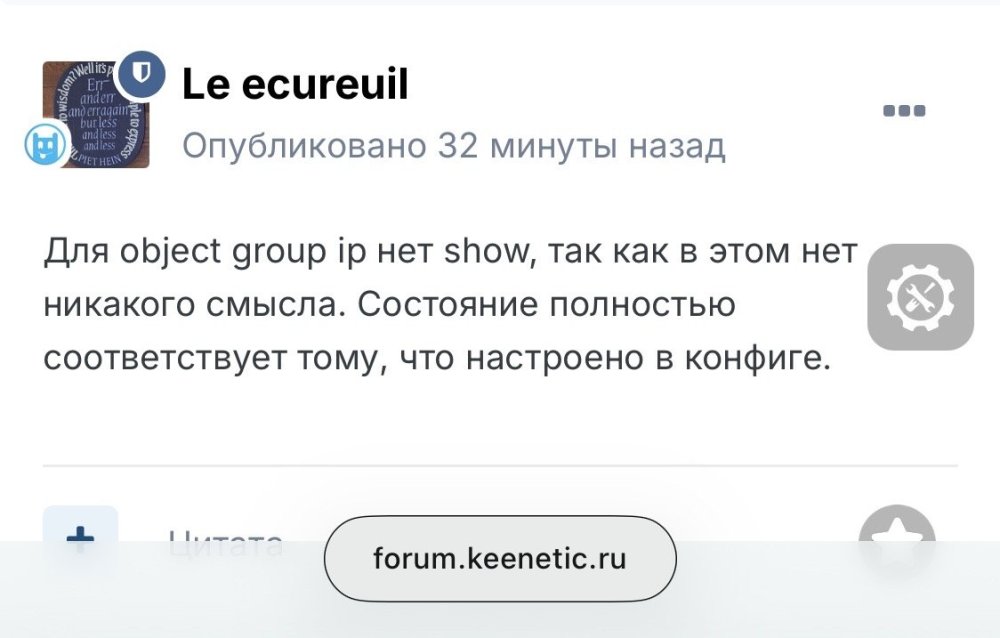

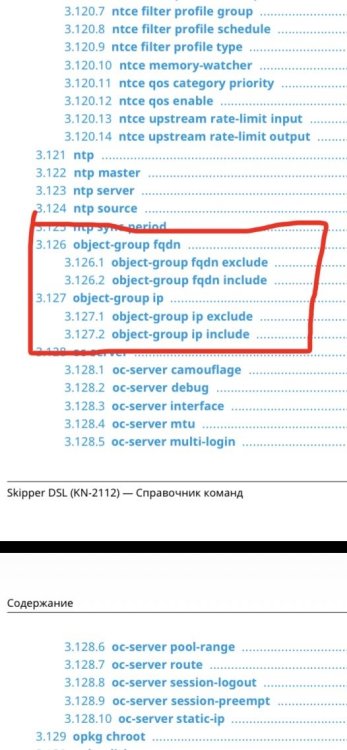

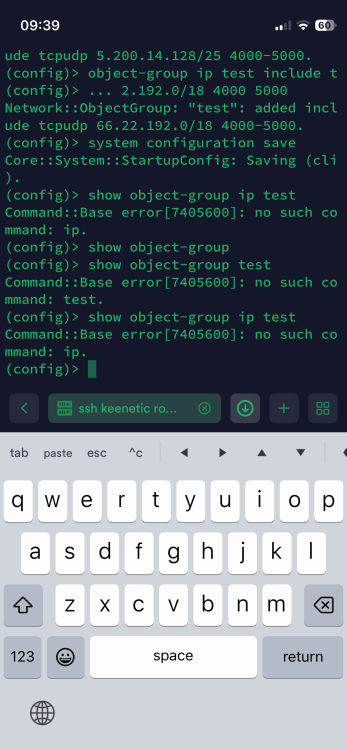

А как тогда работает показать тут: show object group fqdn Не совсем логично как по мне оставлять без просмотра show object group ip То бишь на сколько я понял вас если добавляем подсети то выбор ограничен двумя путями либо статично с веб морды роутера либо через кли и берем блокнотик и записываем всё что добавляем чтобы потом знать что добавили(раз как вы ранее сказали мол нафиг оно не нужно и не логично) цитирую: хотя как по мне это логично добавил подсети, а после командой show посмотрел что уже добавлено в подсетях, ну да ладно 😔 object-group ip test object-group ip test include tcpudp 35.240.0.0/13 4000 5000 object-group ip test include tcpudp 5.200.14.128/25 4000 5000 object-group ip test include tcpudp 66.22.192.0/18 4000 5000 system configuration save show object-group ip test

-

Ладно спрошу тогда немного не по теме эти же подсети связаны с той же группой test доменов маршрутизацией будут или нет? object-group fqdn test object-group fqdn test include myip.wtf dns-proxy route object-group test Wireguard0 auto opkg object-group fqdn test enable system configuration save просто нужно подсети в вг завернуть тоже(да знаю можно батник в статические маршруты кинуть, но хотелось бы универсальности раз работаем с object group чтобы Не отвлекаться на другие разделы)

-

Прилагаю лог KeeneticOS version 5.00.A.10.0-1, copyright (c) 2010-2025 Keenetic Ltd. This software is a subject of Keenetic Ltd. end-user licence agreement. By using it you agree on terms and conditions hereof. For more information please check https://keenetic.com/legal (config)> object-group ip test Core::Configurator: Done. (config-ogrp-ip)> ... udp 138.128.136.0/21 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 138.128.136.0/21 4000-5000. (config)> ... 158.0.0/15 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 162.158.0.0/15 4000-5000. (config)> ... 64.0.0/13 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 172.64.0.0/13 4000-5000. (config)> ... .0.0/15 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 34.0.0.0/15 4000-5000. (config)> ... .0.0/16 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 34.2.0.0/16 4000-5000. (config)> ... .0.0/23 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 34.3.0.0/23 4000-5000. (config)> ... .2.0/24 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 34.3.2.0/24 4000-5000. (config)> ... 92.0.0/12 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 35.192.0.0/12 4000-5000. (config)> ... 08.0.0/12 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 35.208.0.0/12 4000-5000. (config)> ... 24.0.0/12 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 35.224.0.0/12 4000-5000. (config)> ... 40.0.0/13 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 35.240.0.0/13 4000-5000. (config)> ... 0.14.128/25 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 5.200.14.128/25 4000-5000. (config)> ... 2.192.0/18 4000 5000 Network::ObjectGroup: "test": updated include tcpudp 66.22.192.0/18 4000-5000. (config)> system configuration save Core::System::StartupConfig: Saving (cli). (config)> show object-group ip test Command::Base error[7405600]: no such command: ip. (config)> Странно как то отреагировало на команду показать show

-

не знаю может неправильно выполняю, но логически исходя show показывает(должна бы) то что перед этим ввел(основываюсь на командах маршрутизации, может баг может еще не реализовано но решил отписаться разработчикам(доку использую последнюю доступную на данный момент 4.3 мануал кли в этих командах object-group ip test object-group ip test include tcpudp 35.240.0.0/13 4000 5000 object-group ip test include tcpudp 5.200.14.128/25 4000 5000 object-group ip test include tcpudp 66.22.192.0/18 4000 5000 system configuration save show object-group ip test

-

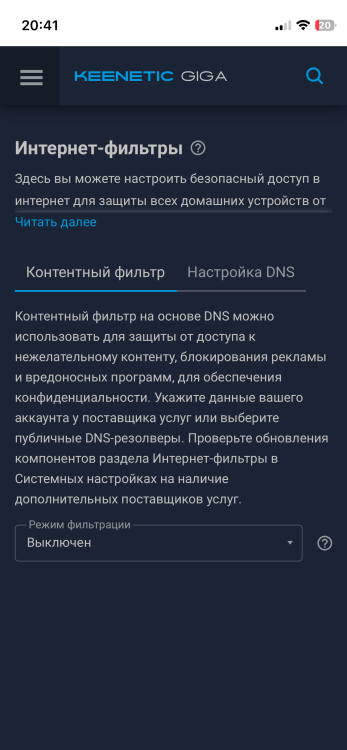

Скорее всего, потому что у меня начисто стоит маршрутизация и никаких проблем на данный момент и сбоев не было(с 5.9 на 5.10 обновлялся через сброс до заводских настроек, после установки ничего не настраивал только закинул маршрутизацию объект груп по доменам и больше ничего, не знаю пригодится ли тебе данный фидбэк или кому либо из пользователей) я так понимаю тут включал? И какой включал? Ща проверим на ошибки вдруг смогу повторить