-

Постов

11 733 -

Зарегистрирован

-

Посещение

-

Победитель дней

693

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент Le ecureuil

-

Why do your fiber is so asymmetic with only 8 mbps available for upload? And plz write the name of your ISP interface from Keeentic.

-

Пока нет.

-

Оно написано на go. Вы понимаете, что кроме peak 2710 это нигде нормально работать не будет?

-

У вас syslogng из opkg все душит: curl тоже хорош:

-

Keenetic со встроенным cat. 16 LTE-модемом своими руками

Le ecureuil опубликовал вопрос в Обмен опытом

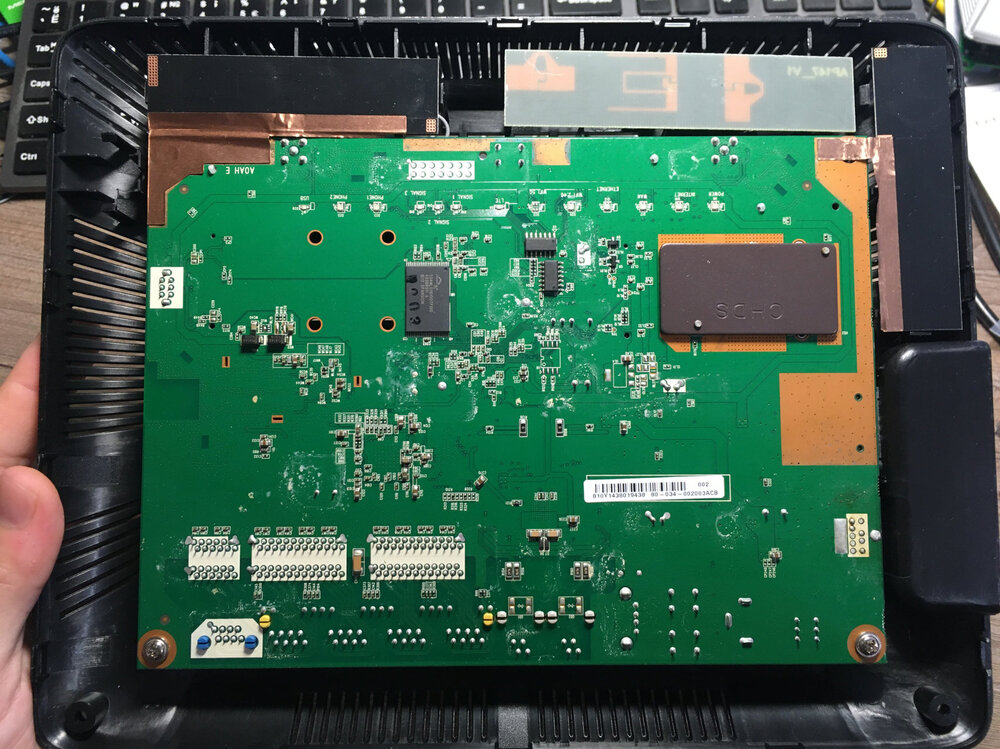

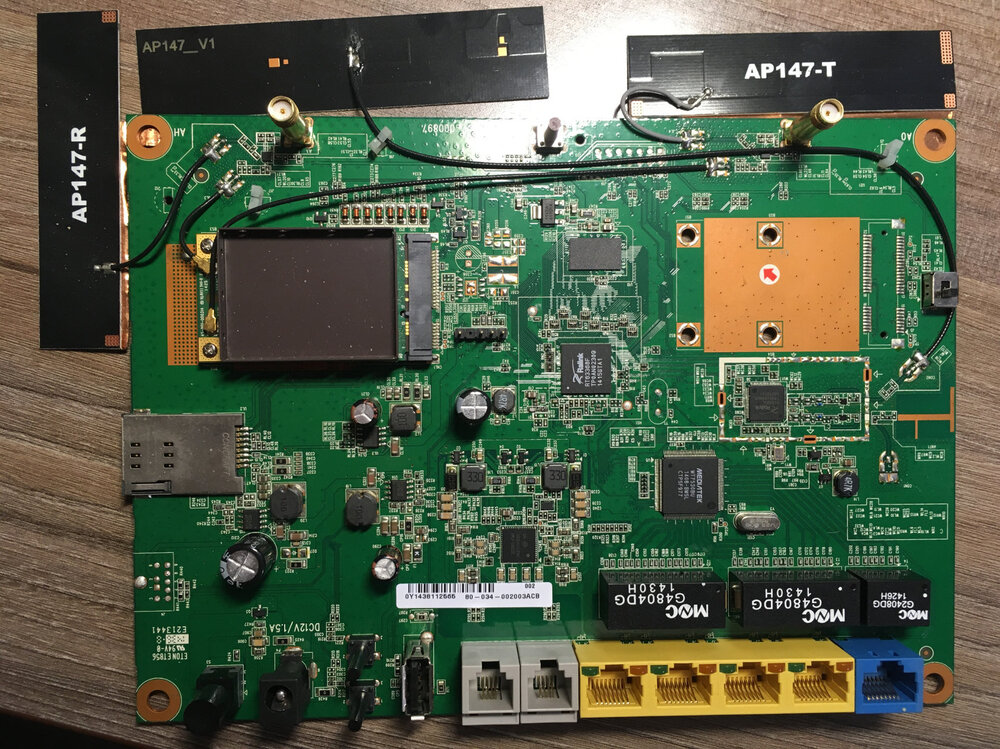

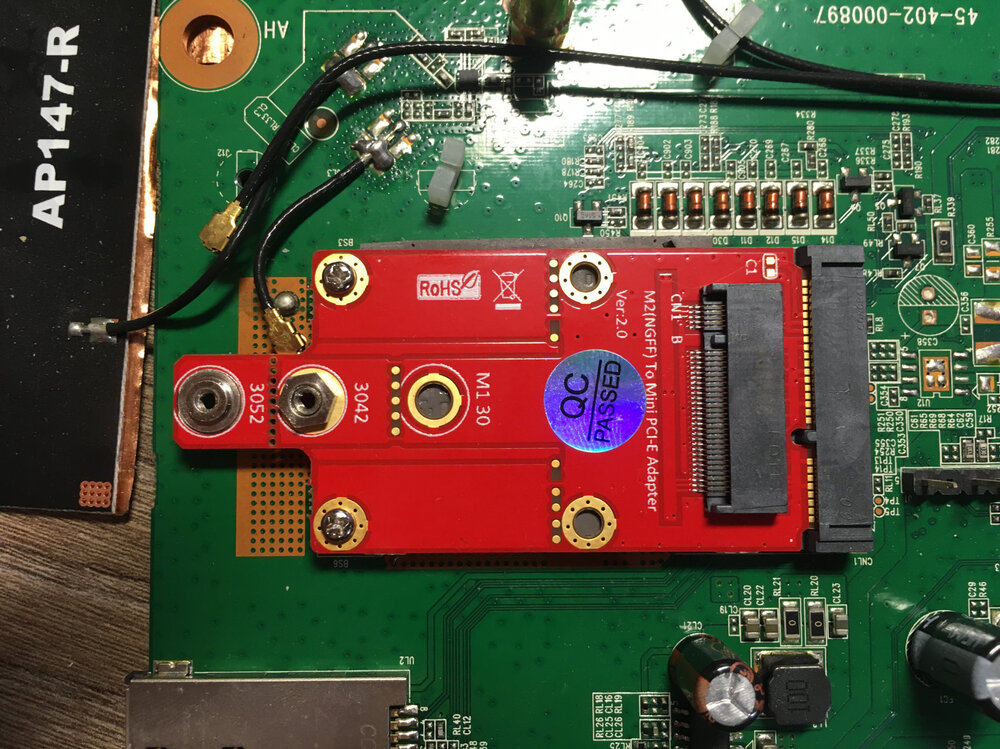

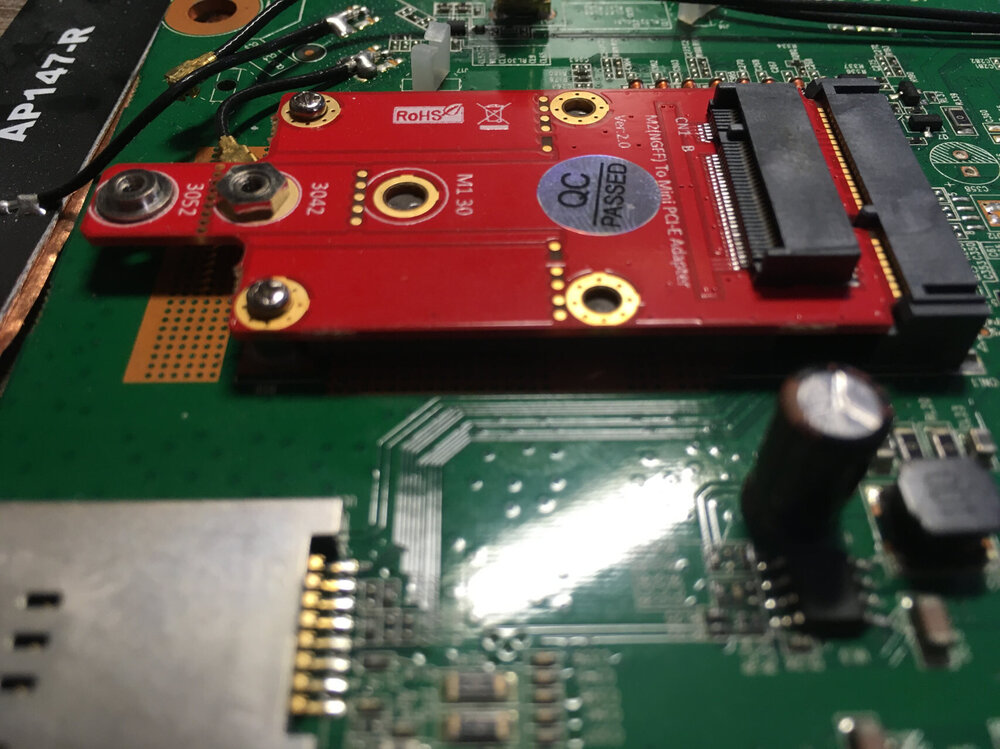

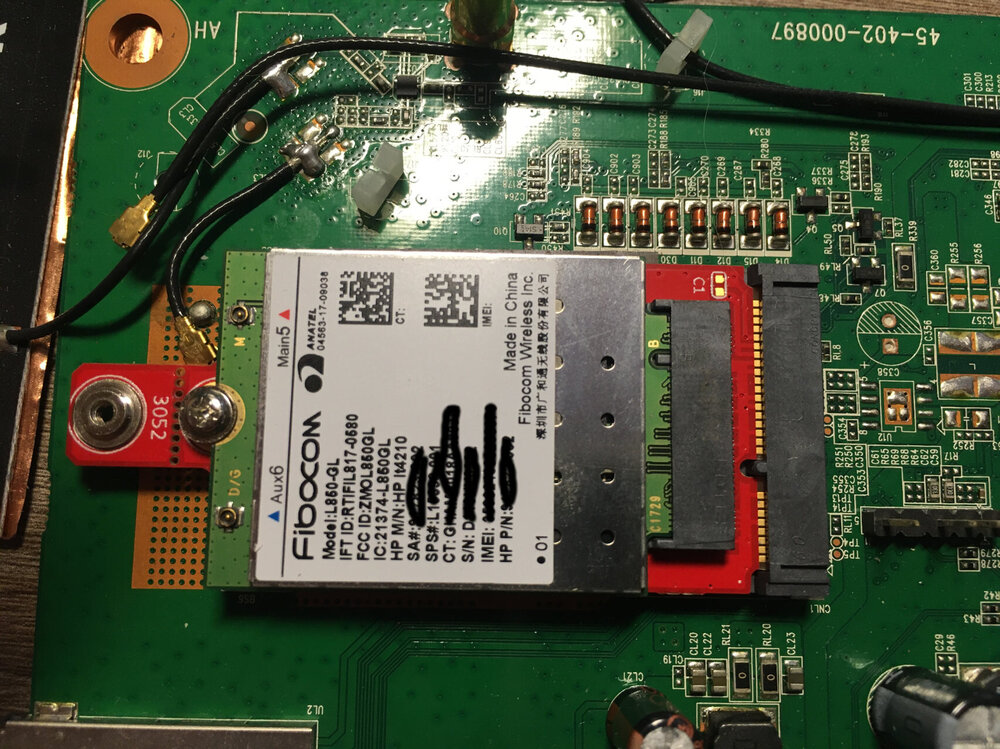

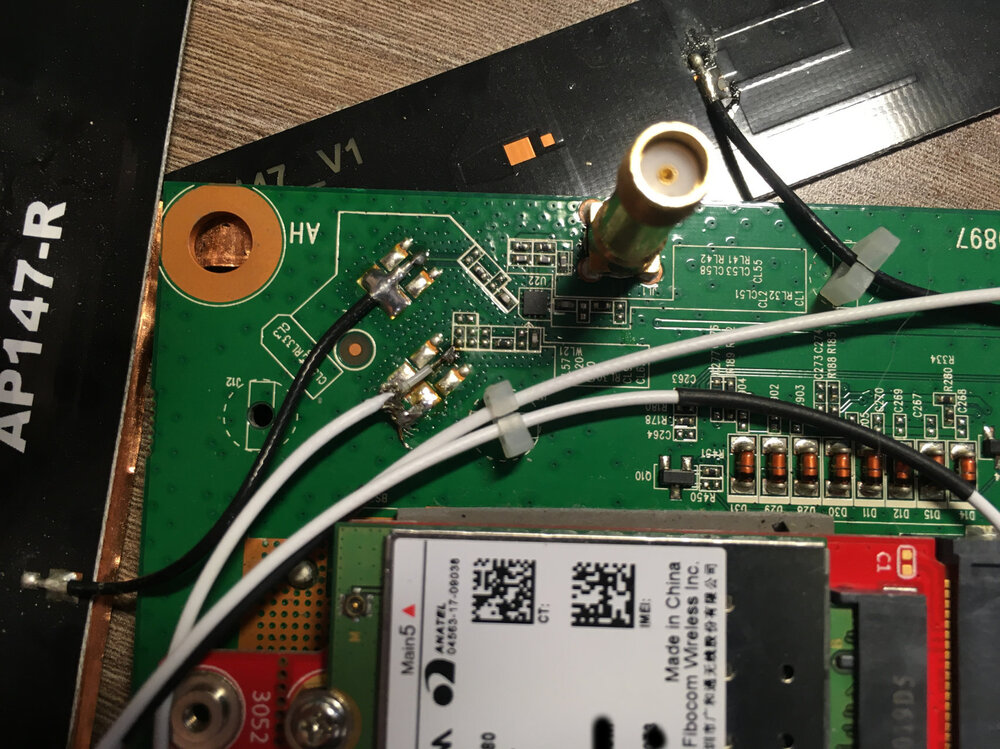

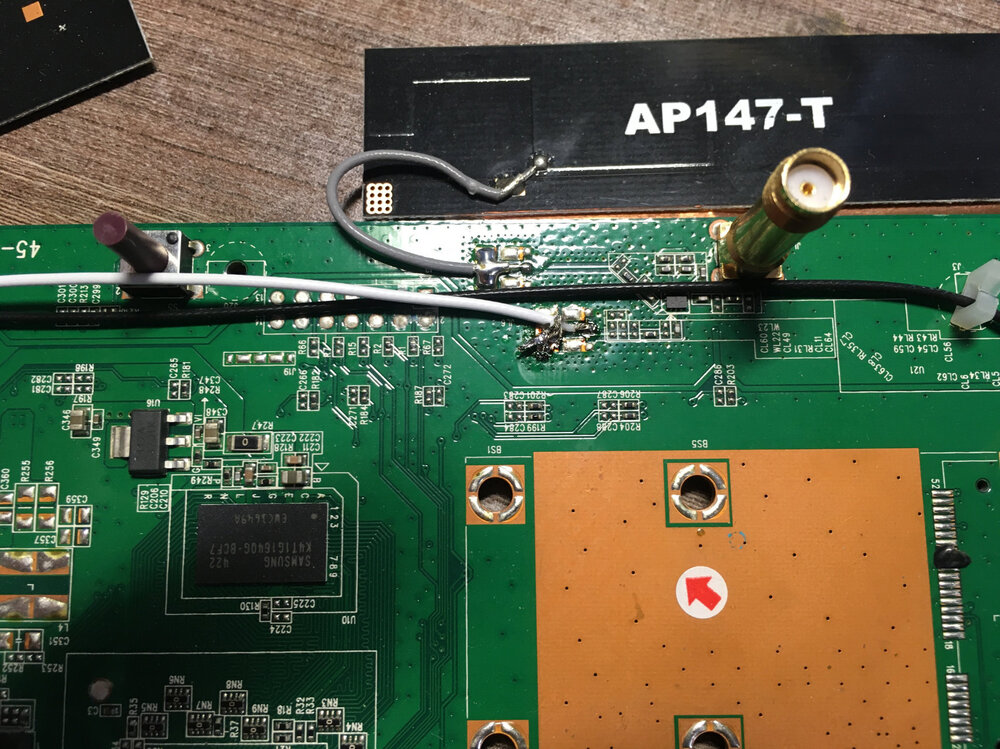

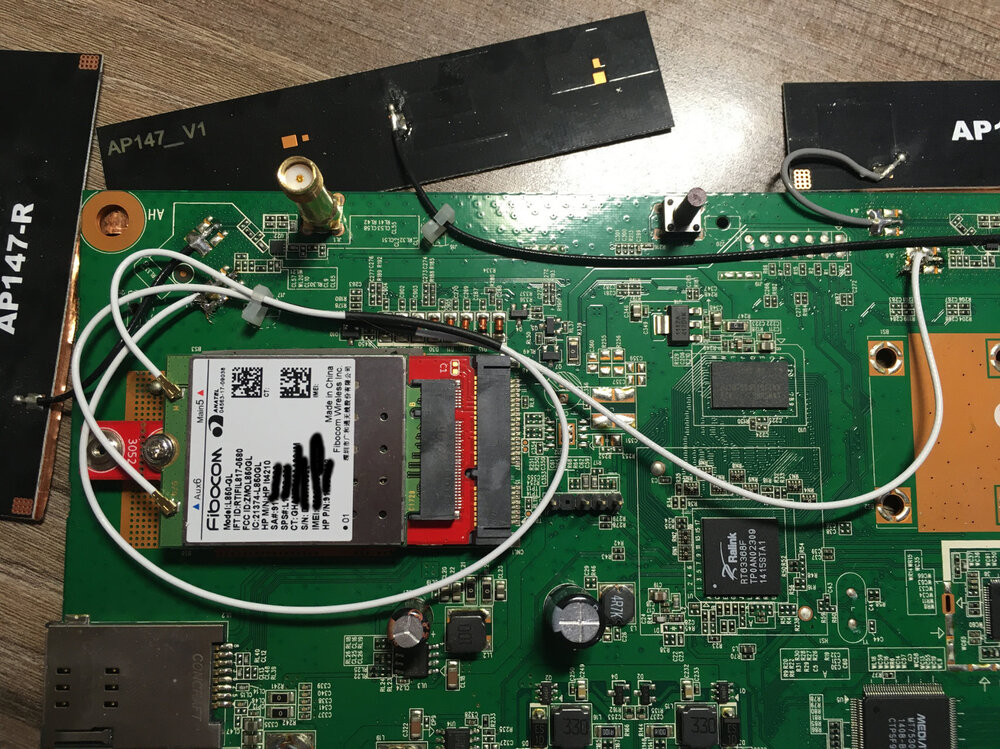

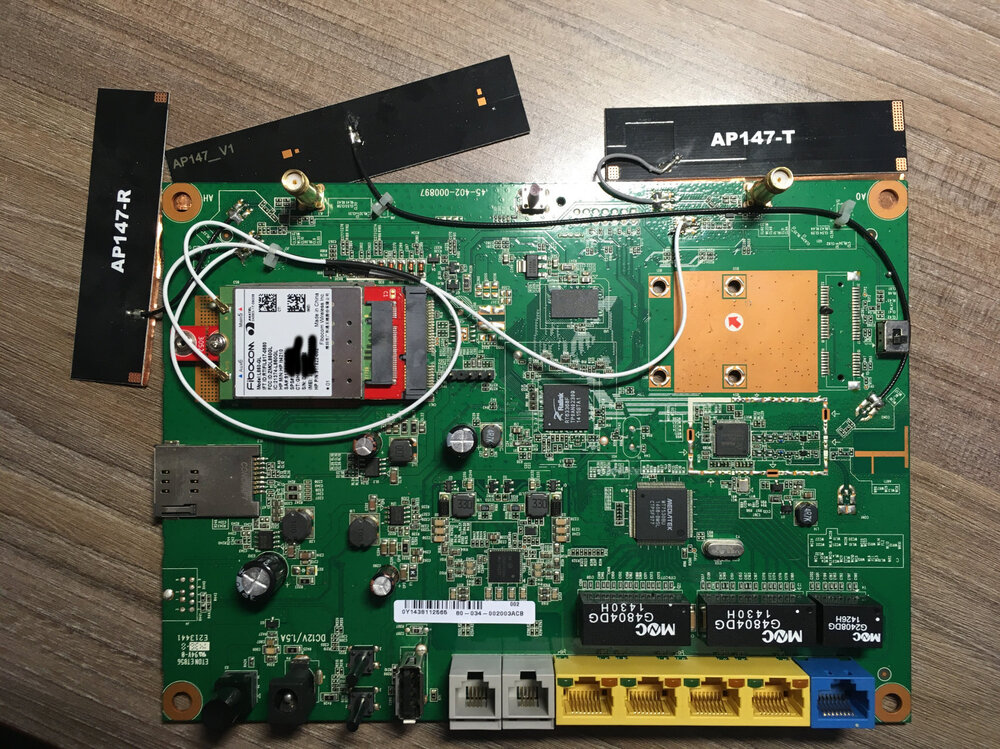

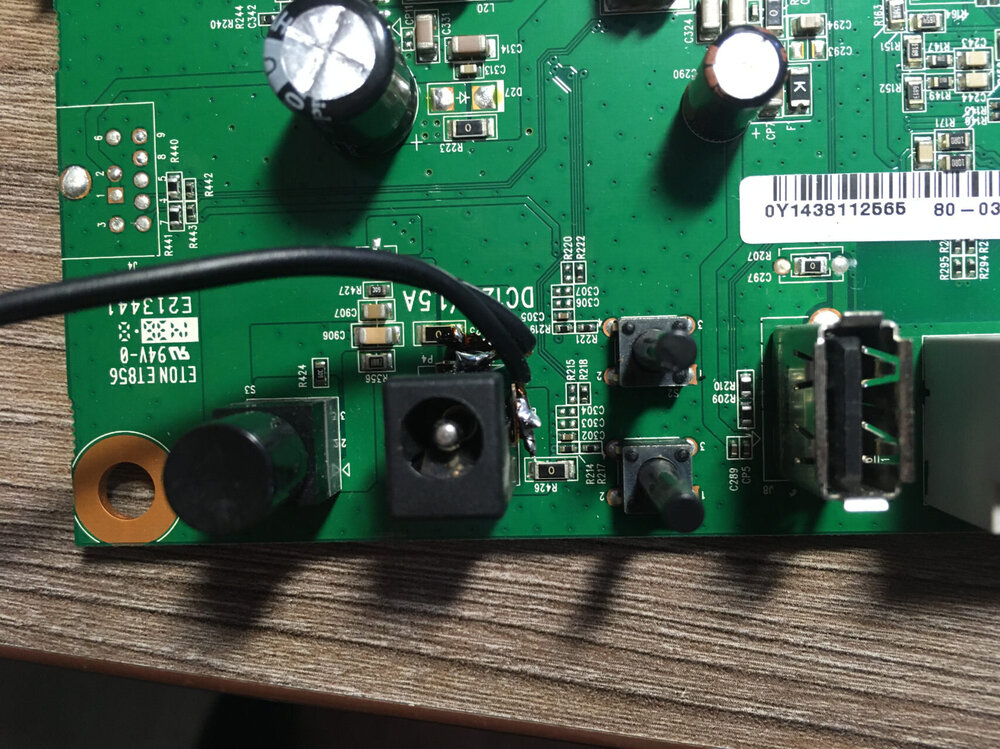

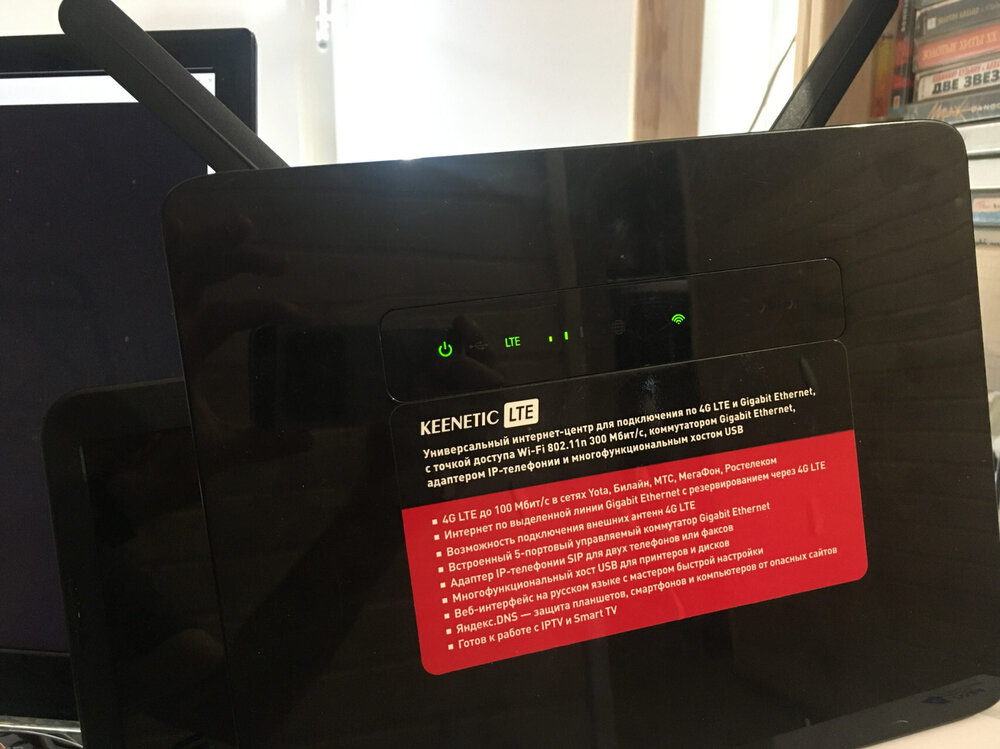

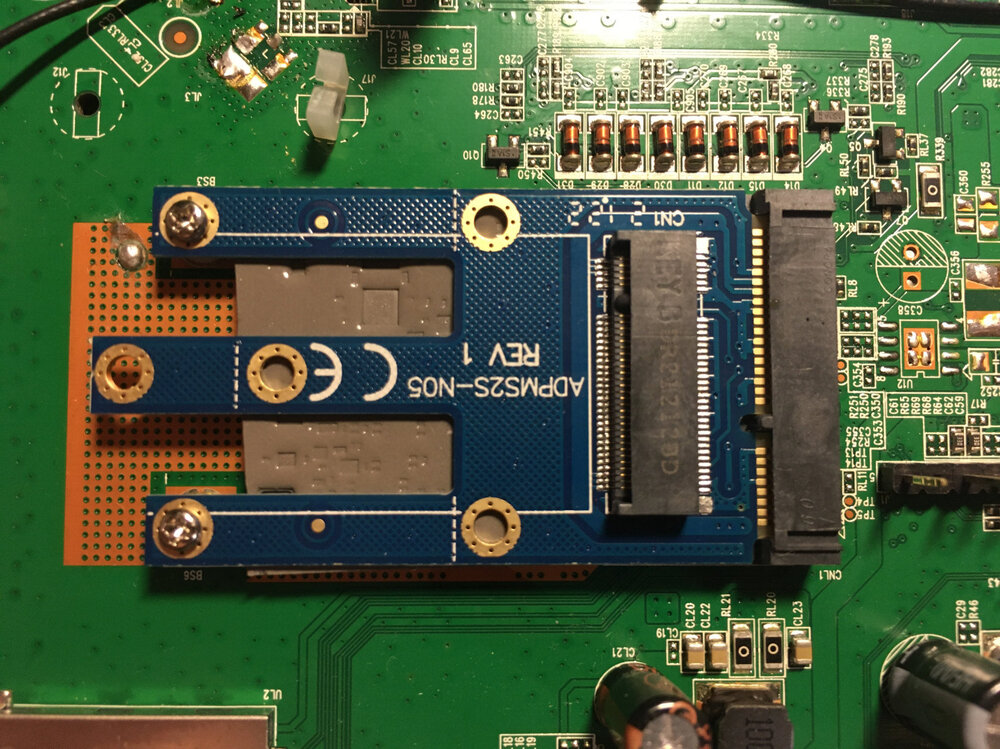

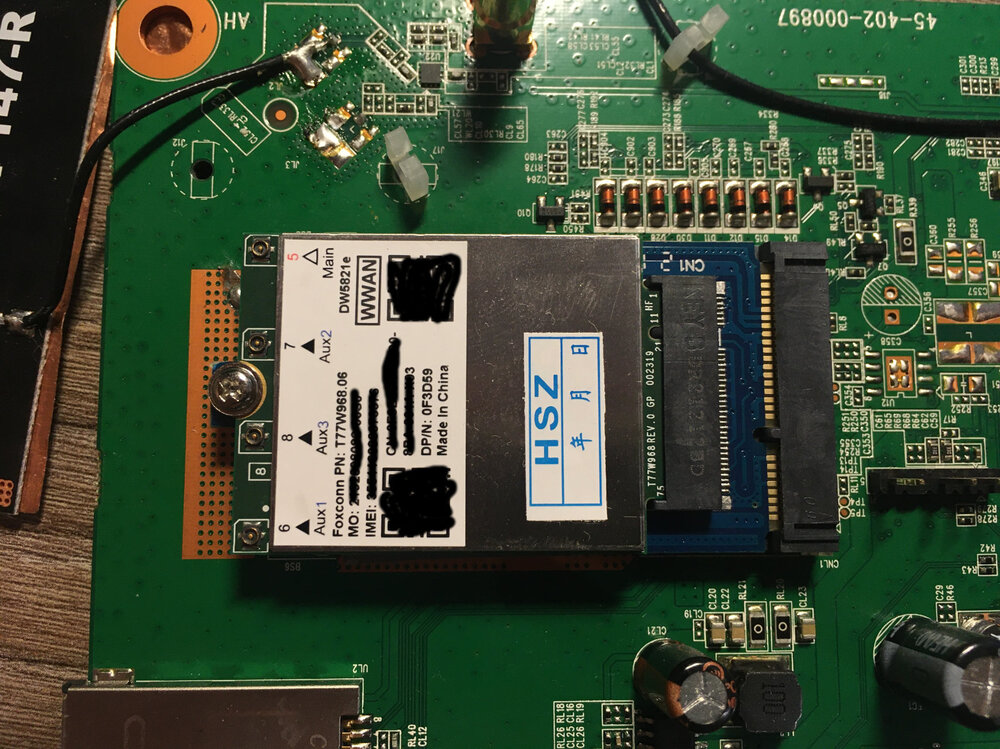

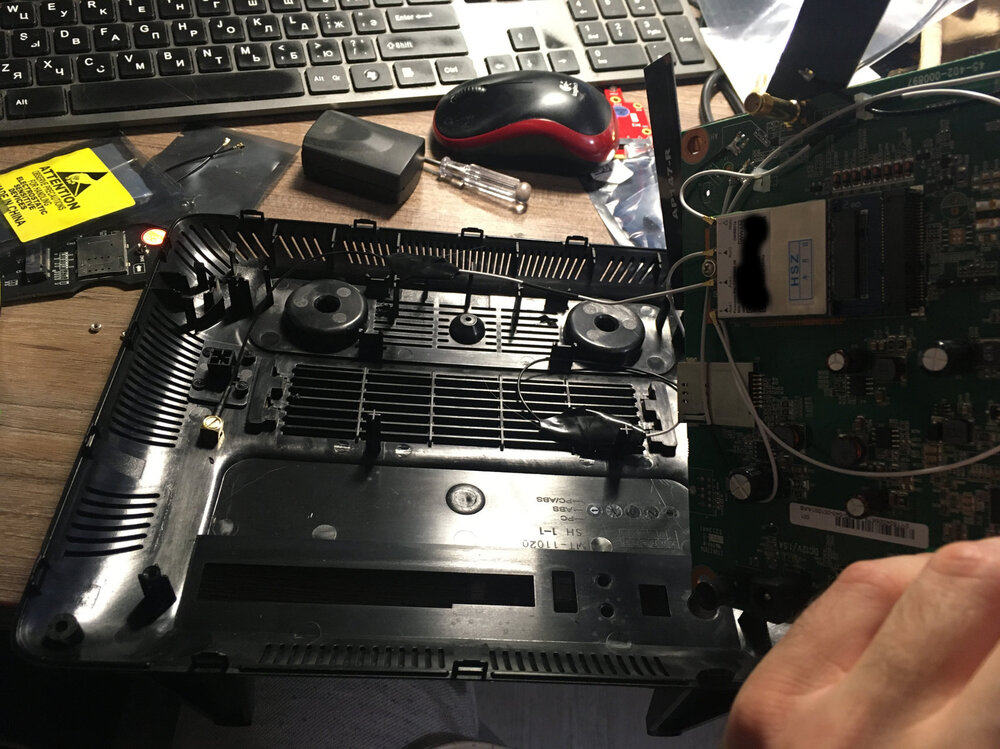

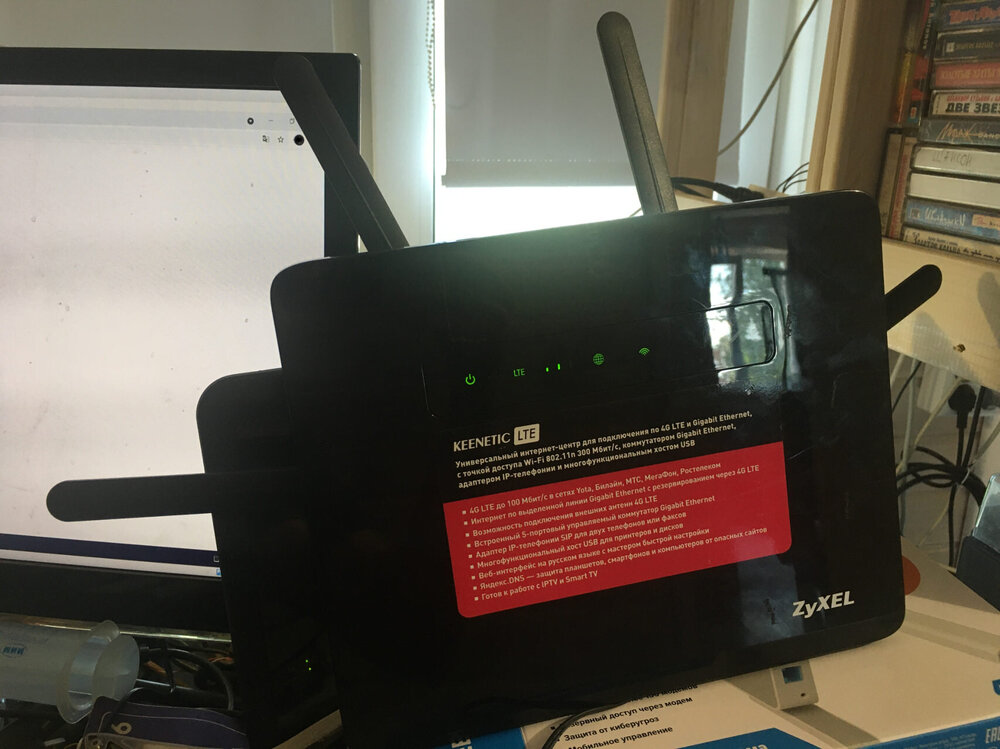

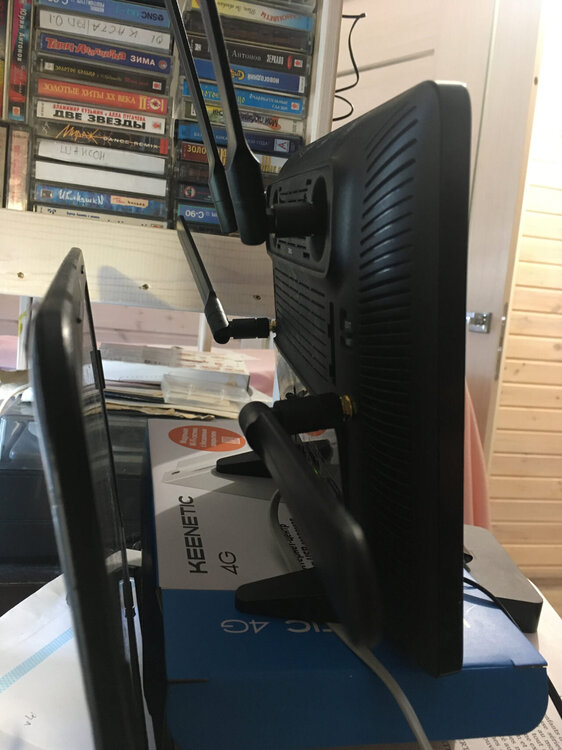

Как известно, сейчас на дворе дефицит чипсетов и очень сложно выпустить широкий ассортимент красивых устройств в требуемых количествах. Но не стоит унывать - кое-что можно сделать своими руками. Итак, одним из наиболее частых запросов "со строны" является пожелание модели с LTE > cat. 4 (кому-то хочется 6, кому 9, кому и 16 подавай), а то и вообще со сменной панельнкой m2. И вообще, это осуществимо. Причем даже незадорого. В качестве базы выступает ZK LTE (он же ingt_rb): у него есть все задатки приличного устройства (гигабитный коммутатор, довольно мощный процессор, 128 Мбайт ОЗУ, 128 Мбайт NAND (из которых 80 доступно для opkg)), но, к сожалению его родной модуль Altair FourGee 3100 бесконечно устарел по современным меркам. Да что там говорить, он даже 3G не умеет. Плюс он очень горяч. Однако, он находится на съемной панели miniPCI Express. То что нужно! Стоит отметить, что у ZK LTE уникальный коннектор БП - он не подходит к другим кинетикам, и от них тоже не подходит к ZK LTE. Это стоит иметь в виду и аккуратно беречь его (иначе будет как на фото ниже). Для демонстрационных целей изготовил два обновленных экземпляра ZK LTE: один с модулем Fibocom L850GL (условно это самое дешевое устройство с cat. 9) и второй с модулем T77W968 (условно это самое дорогое устройство с cat. 16). Конечно, среди них много других вариантов, но эти будут самыми показательными. Расскажу весь путь и что нужно будет сделать своими руками. Сперва находим ZK LTE. Это может быть непросто (все же не выпускается с 2015), но на авито на момент середины июля 2021 года они есть за примерно 4-5 к. Примем это стоимостью базы. Затем нам понадобятся переходники miniPCI Express <> m2. Здесь очень важно, чтобы переходник реализовывал ключ B - именно он нужен модемам и в нем есть дополнительные контакты для работы с SIM. Также ходовые размеры модемов это 3042 и (реже) 3052, ищите именно с таким крепежом. Я заказал такие варианты с алика (располагаю в порядке убывания личной симпатии): красный за 600, красный с 2 SIM за 800, синий за 350. Протестировал их все, все работают нормально. Лично мне красный понравился больше всего - хорошо сделан + удобный крепеж в комплекте. Красный с 2SIM также хорош, но избыточен (2 SIM мы пока не умеем, и придется лазить внутрь). Синий работает нормально, но крепеж неудобный и плата тонкая. Можно умучаться с ним возиться, но опять-таки: вопросов к работе нет. Вероятно подойдут и другие, но смотрите на ключ B. Теперь выбираем модем. Широкая гамма представлена на алике, потому диапазон таков: Fibocom L850GL как самый дешевый cat. 9 за 2100, T77W968 как самый дорогой cat. 16 за 5700. Все работают неплохо, но не все есть на руках, потому если будут вопросы - будем разбирать в индивидуальном порядке. Согласно модему выбираем количество ВЧ-коннекторов. Для m2-плат используется разъем IPEX4/MHF4, для miniPCI Express - U.FL-HP. Внутри ZKLTE антенна подключена через MHF4, это нам не подойдет. Ставить переходники не очень красиво, потому советую для 2 антенн использовать готовые в ZKLTE (припаявшись к соответствующим точкам на плате), для 4 - 2 внутренние и 2 внешние, которые стоит посадить на кабель IPEX <> RP-SMA Female (например, такой). Итого еще 450 рублей для 4 коннекторов. Также если ставим дополнительные антенны не помешают и сами "уши". Берем что угодно с разъемом RP-SMA Male (ну например). Еще +200 рублей. Из материальных затрат это все, итого имеем 5 + 0,35 + 2,1 + 0,2 = 7,65 т.р. для самой простой комплектации и 5 + 0,8 + 5,7 + 0,45 + 0,2 = 12,5 т.р. для самой навороченной. Приступаем к сборке. Начинаем с самого базового устройства: ZKLTE + Fibocom L850GL. 1. Аккуратно разбираем ZKLTE, открутив винты с задней части и отсоединив от защелок переднюю сторону. 2. Отсоединив защелки антенн сбоку и сверху и открутив два винта снизу снимаем системную плату. Аккуратнее с антеннами, фольга тонкая и нежная. 3. Сверху слева видим Altair FourGee 3100. Его и будем снимать. 4. Сперва снимаем ВЧ-коннекторы, а затем, открутив винты сперва приподнимаем свободный конец (очень осторожно, модуль приклеен к термопрокладке, лучше не торопиться) и вытаскиваем его. 5. Термопрокладку оставляем, она в целом мешаться не будет. Современные модули ледяные (в сравнии с Altair), потому необходимости в ней нет. Еще, как можно заметить, здесь прилично свободного места - войдет (по идее) любой модуль. Аккуратно ставим переходник, и прикручиваем его. Контактных площадок касаться пальцами категорически нельзя, иначе через полгода они отгниют и все будет "отваливаться". 6. Как видно, переходник встал очень хорошо, а снизу прокладка его дополнительно держит. Выпуклостей нет, все ок. 7. Аккуратно ставим модуль и прикручиваем его. Встал как родной! 8. Теперь антенны. Для базовой версии я обе антенны оставлю родными, только перепаяю ВЧ-коннекторы MHF4 на U.FL-HP. Сперва отпаиваю родные черные, и припаиваю новые. Сперва ближнюю антенну, она пойдет в Main5. 9. Затем дальнюю - это пойдет в Aux 6. 10. Финальное присоединение ВЧ-коннекторов к модему. Нужно делать все аккуратно, контакты IPEX очень нежные, лучше пинцетом. 11. Вроде все. Финальный взгляд на плату. Как с завода! 12. Шаг для тех, кто потерял БП. Так лучше не делать 13. Собираем в корпус и... наслаждаемся новым устройством! Теперь собираем второй экземпляр с T77W968. Разборка и извлечение платы и Altair из ZKLTE обыденны, начинаем с установки переходника. 1. Прикручиваем синий переходник. Как я и писал, крепеж не очень удобен, но в целом все держится. В комплекте нет подходящей гайки для модема (а те, что есть после фиксации модуля не дают прикрутить переходник к системной плате), взял из красного одну. 2. Устанавливаем 968. Припаиваем две антенны к старым местам, и подводим их к 5 Main и 6 Aux1. 3. Делаем отверстия в задней стенке поприличнее, и крепим переходники в RP-SMA Female. 4. Подключаем все это добро к модулю, в оставшиеся антенные гнезда. 5. Собираем корпус. Вот такая красота получилась, почти завод! 7. Наслаждаемся работой нового ZKLTE cat. 16. Разумеется, кроме аппаратной поддержки нужна еще и программная. Начиная с версии 2.16.D.12.0-1 есть полная поддержка этих модемов, причем как в обычном варианте, так и на месте встроенного LTE модуля в ZKLTE: отображается статус подключения, работает светодиодный индиактор уровня сигнала. Немного errata: - WiFi в виде RT5392 уже давно так себе в плане актуальности и качества работы, а когда у тебя около WiFi чипа проходят ВЧ-кабели LTE и стоит 4 антенны, все становится совсем так себе. Регулярные свалы в 802.11b, и стабильно rate больше 72 получить не получается, обычно еще даже ниже. Но это зависит от множества факторов, в том числе и аккуратности исполнения. Для себя я понял, что лучше в паре метров поставить отдельную ТД хотя бы в виде KN-1110, и будет в разы лучше. - Если QMI пишет в лог, что "error 0x3" - это почти всегда означает что сим-карта плохо вставлена. Гнездо sim на ZKLTE не самое хорошее, надо вставлять до упора и аккуратно. - Для Fibocom обязательно нужно дать команду > interface UsbLte0 no ip address dhcp, иначе интернета не получить. PS: Благодарность @KorDen и @r13 за подсказки по модемам и разъемам.- 57 ответов

-

- 14

-

-

-

Зависит от ревизии конечно, но они или на 3050 (старый и горячий), или на 5350 (получше, но тоже старый). Железо такое не выпускается очень давно, даже тестовых устройств нет на руках, чем тут можно помочь - непонятно.

-

Это последний раз обновлялось в начале 2015. Назвать это существованием можно только в контексте "загробной жизни"

-

Нужен self-test без system debug после того, как модем завис и не перегружается. interface debug наборот, лучше включить.

-

Скорее фича. Многие клиенты не умеют 160, даже более - многие и в 80 плохо работают, потому есть даже галки для принудительного vht40.

-

Предусмотрено по стандарту (внутри есть теплораспределительная пластина), но гарантии что модуль ему следует никто не даст.

- 3 152 ответа

-

- 1

-

-

- gpon

- ростелеком

-

(и ещё 1 )

C тегом: