kda2495

Участники форума-

Постов

56 -

Зарегистрирован

-

Посещение

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент kda2495

-

Если через SSH, то: ndmc -c no interface OpkgTun0 Если через CLI роутера, то: no interface OpkgTun0

-

Может для YouTube на телевизоре нужны отдельные маршруты/IP? Для начала можно создать отдельную политику подключения с одним только VPN и перенести в нее телевизор и посмотреть, заведётся ли. Если да, значит дело в маршрутах.

-

Я использую в 2.0. Но у меня канал интернета - 100 МБит. Пропускная способность USB 2.0 - 480 МБит. Смысла в 3.0 пока не вижу.

-

Добрый день! Подскажите (можно в ЛС), как Вы выбираете значения для I1? Я выбрал QUIC, нашел Initial, зашел внутрь этого пакета и скопировал Hex Stream QUIC IETF и вставил в конфиг с добавлением <b 0x *HEX Strream*>, но почему-то на мобильном интернете не заводится. Спасибо!

-

Нет таких устройств, которые грузят канал. Видимо, проблема или во взаимодействии AmneziaWG и KeeneticOS.

-

Все получилось, спасибо! Теперь есть такой вопрос. Если в приоритетах подключений поставить наверх туннель, то у него начинается исходящий трафик, который забивает все мои 100 мбит/с. Причем с разными вариантами, как по инструкции с gitlab, так и по скрипту с 3 страницы, что это может быть? При этом сайты не открываются никакие. Если же поставить туннель поставить вторым соединением (резервным) и использовать маршруты по доменам, то все ок. Но происходит это не каждый раз. Для вопроизведения можно поставить туннель в приоритете подключений первым и перезапустить скрипт запуска.

-

Спасибо! А с оригинальным скриптом от zyxmon, который создаётся в init.d при установке его файлов, не сработает?

-

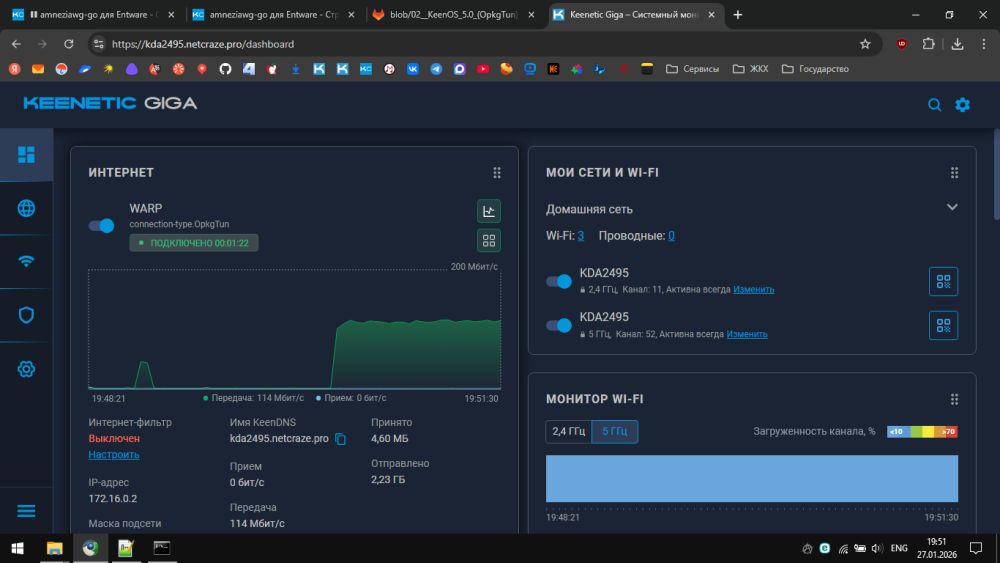

Здравствуйте, использую файлы AWG2.0 от zyxmon. Подскажите, как теперь заставить роутер увидеть подключение, которое на entware? ndmc -c interface OpkgTun0 ndmc -c interface OpkgTun0 description WARP ndmc -c interface OpkgTun0 ip global auto ndmc -c interface OpkgTun0 ip address 172.16.0.2 255.255.255.255 ndmc -c interface OpkgTun0 ip mtu 1280 ndmc -c interface OpkgTun0 ip tcp adjust-mss pmtu ndmc -c interface OpkgTun0 up ndmc -c ip route default OpkgTun0 ndmc -c system configuration save Эти команды, правильно? Если так делаю, то подключение появляется, но пишет, что неактивно.

-

Подскажите, почему при указании в конфиге таких параметров i1-i5, как в этой статье: https://docs.amnezia.org/ru/documentation/amnezia-wg/ (параметры <r>, <t>, <c> и так далее), ругается на Invalid Argument при развертывании подключения?

-

Часто случается так, что при поднятом подключении (AWG) через некоторое время перестают открываться домены, внесенные в MagiTrickle. С подключением все в порядке. Помогает либо перезапустить демон magitrickle, либо переключить что-нибудь в веб-интерфейсе MagiTrickle и нажать сохранить. И подскажите, пожалуйста, можно ли wildcard правила делать в формате *site*? Или только как в примере *site.com? Спасибо!

-

До 5.1 еще далеко, а сегодня массово провайдеры заблокировали AWG 1.0) Нельзя ли в 5.0 добавить AWG 1.5? Пока пользуюсь пакетом opkg, но хотелось бы вместе с реализованной поддержкой маршрутизации по доменам и AWG 1.5 получить) В любом случае, спасибо разработчикам!

-

Здравствуйте! У меня сгорел WAN-порт во время грозы, вместо него настроил порт LAN, сам WAN отключаю, так как в журнале устройства из-за него много ошибок. Если меняю настройку Band Steering, то порт WAN из состояния Выкл, переходит в Авто. Баг некритичен, но неплохо было бы доработать, чтобы не включался. Спасибо!

-

Ну я не "свидетель ненужности USB". На момент, когда я брал свой Speedster, а это 2021 год примерно, я вообще не особо разбирался в роутерах и зачем нужен USB. Поэтому взял средний вариант для дома. И только начав разбираться, что существуют еще инструменты, только тогда понял, что нужно было брать с USB. Не ставьте всех под одну гребенку, люди все постигают по мере необходимости и с опытом, но бывает, что уже поздно. Ну ничего, можно купить и роутер с USB, теперь буду подробнее все это изучать и вникать. Спасибо!

-

Наверное, придется) Если уж совсем все плохо станет) Спасибо за пояснения.

-

Нативно прямо в Keenetic OS реализовано или через OPKG? Это немного разные понятия) У меня нет Keenetic с USB-накопителем для установки сторонних пакетов)

-

Да, поддержку Vless и прочих вариантов.

-

В связи с участившимися действиями, которые вызывают массовые проблемы с сайтами, не мешало бы добавить поддержку Vless через Hiddify на уровне роутера? Протокол AmneziaWG может активно блокироваться сейчас. Было бы удобно, если бы маршрутизация настраивалась через роутер и не приходилось на всех клиентах каждый раз включать подключение в Hiddify. Спасибо!

-

Спасибо, но тогда возникает 2 вопроса: 1. У меня 34 маршрута, как их вставить в cli все разом, а не по одному? 2. Как в блоке добавить, чтобы проставлялся тумблер Эксклюзивный маршрут?

-

При добавлении маршрутов из .bat-файла, добавляются маршруты и было бы удобно реализовать подтягивание описания маршрута из .bat-файла, чтобы, к примеру, определять по описанию к какому сайту относится тот или иной маршрут.

-

Необходимо реализовать смену порта прослушивания при включении/выключении конфигурации Wireguard. Сейчас, если выключаю и включаю Wireguard-подключение, порт прослушивания остается тот же, хотя при использовании официального Wireguard-клиента происходит смена порта прослушивания при каждом подключении к Wireguard.

-

Они добавили поддержку этого протокола в своё приложение 1.1.1.1 (доступно в AppStore и Google Play). И да, пока все работает. Но это другой протокол, на Wireguard его поднять не получится. В общем, пока они поддерживают WARP на Wireguard, переживать не о чем, к тому же они писали, что с Wireguard не прощаются.