keenet07

Report Team-

Постов

3 701 -

Зарегистрирован

-

Победитель дней

42

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент keenet07

-

Версия 4.1 Alfa 10 На Vivaldi так же не загружается страница при повторном входе. Отображается пустой экран и сыплет ошибками подобного типа в отладчике На предыдущих альфах помогало обновление странички. Но как обновился до Alfa 10 это не срабатывает. Зайти вообще невозможно. Спасает только очистка Локального хранилища для сайта. Удаление одних только куков не помогает. Потом приходится заново настраивать интерфейс. (

-

4.1 Alpha 10 Пока не исправлено.

-

В целом понятно, что это инструмент в основном для мониторинга работы приоритизации приложений. Но, о реальном времени речи конечно же не идёт. Если для режима "Трафик" аккумуляция данных за последние 3 минуты ещё хоть как-то приемлема, то в режиме "Скорость" этот инструмент практически бесполезен. Отображается какое-то среднее значение скорости для каждого приложения за интервал 3 минуты. И мы вообще никогда не видим здесь реального текущего значения скорости передачи данных, если сеанс передачи менее 3 минут. Более того передача может быть уже завершена, а монитор ещё в течении трех минут будет показывать медленно спадающее значение скорости, либо замороженное значение скорости в момент прекращения сеанса, а потом уже спадающее до нуля. Здесь вообще возможно реализовать режим обновления значения близкий к реальному времени, ну или нескольким секундам хотя бы для режима отображения "Скорость"? Или в целом больше разных интервалов. Или это слишком накладно?

-

- 1

-

-

@eralde @Anna ZhelankinaВсё-таки, если возможно, сделайте пожалуйста чтоб меню запоминало последнюю открытую вкладку. Чаще всего приходится обращаться к какой-то одной конкретной вкладке, и она конечно же не первая в списке сортировки вкладок. Приходится каждый раз на неё переключаться. Особенно неудобно когда при этом нужно переходить к любому другому пункту меню интерфейса, а потом возвращаться в межсетевой экран. И снова выбирать свою вкладку. ps: Только чтоб глюк с обновлением вкладки не вернулся. )

- 4 ответа

-

- 2

-

-

-

Да вот недавно переустанавливал на 4.1 на флэшку. Всё было. Когда первый раз в этом меню указываешь накопитель на котором уже лежит папочка install с установщиком, кнопка сохранить точно есть. А сценарий он уже потом после установки там подставится в поле. Пробуйте в этом меню убрать накопитель и сохранить, а потом выбрать снова.

-

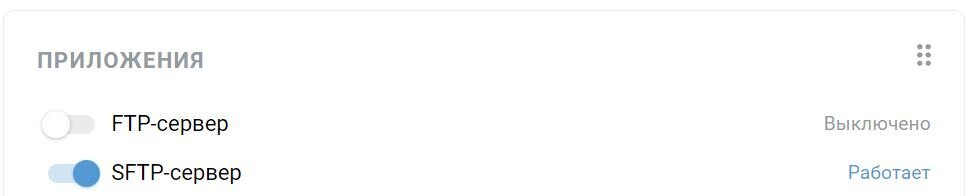

@Anna Zhelankina @eralde Ок. Изначально у меня все доступные приложения на плитке в старом интерфейсе были в положении откл. В новом интерфейсе на плитке тоже всё было отключено. Мне понадобился FTP. Я с плитки в старом интерфейсе запустил FTP и SFTP. Возможно делал это несколько раз, пока настраивал. Иногда с плитки иногда из меню Приложения. При этом иногда переключался и на новый интерфейс, что-нибудь посмотреть. Закончив с FTP я отключил их (FTP и SFTP) на плитке в старом интерфейсе. Всё штатно. Но когда я снова переключился в новый интерфейс, то увидел что на нем на плитке SFTP якобы включен и работает. Попробовал выключить его, а он включается обратно, как на приложенном видео. При этом на старом интерфейсе оба переключателя всё так же находятся в выключенном состоянии. В общем каким-то образом переключатель в новом сохранил не верное состояние и теперь не корректно отрабатывает и его переключение. Как его можно сбросить? Где хранится значение? Ниже, текущее состояние в старом интерфейсе: А здесь в новом: На видео как отрабатывает переключатель в новом интерфейсе: прил нов вид.avi Настройки Личного облака из старого интерфейса: Когда запускал эти приложения, менял Домашний каталог и каталоги в правах пользователей в настройках на скрине. Пути были на флэшку. Ну больше и добавить нечего. Попробуйте воспроизвести. PS: Сам и нашёл причину. Правильно вы сказали, особые настройки. В общем всему виной поставленная мной в старом интерфейсе галочка на "Игнорировать права доступа" для SFTP. Когда она включена, то в новом интерфейсе данное приложение невозможно отключить. Если эту галочку снять, то всё работает и включается и отключается в обоих интерфейсах. Вот это и нужно поправить.

- 4 ответа

-

- 2

-

-

4.1 Alpha 3 Исправлено, теперь график соответствует диапазону. Но было бы удобно, если бы плитка запоминала ранее выбранный диапазон, а не сбрасывалась каждый раз на 2.4Ghz.

- 4 ответа

-

- 2

-

-

-

Плитка Приложения. Не верно отображает статус некоторых приложений.

keenet07 опубликовал вопрос в Веб-интерфейс

Плитка Приложения. Не верно отображает статус некоторых приложений. А в частности SFTP-сервер. Понадобилось временно запустить приложения SFTP-сервер и FTP-сервер. Сделал это в старом интерфейсе, т.к. в новом это пока не реализовано. Всё запустилось, работало. На старом дашборде и на плитке Приложения в новом интерфейсе они показывались запущенными. Попользовался, отключил эти два приложения в старом интерфейсе. На старом дашборде статус обоих выключено, а вот на новом на плитке SFTP-сервер почему-то остался включенным. (но по факту он всё-таки выключен). Так ещё и не отключается ни каким образом с этой плитки. В общем залип во включенном состоянии. ) Другие приложения на такое поведение не проверял.- 4 ответа

-

- 1

-

-

Почему в этом месте пишет что такого файла не существует? Хотя, по факту, он там лежит. Приходится перезагружаться всё же.

-

Core::FileSystem::Native: unable to create "inst": read-only filesystem. Core::FileSystem::Repository: failed to create "OPKG:/inst". При создании папки inst в web-интерфейсе нет прав записи. Как это победить? Флэшку повторно форматнул. Что её блокирует? PS: флэшка оказалась битой, поэтому файловая система переводила её либо некоторые директории в RO режим. Установил entware на флэшку с NTFS. Не стал замарачиваться с ext4.

-

Сломалась entware. Было всё установлено, настроено на USB флэшку отформатированную в EXT4. Отформатировал её повторно в EXT4 в винде в paragon hard disk manager. Подключаю к роутеру, захожу на неё в веб-интерфейсе в меню Приложения встроенным файл менеджером. Вижу её метку тома, внутри папку lost+found. Пытаюсь создать там папку install чтоб положить туда установщик entware. А не дает. Папку не создает. Смотрю там же права доступа. меняю на Чтение и запись, жму сохранить. Пытаюсь создавать папку, но снова ничего не происходит. Если перезайти в этот файл-менеджер, то права снова стоят Доступ запрещён. SMB доступ к папке не могу использовать. Настроил FTP+SFTP. Подключаюсь, но и там тоже при попытке создания папки или копирования в корень ошибка. Что не так с правами на флэшке? Куда копать? В первый раз вроде встроенным файл-менеджером закидывал инсталлер. Делаю на 4.1 a2 в старом интерфейсе.

-

Повышенная утилизация ЦП на 4.1 альфа 2. На первой альфе было нормально в районе 4% для моей модели. В новом интерфейсе 17%, пока пишу опустилось до 12%, спустя несколько минут 14%. Аптайм видно. Сетевой нагрузки нет. В старом 1-4% PS: ещё спустя 15 минут нагрузка на новом тоже спала до 4%