-

Постов

60 -

Зарегистрирован

-

Посещение

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент Сергей Грищенко

-

Добрый день! Не напишите пожалуйста краткую инструкцию, что именно вы делали? У меня постоянно перестают работать через некоторое сайты, которые я добавлял.

-

Вопрос не совсем ясен, рассказать почему при VPN подключении не нужно светить DNS вне VPN? Если домен отправляется через VPN (split-tunnel/правило маршрутизации), то DNS-запросы к этому домену обязаны уходить тем же путём — через интерфейс VPN; резолвинг и передача данных должны совпадать. Иначе это DNS-утечка: запрос уходит к провайдерскому резолверу, сайты видят РФ, возможны блокировки/неправильный геоконтент и потеря приватности. Поэтому говорить «кому должен» некорректно — корректная конфигурация VPN предполагает отсутствие DNS-утечек: либо полный туннель, либо закреплённые маршруты/привязка DoH/DoT к интерфейсу VPN.

-

Утечка DNS при использовании "Маршруты DNS"

Сергей Грищенко опубликовал вопрос в Тестирование Dev-сборок

Здравствуйте! Заметил утечку DNS при использовании "Маршруты DNS". У меня: Netcraze ultra 1812 VPN wireguard Версия 5.0 Beta 3 Для проверки добавил домены ниже в Маршруты DNS: browserleaks.com dnsleaktest.com и проверил через эти же сервисы, показывает РФ DNS и мой IP РФ, хотя VPN был зарубежный. По хорошему должен весь трафик и DNS идти через VPN, как это происходит при обычном подключении. Временно решил эту проблему через DoH и DoT, принудительно указав их только для VPN, однако они работают и для сайтов без VPN. Не ясно ошибка это или нет, но хотелось бы что бы DoH и DoT работали только для VPN как я указал. -

Всем кто использует данное решение, поддержите пожалуйста запрос на расширение количества серверов, сейчас в данном решении можно использовать максимум 64, хотелось бы увеличить это количество. Нужно перейти в тему и проголосовать.

-

Здравствуйте! Можно ли увеличить количество записей серверов в интернет-фильтре -> настройка DNS? Сейчас ограничено 64, что очень сильно мешает многим пользователям. Если добавить больше, то получаем ошибку Dns::Manager error[22544485]: server list limit exceeded, the maximum is 64 addresses. Данные записи используются много для чего, в том числе для решения которое использую я и многие Уже писал на почту, вроде как уже давно есть задача на реализацию NDM-3077. На мой взгляд можно было бы смело увеличить в 4 раза, до 256.

- 4 ответа

-

- 24

-

-

-

Проголосуйте за реализацию пожалуйста, всем кто использует данное решение это актуально

-

Возможно причина в блокировке wireguard? Установите бету кинетика и установите amneziawg на кинетик, всё будет работать. У меня сейчас как раз так работает, сервер в digitalocean

-

Тут вот ошибка мелкая, нужно /opt/etc/ndm/netfilter.d/010-bypass-table.sh А так огромное вам спасибо, ошибок в журнале больше нет, установил тоже на внутрянку памяти. По скорости работы разницы не заметил, возможно потому что роутер другой. Но однозначно рекомендую ваше решение 👍

-

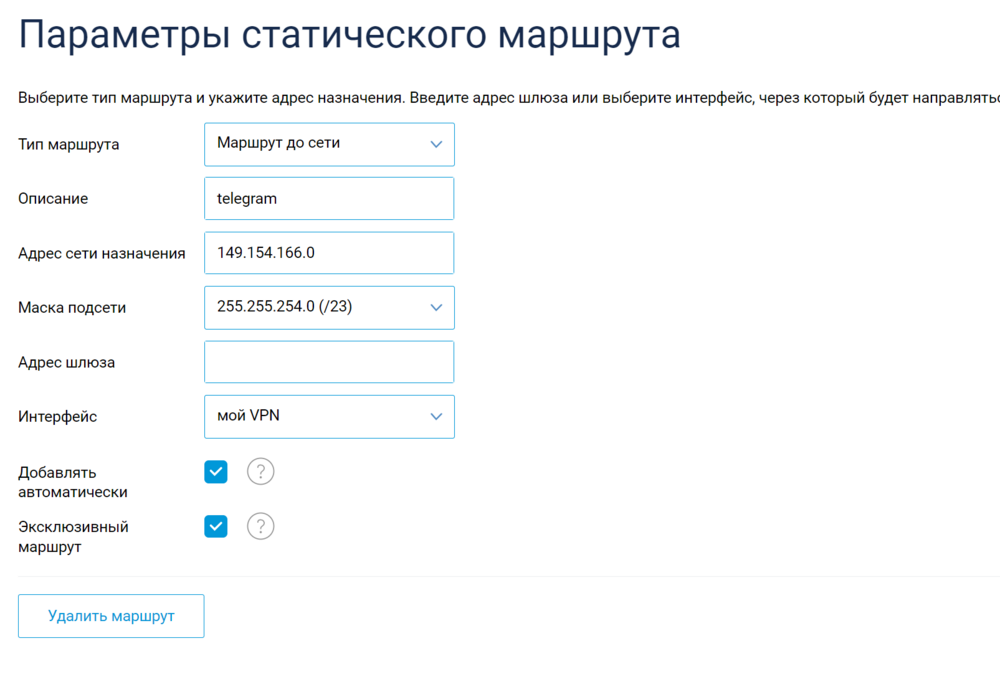

@Александр Рыжов здравствуйте! Подскажите пожалуйста, как можно сделать, что бы можно было указывать диапазон IP адресов? Я предположил, что раз не выходит в штатный-интернет фильтр, то нужно создать свой txt файл, с указанием диапазонов IP адресов, а дальше добавлять проверку в [ "$type" == "ip6tables" ] && exit [ "$table" != "mangle" ] && exit [ -z "$(ip link list | grep $VPN_NAME)" ] && exit [ -z "$(ipset --quiet list bypass)" ] && exit Верно ли я мыслю? Если подскажете как доработать, буду очень благодарен) P.S. нужно для приложений, которые редко используют домены и чаще IP адреса, например тот же телеграм

-

Видимо да, во всяком случае могу точно подтвердить, что мой метод сработал и помог решить проблему.