-

Постов

110 -

Зарегистрирован

-

Посещение

-

Победитель дней

8

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент Ponywka

-

Я прочитал - всё равно не понял при чём здесь это. У меня нет петель, да и тогда уж наоборот, мне следовало бы включить STP, что как бы и так должно быть по-умолчанию. В не приложенных (в целях конфиденциальности) отладочных файлах при визуальном анализе трафика Wireshark'ом я не увидел, чтобы там была какая-нибудь DDoS атака на роутер (на видео видно, что за 9 минут было ~250k пакетов, что в целом является нормой учитывая количество подключенных устройств). Без комментариев. Я не говорил, что проблема кроется конкретно в этом. Я в целом говорю о том, что есть какой-то странный баг. Сброс роутера не помог. Либо же какая-то аппаратная проблема, либо же проблема в прошивке возникающая в очень редких сценариях. Допускаю, что проблема возможно и во мне, но пока мне не предоставят способ собрать ещё больше информации по происходящему - не смогу дать внятный ответ.

-

Опишите схему, так же речь идет о каком то "backup" канале на Ethernet и наличие на нем pingcheck (какие у него настройки), потом на нем OpenVPN поднимается. Проводное подключение настроено как "Резервное" из-за особенностей Keenetic в работе с IPv6 to IPv4 tunnel. Source: https://help.keenetic.com/hc/ru/articles/360008337639-Пример-подключения-к-туннельному-брокеру-IPv6-компании-IP4Market Пинг-чек тоже вполне обычный - ICMP, 8.8.8.8 OpenVPN - это просто соединение с одной внешней сетью. Оно работает на 172.X.X.X и не относится к интернет подключению.

-

v0.2.2 (GitLab Release) Changelog: Исправлен вылет MagiTrickle при сломанных DNS запросах/ответах. Местами добавлено больше информации в логирование. Frontend: Исправлен импорт конфигурации, где нет информации о цвете группы (спасибо @dan0102dan). Frontend: Исправлено дергание экрана при добавлении правил на iOS (спасибо @dan0102dan). Frontend: Отключено масштабирование экрана на мобильных устройствах (спасибо @dan0102dan).

-

[4.3.4] Пропадает интернет при выключении компьютера

Ponywka опубликовал вопрос в Тестирование Dev-сборок

Добрый день! У меня случается очень странный баг, который проявляется в виде зависания (отключения интернета) при выключении компьютера, и появляется обратно, когда включаешь его обратно. Записал происходящее на видео, где запустил TCPDump + пинг 8.8.8.8. На видео присутствует точное время (нужное для сопоставления с логами Keenetic) UNIX время с роутра (для сопоставления с логами) + относительное (для сопоставления с pcap файлов в Wireshark). Для того, чтобы исключить провайдера - между провайдером и роутером Keenetic стоит роутер MikroTik. Основной ноутбук подключен к док-станции DELL WD19-2250 по Type-C, и уже в этот док входит кабель RJ45 от роутера. Отпишу ключевые тайминги: 03:22 - Выключаю основной ноутбук 03:32 - Основной ноутбук отключился 06:18 - Экспериментирую с Wi-Fi - включаю/выключаю его на iPad 06:35 - Перестаёт работать интернет 07:22 - Показываю в веб-морде Keenetic, что интернета нет 07:42 - Подключаюсь к MikroTik, показывая, что интернет есть 08:12 - Включаю основной ноутбук 08:19 - Проскакивают зависшие пакеты 08:38 - Ввожу на ноутбуке пароль от LUKS контейнера (Linux) 08:42 - Linux на основном ноутбуке поднимает сеть, интернет на роутере восстанавливается, пинг снова работает Так как в Self-test файле и в pcap файле присутствует чувствительная информация - скину оригиналы лишь в ЛС (тут на форуме, либо же в ЛС Telegram - https://t.me/ponywka). Прошу прощения, за то, что не могу предоставить файл здесь же. Индексы интерфейсов для pcap файла: -

v0.2.1 (GitLab Release) Changelog: Добавлен параметр app.netfilter.startMarkTableIndex позволяющий указать начальный индекс для метки и таблицы маршрутизации. Повышен максимальный размер DNS пакета до 65535 байт. Frontend: Исправлена ошибка, когда невалидный localStorage блокировал веб-панель. Исправлен неправильный подсчёт таймаута при синхронизации групп. Исправлена обработка событий изменения статуса интерфейсов.

-

v0.2.0 (GitLab Release) Changelog: Добавлено модальное окно с подтверждением об удалении группы (спасибо @dan0102dan). Добавлена поддержка маршрутизации в "чёрную дыру". Добавлена поддержка ввода статических IPv4 адресов и подсетей. Добавлена поддержка IPv6 (нужно выставить "app.dnsProxy.disableDropAAAA" в "true"). Если интерфейс на который выполняется маршрутизация находится оффлайн - трафик уходит в "чёрную дыру", вместо отключения маршрутизации. Исправлена валидация правила при смене её типа. Смягчены правила при импорте конфига в веб-интерфейсе. (Keenetic) Добавлено игнорирование "ezcfg0" интерфейса.

-

Добрый день! При попытке создать политику подключений ловлю ошибку "out of memory": (config)> ip policy Policy3 Network::PolicyTable error[268307984]: out of memory [0xcffe0e10]. Возможность хоть как-то создать политику появляется только с помощи сохранения конфига в файл, правки его в тестовом формате и последующей загрузки его с помощью замены конфигурации. Окружение: Keenetic Giga [KN-1012] на Stable 4.2.6.3 (и на 4.3.3, не понравилось, откатился) Конфиг (отредактирован, скрыты некоторые поля), который я накидывал поверх чистой (сброшенной до заводских настроек) системы:

-

v0.1.9 (GitLab Release) Changelog: Frontend: В браузере теперь хранится информация о ранее открытых и закрытых группах (спасибо @shevernitskiy). Frontend: Улучшен Drag and Drop (перетаскивание) правил внутри группы (спасибо @shevernitskiy). Frontend: Добавлена кнопка "Вернуться наверх" для ПК вёрстки (спасибо @shevernitskiy). Frontend: Веб-панель теперь не сбрасывает интерфейс, если в данный момент его нет (спасибо @shevernitskiy). Frontend: Исправлены правила для валидации паттернов типа domain, namespace и wildcard. Frontend: Теперь сайт можно сохранить как PWA приложение (спасибо @dan0102dan). Frontend: При создании новой группы ей сразу создаётся пустое правило. Frontend: Ссылки Issue List и Source Code обновлены на GitLab. Frontend: Обновлены иконки для скрытия / раскрытия списка правил (по результатам опроса в Telegram-канале). Backend: Исправлена маршрутизация UDP соединений. Backend: Исправлен RegEx (теперь применяется реализация dlclark/regexp2) (спасибо @dan0102dan). Backend: Добавлен параметр showAllInterfaces для ситуаций, если не интерфейс, который не имеет флага POINTOPOINT. Backend (Keenetic): Исправлен запуск при перезагрузке роутера (спасибо @dan0102dan). CI/CD: Исправлена нумерация Dev пакетов. CI/CD: Временно убраны сборки для не-Keenetic'овских пакетов.

-

Учитывая, что разработчики программы сами подцепляются к Keenetic NDMS - то они должны учитывать тот формат, который сам Keenetic и предоставляет. Главное документировать! А зачем TCP/UDP в рамках одного устройства? Если нужно подцепляться удалённо, то пускай свой сервис пишут для этого, который будет оборачивать UNIX в TCP. Но суть понял... Что-ж... Ладно

-

Здравствуйте! В продолжение темы "Keenetic NDMS очищает IPTables во время запуска программы" хотел бы дополнить свои хотелки на счёт событий "/opt/etc/ndm/***". Так получилось, что мой софт не является Bash скриптом, и чтобы ловить события "netfilter.d" - мне пришлось написать небольшой костыль, который тянет за собой пакет "socat" и с помощью него "пробрасывает" это событие в мою программу: https://github.com/MagiTrickle/MagiTrickle/blob/0cc26dd0762e69294476a173502068e3359cb2c3/opt/etc/ndm/netfilter.d/100-magitrickle #!/bin/sh SOCKET_PATH="/opt/var/run/magitrickle.sock" [ -S "$SOCKET_PATH" ] || exit BODY="{\"type\":\"$type\",\"table\":\"$table\"}" LENGTH=$(printf "%s" "$BODY" | wc -c) socat - UNIX-CONNECT:"$SOCKET_PATH" >/dev/null 2>&1 <<EOF POST /api/v1/system/hooks/netfilterd HTTP/1.1 Host: Content-Type: application/json Content-Length: $LENGTH $BODY EOF Очень хотелось бы обойтись без подобных костылей и вместо этого получать эти события по тем же UNIX-сокетам или же любым другим способом, удобным на команды разработки Keenetic NDMS.

-

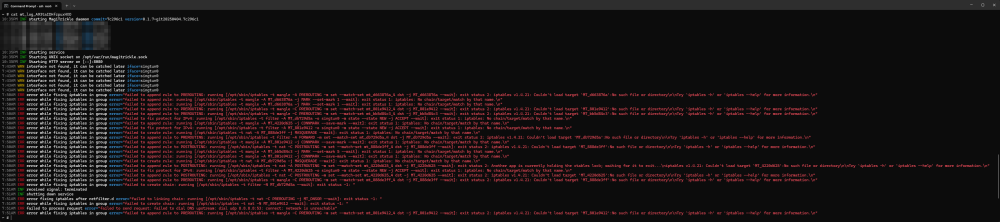

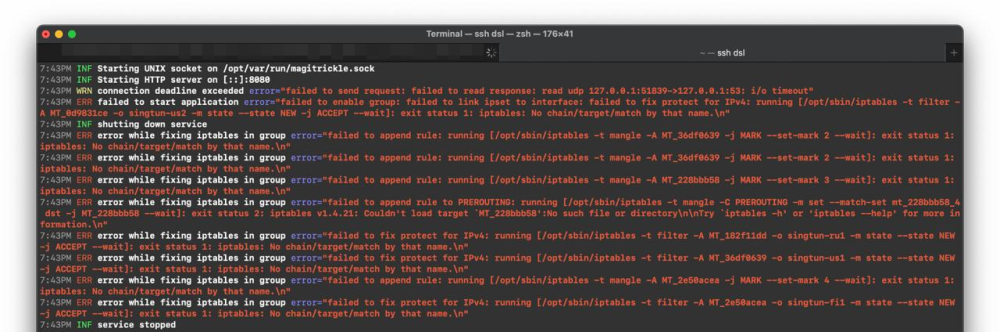

Здравствуйте! Я являюсь разработчиком пакета MagiTrickle. В чате по моей программе неоднократно жаловались на проблему с автоматическим запуском программы после перезагрузки роутера. В свою очередь у меня же такой проблемы не наблюдалось и очень долго для меня было загадкой такое странное поведение программы. Добавив скрипт на автоматический перезапуск роутера и также собирая логи, в один из перезапусков я получил от своей программы следующие ошибки: Здесь сервис успел запуститься, а "error while fixing iptables in group" возникает на событие "/opt/etc/ndm/netfilter.d/***". Здесь по дублирующимся логам (вторая и третья ошибка) можно понять, что очистка IPTables вызывалась несколько раз за короткий промежуток времени, что и вызывало ошибку "iptables: No chain/target/match by that name", однако учитывая, что софт по итогу в любом случае получал событие "/opt/etc/ndm/netfilter.d/***" - я закрывал на это глаза. По итогу, когда мне предоставили логи, возникающие во время запуска моей программы, до меня наконец дошло по какой причине моя программа не запускается должным образом: Так совпало, что очистка IPTables со стороны Keenetic NDMS вызывалась в тот момент, когда моя программа только-только запускалась, т.е. по временной линии это выглядит как: MagiTrickle создаёт цепочку в IPTables с названием MT_xxxxxxxx. MagiTrickle наполняет цепочку MT_xxxxxxxx. Keenetic NDMS в этот же момент очищает IPTables. MagiTrickle упал в ошибку, ибо он все ещё наполнял цепочку, которой уже не стало. Ошибки во время запуска я игнорировать не могу, ибо неправильное заполнение IPTables (когда iptables возвращает статус 1) подразумевает неправильную работу IPTables требующего постороннего вмешательства (например, если пакет установлен на другой роутер, предположим на AsusWRT, где может не быть какого-то модуля ядра Linux расширяющего функционал IPTables - Entware всё-таки не привязан к Keenetic; а собственно мой софт тоже). Следует также помнить, что мой софт не является Bash скриптом - это исполняемый бинарный файл, который вызывается (автоматически) только один раз - во время запуска службы ("/opt/etc/init.d/***"). Из всего вышесказанного хотелось бы получить какое-то решение со стороны команды разработчиков Keenetic по поводу данной проблемы. Одни из вариантов: В Keenetic NDMS перестать очищать IPTables (предположительно требует очень много работы со стороны команды разработчиков Keenetic, так что обрасывается); Keenetic NDMS может сообщать по тем же эвентам о том, что он намеревается очистить IPTables за условные пол секунды до очистки, чтобы софт мог "подождать" работу Keenetic NDMS перед выполнением своих команд (предполагает добавление таймаутов, что будет являться костылём в Keenetic NDMS); Добавить в Keenetic NDMS возможность блокировать очистку IPTables на условные 5 секунд, когда сама программа (а по факту скрипт запуска службы в файле "/opt/etc/init.d/***") будет сообщать Keenetic NDMS о том, что сейчас лучше не очищать IPTables и требуется подождать. Буду рад ответу со стороны команды разработчиков Keenetic!

- 4 ответа

-

- 7

-