-

Постов

2 295 -

Зарегистрирован

-

Посещение

-

Победитель дней

39

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Весь контент KorDen

-

Для того чтобы ходить в интернет через туннель, вам нужен IPIP или GRE-туннель с IPsec. Далее на работе делаете туннель private или protected, делаете условно ip nat IPIP0; дома тип public, ставите ip global 1000 и у вас всё должно начать работать само. Однако если у вас нестабильный сигнал сети, от туннеля он стабильнее не станет, скорее наоборот, из-за инкапсуляции будет медленнее и глючнее.

-

iptables можно крутить из под OPKG, OPKG работает только с флешкой, на лайте нет возможности подключить флешку.

- 3 ответа

-

- 2

-

-

-

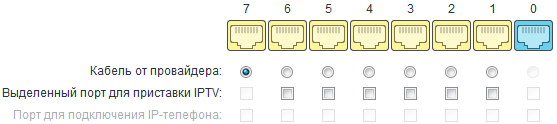

Похоже, на Ultra II действительно у ISP не сменить порт. на Giga II можно выбрать даже если он привязан к сегменту (он тогда сам отвязывается), на U2 не выбирается даже если убрать из сегмента. Думаю это из-за того что на U2 ISP = GigabitEthernet1 (отдельная сетевая от процессора), а на G2(3) все порты идут к свичу. Создайте отдельное IPoE подключение с нужным портом и назначьте его основным

-

Если порт закрыт - откуда строчкам взяться? Если уж так надо светить морду наружу, ставьте нестандртные порты, условно из 10000+ - ботов, которые долбятся по дефолтным портам, не счесть

-

Подсети в одном L2 сегменте или в разных? Т.е. они обе в сети Home, или же на кинетик приходит отдельная витуха от свича, куда воткнуты все камеры?

-

Авторизация точно проходит? Вроде как для digest-авторизации данного кода недостаточно, см. например https://stackoverflow.com/questions/31892143/php-curl-get-post-digest-authentication

-

Не совсем понимаю, при чем тут обратная совместимость конфига и передача обновленных правил одним запросом, с последующей обработкой логики, в том числе для обратной совместимости, на роутере?

-

Текущая логика ввода настроек фаервола с вебки приводит к потере удаленного управления Имеем: >20 строчек в межсетевом экране, в том числе на разрешение конкретным IP подключаться к веб-интерфейсу где-то в конце Добавляю новое правило - доступ к роутеру пропадает. Подключившись по удаленке на машину за ним, вижу что там осталось только несколько первых правил. Начинаю что-то подозревать, лезу в консоль браузера - а оно и впрямь, правила МСЭ передаются по очереди отдельными запросами /rci/access-list/permit (deny), причем каждый раз полным списком после очистки. Хто это придумал? *facepalm*

-

Тут желание общее - прибить легаси ip static с его причудами и неочевидными вариантами работы, о которых уже говорилось, и сделать управление NAT интуитивнее и функциональнее.

-

Тут проблема из той же оперы, что и у вас использование прошивочного strongswan вместо opkg install strongswan - нужна флешка, не везде есть свободный USB, следовательно это + хаб еще, дальше добавляется вероятность глюков хаба и флешки на каждом из узлов и возможное поведение после этого глюка.

-

Упс, действительно. SOHO-роутер не готов к ассиметрии траффика, так и до BGP недалеко Хотя какой-нибудь OSPF уже напрашивается, надоедает все ручками вбивать.

-

У кинетика по умолчанию команда ip nat Home подразумевает, что все что попало на роутер (L3) из сегмента Home и уходит с кинетика (не важно, куда), надо натить. Трафик до циски идет по L2, на роутер не заходит. Ставьте beta 2.09, там будет и выдача опций DHCP и исходящий интерфейс для ip static. Хотя, если у вас на WAN кинетика статичный IP и это единственный WAN, можно сделать на 2.08 ip static Home 1.2.3.4 (где 1.2.3.4 - IP WAN-интерфейса) NAT Loopback будет только если ходить на ресурсы, проброшенные на внешние интерфейсы по их айпишникам.

-

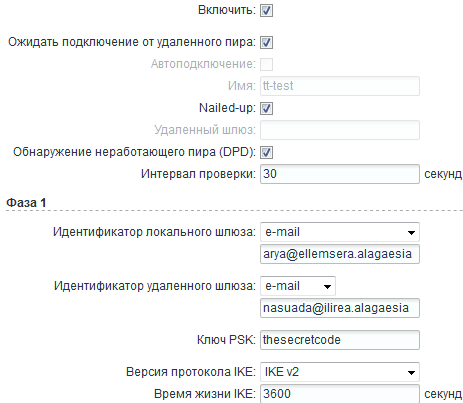

Столкнулся тут с некритичной проблемой на 2.10.A.3.0-4, которую не было возможности толком проверить с селфтестами, т.к. надо было срочно. Ultra II, уже настроены VirtualIP и автотуннель IPIP IKEv2. Giga II, с дефолтных настроек настроен интернет-wifi, перезагружен. Создаю новый автотуннель между ними (NAT нет), условный конфиг: До первой перезагрузки Giga II после настройки туннеля IPsec взлетал, но пакеты по туннелю не ходили - в логах появлялось только EIP inbound для гиги (outbound для ультры), а outbound не появлялось. После перезагрузки гиги взлетело. Такое ощущение, что что-то недоинициализировалось находу (это было первое IPsec-соединение на гиге получается)

-

Как по мне, пригодится не только для таких хитрых проверок - опять же, в случае глюков у провайдера (точнее, скорее у аплинков) пакет может неестественно блуждать по куче хопов, или наоборот, какая-то железка внезапно начнет отвечать на пинг, поэтому ограничение TTL сверху и снизу в качестве одного из вариантов проверки (хоть и не идеального - ведь может поменяться что-то со стороны проверяемого сервера) вполне сгодится. Правда тут уже надо уже функциональный граф пилить, чтобы каждый сам делал оптимальную для себя схему, но это уже как-то перебор для SOHO наверное Типа, я хочу следующее: - Пингуем 1.1.1.1, 2.2.2.2 каждые 20 секунд L=64, 3 пакетов (таймаут = 100ms, ожидаемый TTL=54..49); - Проверяем TCP на 1.2.3.4:567, 5.6.7.8:123 каждые 60 секунд, таймаут = 500ms - - хоть один TCP или ICMP не прошел проверку: принудительно пингуем 1.1.1.1 и 2.2.2.2 L=1000 10 пакетов таймаут=50ms, ожидаемый TTL=54..49, проверяем резерв на работоспособность [граф резерва] - - - основной канал нестабилен, резерв стабилен - уходим на резерв. Основной канал не работает вообще, резерв работает хоть как-то - уходим на резерв. Резерву тоже хана - не дергаемся понапрасну А кто-то хочет что-то другое....

-

Сейчас должна быть идентификация всех пользователей, WiFi без пароля и без авторизации по SMS/звонку (бесплатным) сейчас не найти. А если найдется - прикроют соответствующие органы, если заметят. Поэтому компонент вполне востребован в SOHO может быть, особенно если хотспот бриджевать с портами. Скажем, у нас до появления этих законов продолжительное время работала связка Giga II как проводной роутер + несколько ТД. Несколько десятков пользователей на соточном канале, 3-4 порты - сегмент Guest на свичи на ТД и клиентские розетки, 1-2 - Home на свичи для своего оборудования. После введения закона пробросили 3-4 порты тэгированым вланом в WAN, провайдер свой сервис авторизации продавал. Еще стоит заметить, что Captive Portal - это в первую очередь аутентификация клиентов через RADIUS, поэтому возможны нестандартные варианты использования - к примеру, этакий колхозный WPA2-Enterprise без необходимости колдовства с сертификатами на клиентских устройствах, что может быть актуально, если сотрудники подключаются со своих всевозможных устройств к местному WiFi. DC++ и раздача с облаков - это тоже вполне узконаправленные фичи. Каждому свое.

-

-

Он не активен если стоит IKEv1, при IKEv2 он доступен

-

Что в данном понимании сессия, если говорить например о торрентах, где сотни-тысячи соединений по UDP до разных хостов? В режиме черного списка, когда он начинает давить торренты - всегда, или только при наличии другого трафика выше определенного порога?

-

Ну т.е. per-host, даже без отделения условных 80/443 и игрового UDP с этого же хоста? Плохо...

-

Мой опыт с QoS на кинетиках остался еще на уровне NDMSv1.11 - тогда там была на тот момент непонятная галка "Авто-QoS", которая вроде делала какую-то магию, но из-за нее скорость провисала. На этом тему QoS на роутерах я для себя закрыл - нынешние тарифы позволяют не задумываться о полосе для серфинга, даже гоняя торренты или загрузки игр на больших скоростях, а реальную QoS-маркировку исходящих пакетов большинство провайдеров игнорируют. Но все-таки задумался, а что сейчас представляет из себя IntelliQoS? Конкретно интересуют используемые модели - Ultra II, Giga II (везде гигабитный аплинк, но на некоторых тарифная скорость 70-100), Extra II (и другие на 7628). Слышал, что в том же 7621 вроде есть аппаратная маркировка (а как с этим на 6856 и 7628, и что можно получить?), читал про ограничение скорости торрентов, но инфа возможно устаревшая. Есть ли смысл от него на гигабитных линках и тарифах за сотню? В моем представлении, тяжелым загрузкам должна отдаваться вся (95%) полоса до тех пор, пока нет ощутимого другого трафика, но как я понимаю, на данный момемт они режутся на 80%. Или это уже не так? Можно ли эти пороги настроить?

-

@beugene, в 2.09 можно указывать исходящий интерфейс для ip static. Например "ip static Home Lte0"

- 4 ответа

-

- 1

-