- 0

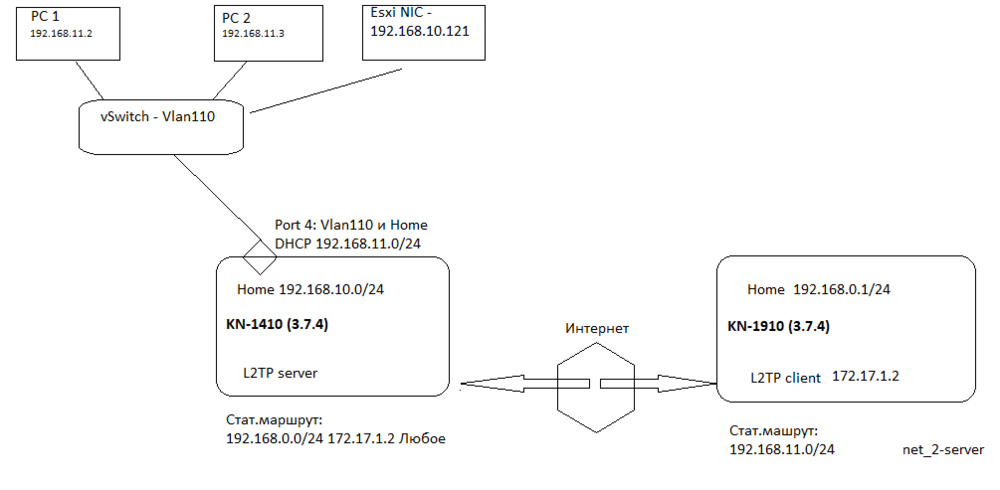

Две сети через L2TP и vlan

-

Последние посетители 0 пользователей онлайн

- Ни одного зарегистрированного пользователя не просматривает данную страницу

На этом сайте используются файлы cookie. Нажимая "Я принимаю" или продолжая просмотр сайта, вы разрешаете их использование: Политика конфиденциальности.

Вопрос

pal

Здравствуйте.

Прошу помощи - не могу настроить так, чтобы пакеты из сети 192.168.0.0/24 шли через l2tp туннель в сеть 192.168.11.0/24

Прикрепил схему, с данными прописанными статическими маршрутами трафик ходит между кинетиками ( сети 192.168.10.0/24 и 192.168.0.0/24). Также сеть работает из 192.168.11.0/24 в 192.168.0.0/24, а вот в обратном направлении нет.

В межсетвых экранах обоих кинетиков прописал разрешение для IP "всё для всех" .

Буду рад любым идеям )))

Изменено пользователем pal4 ответа на этот вопрос

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Примечание: Ваш пост будет проверен модератором, прежде чем станет видимым.