-

Постов

73 -

Зарегистрирован

-

Посещение

Тип контента

Профили

Форумы

Галерея

Загрузки

Блоги

События

Сообщения, опубликованные kaguyashaa

-

-

-

15 часов назад, kda2495 сказал:

Подскажите, параметры <t><r 16>, к примеру, поддерживаются? Если их добавить в конец I1, конфиг успешно запустится?

Подсовывал например такое:

СпойлерI1 = <b 0xc1000000010db5002e68f0cabea814dc6e8598141ee3a3931e9266660d17a0beaa4b079d5bcf682b0e87cac40ac0bb5922b886304d35960db11d82><rc 7><c><t><r 1000><r 184>

I2 = <b 0xc2000000010e3ddd5ab457bb47ff0a8c69c29eb8043f963eb91ed03771a9c03ed552650ce9adc7b475b938b1ee989d87dbd931baa8518c93801936e4><rc 6><c><t><r 1000><r 184>

I3 = <b 0xc20000000112a7b378ffd58ac12b4ed8d383c320b5bbe32311c9f1fb92ff8f73f6402dc23ed92fa8c8cb0fd1674e026fdb434a9705509035c2d4d17fbbc9><rc 10><c><t><r 1000><r 178>

I4 = <b 0xc20000000113115e337a240c5e54f658315d835529b9edab210ba9304a1b4e6ee359a69bfb00280e33be><rc 10><c><t><r 1000><r 198>

I5 = <b 0xc1000000010d67e220230b467ae8af82ec0388000e68e08cfdfe138d8f4561a6cee596cce2143d><rc 8><c><t><r 1000><r 203>

И всё ок, главное кавычки расставить-

1

1

-

-

Попробовал задать вот такие значения из cli(ssh) не принял их, в i3 аргумент половина значений не вставилась в терминал и соответственно i4, i5 тоже

NDMS OS 5.1 alpha 4Спойлерasc 4 40 70 0 0 1 2 3 4 0 0 "<b 0xcb0000000108af50feea08471f3a089713b0522964c67c0042026dcf4b23972a20937b156e02ef49bc9af2ff9f5a168a9912cd9048bc6a53553726fa6f0baebc5ede9166b37cae564e1394caa25efe5b6e7ce4237be9a79b798a396953caba7b871a297171972b6d49e544ee9fa5fdfa96515d122527cbd5a661dda4a3cf380b02aea21c3fc3d722f44ad75637f647e8bae2220984982869dc1a3b97e9f7837566dbcddf18864eb776cc932a6a9f843a9f39428d579ba2f2986077b2806d4d2f1425e9c54845b679b3f2f2d45faa53594dedfd4156b350e4b5db5a8dd2531950ccb815583aa8362935ad51d17b4779aeb1658cdbc3d99df4b999c30bd6e9c2e99fcdb5027c69ef6865cb039b925ea3646f2a53b5ee03342546de63adb7f42cc9428a5700cf1e38ee275d504e2db21562522ccd04dd003eb4d2e76c4845bbbbf400445c6c43b7918f6a9a36b4f2045530bd3f204a47cd9ff344353b2a40c22ed6328192ceb78e5571ff1422db1f6df0bfa17f11fc781aa53fc667f357bf15f6b88991d89af389aeb94b868947b87d13cf3f88a55462d11d4d07071ac5a14a41dbbc5ea402b7a10248fac760c09956b02f3c2386d247ed1d059498134e9417e4bea5d07fd373e1e79917aa0f8b7306acfab0aa9ecb438d71d9542acda044bb7afec04d5ac111c350242a0f96d9aa848209a7bb66c2cb6d46469551ab4254820f82c1970bd84d295ab9d374e2138f98d628a9a15749840d28872d727233>" "<b 0xcb00000001089713b0522964c67c1400000005800e0bef51ecc311b71ef104287f544d004074d2f6a8a353a84cf0cc8e8d5d923c6aa95a82ab898e8335b10d242ec5e34726bb22dd790759880cf0c9010048c4dd8cea1f677fd1100779169a48c975494cdcd2d018c2d4affeb613d6dd2f8eb16fedff85ed2fce105c088952329ec3bf60d90bea325afedd635379ddded8669522b568fda3b6aaef00000001089713b0522964c67c1400000005800e0bef51ecc311b71ef104287f544d43f1fd94ab18fdea110cee5a18fafdca1bd8ce0d8db442b152f5c951795ca402952b0d27bda12c310ca20400adc5ee87d28e8ea907203c6f2b736066dae5f596b1605c8a17a1c11fdc26b54dac75240db08f689519998ab293eb77160f5882ff1c94fcfcbaa9973b59f192d9dedbd3d1955667d15480c0fd044b7ca931963eea995bcc3d52b7e74129ce1e5085f831becbab523268d7c8fe82fb508b045b4c5ad0a848207fed1841c7ab05cbd835b4264b1770cb6459316c81c9d81c2071cffaad325dfcb05878a8a840119e5811bdec7722189471617dc0028c196499be770e1fa952dad7319a63b8aaa9f79fbf6ecdd89abdb52d6d0af048833a8fddb3fb960dc6c1c8f768da2bd83e61bdde6ef77135f319b6356e41a8bf9a39e1c304dee544b7aceb5967ce398b916369fe1df51b7fc86227e7eb9afb758e778b98df188bb37f7de341c6b7dde89333690e5efdad741d3dce199b1db42562f725161696f0340209b47fb3febf646e35dcdc8ee0d78342517d0b11bd85de8cf80c739657588578885db1d01acef800808ec8ea031c2312df10d7f605f48141e5eaa7db48b4e47bf0e28b7ab078770822aa7af806df7da4bcbdb0a2546e617812d7ecb80f34645aa88a40ec0bbe3a721fc6dd5b688e9e01e2bccb7f8931b0d6fcf7b75e2c54aefba1fede42f0349c4d01b8670b1fbc10ce47dba95b8973f0de0d7fc89709515af2f470875be362d888dc406b938055892297242f486529af10522bece322ae5dca552be7d54f1de4acf2f22540122716bc6f0620a0ee150002691f66a9ca985159cf120b2ae89d0a8ed52e5d8f60ceb9e68e890d350302867214f7d75b8e27e741dc3d1615a08ac2300ef7412e2eba7152e9040ae098b1a7e05ca61f51c51cf7526deb97b8e86a595d5d0a4dbcd0d56bc93acf6c71b5e076a445bb3c68f3eea6936d227a63d29f759a8b6c7812a20d7d1008ae0b11c188059ab92e61f0a00cf6da14b23990324ebe0249920c9ae6cece44170d94b2864bffc1e5b3d0375237437bbcf6023e4528d86afc9a99d6601d5bf6c035e00e1fe0c0beb5016602cb30c2744c9ed999ba49295f98f33e196716f8f3f0477d97e002b3ec9ead4ea0c59298466ad30816b0e465435fa9f33093dcf247e4b935ce50a27eb4ffc2820a622ead7ba8841bcfb8e7f5415cf8ec259f57afd441fc500dc87fdf187ce61291cd72e3d641b0565826e19fc627d19e0ce5d5558f89485809ccf83377a74901642de7e028aa0d4e5d52eb3ece0123ea0cac4b9e2f235b7edf34d1b0349713a7fb8abd66403dd4d7dcabba0fb603e20ac631f2394bb3101713669fe24a9ac8114cdda5921cf6d27dada89351b869cf982c9dad6c431647d62d461af78b1de235421dc0f5025895f99041af443a9e7808b7c944d8ec5a>" "<b 0xe400000001089713b0522964c67c1400000005800e0bef51ecc311b71ef104287f544d448bf669318547fdfab1e9893c0b6d779311083e9ad81668ac4a5f86294acfe1f6fd0b8d8171db96765318395bfbbe6847210ab14f4ff7955bb60c264dc7ad964bedd29441bb62e79c64edf60aaf302b7d97fbf9331148bfdb50312f62beba3ab367c1dc426ef339533bdb9195aaae9b5be888eb67cdbbc848bbb94b39c557114e062b15c76c0659c99fa1d0e0f628489f8cfe1e34253fc3b606111f7e1d0eb781883665d19e9f4d18cce35d063392e9fa2a0fb7eb89270093243286b83bf57e786c0b548d13737789960118630f0880af667c2907b5389d365ec5ff3f64653bf2573f8b59b34101060f30ad836f99436746b5d578c696abda8cea766bea7015b81cbbcc9c877347cdee5f5dfba6e44cd3f5e0f009a28a773c59c3cb7b62d6d07d024918511638eacc00b9c46e65ca1ef9b75b5003c6f0620d361897f4a28438a10a2629bfdbdac18368462d3145ad6b903819b493e64abe82f5912a0ca5f2b560c46a022d574686dabfeed70b18d4c5399c5eeb493773e87c1c1220a2410bf26e144bfd1baddccf83fcb684848ffc85d8a1564c004ec47b52f2c00c5e09834751c46bcf3b9f1c4b4b2b06974e8c2e28fe42c61fa4c3c747acabac491f880ee0b965671beaab065daaa9c421d4fe00eea7416c686153df0c4caa4642e905ef03aba1c4554c733c8f0d3bf99b0e95c55f551918202fee1d2404d13a8f06793313a0f33a5b3b82e2af1a6f03c1e9a47141e944e3aece6d58d8000062a6a36989f284d976b5afc8f515818a69b0e1e2f7172dbb082d03733ec9c6e4bc326c5015f6b2206e84698e830773d43c9ac950cc58ddbd4088151759e6b4a0aa7cdffcd3852c9a5fa755040e2ab3da792c762451ed9f07b6f81fef83fd1c63cde871811bcc5b3547535cf035381a9d51d79f798a2f26f6341a55ec2410f91496650307c277965e387e6dde8aed1189effdd6a3b0db703331d91bf50924d461488e5d3efb132dfd9d68d7d867a171cda6a502eae6e4a4b60e71108615246904c992c83b906f8f6f766c9a07204036e3d713cada8d9c996ac9681e3186d8c92d112efb6d76745c56b9786e6abe6f867ac04a3c42158439000d51a57ebc0b6c1eea76bb307c3ddcc2b5610afb09b983e8db9af621bbd8dd10cad45f322909d00719767788cb95f878f339e19af60f43a46b21a5f05e46af3c5c9ed083adb2ff0108330ae6c62723db7b58411b079706cc202fcca073d292ff2d35c6c7fffd564e04abd27aee9f54ac3d2d1552b0782a388afcd984e87332e99dd3933d3c59b0dcf1d258e23582eaa0d8cb41a203ea3e587cee6a3628ee0fc5e1bbb079def4153f9e0b72c17cdc4ad53f5653bf54629e789828db56f91782f60f817d78f27b8a49cb7071c78aa6b4643d723a4c15b8a1cc00c40f01ec8bf9ff8c5817ce45b74727e75c7530c69182889df1b77596a24d1a04b4f46e880d97b7178d3f4bce65297448d094927790994929abd3ba3204dabf2ba5d78fc710333fa340203b336e1da0211480d6af37a2d9a303ed9d23e39aa8ddc58abe9b756604739cf191d7dcff594be6cce94684fd8db0a4ec82dc0e7b33589084fd544581a14dbcc4e01831109ea5d3535a895d8ce0ad8fb96361242ded4febc4>" "<b 0xe000000001089713b0522964c67c1400000005800e0bef51ecc311b71ef104287f544d448b1cc32c6cd8e8579039a8cc7893b8f3e1690b5726d423b3bb8ce14058e1ad62bfbf1f854ab7247deaa1494e727c10e2ee6e982e00c8a2dc7f838bbb735207941dc997fc3ec2bde445d2d90007e7f7f07e00db45386ecd1796473803a7f0e4334a891beb59854f9b16cba3238ba3578ecf38e7a7bc5f6ccf1d37c281b57988241be9743395fa7a8ececf3e647335d3b3ccc6f0384f7fb0cb7c60901972d8c8eac2b754a5f5d76bf6bdebfbd4e1b262327c27c77200f75c513a4d9cf5639a5d19408383ab185df039bf2c0a7db0e5edf5c85c8ad73008bb2c8e1ee398908271a50c7ae19843ee7a8302491bc4f7a7df9e320eac30423afb2780a6241513cbc1743598d8864bb8289a299f902c91407986897bc755eb10dde1f068261330e667338f07dfb461ae55160a40d56fb57b1a58572614afce8a6392d91f6b27e9bde7b8d72092a7b6aae8a9ab275bc97521cb886d1a37f2a35cf591a2f06176c4d8c3461e45627f183060d14ce92f400cbe96ba83850eb6cff7e16af3caafb47513698d35cd3506aa3756b399213ddcc3ce5a269150f1564406e4c0d7cb7cca5eb6061af64c03f6aa1c724a79af527745d8b2096a581b2a9a04407879e696c94a71f23f1489e41820bf9148d61c844983eb3aafe43801694c0763e31a797f358a81fb1cd74496aeba6a62f037e26e05e576a0a91ecb81f6aae1962f343f1dd6754da28c2e9cfe998bd1e439794b6ed45cb1108e3d173dc5371b552f2e5122eef2263ee356d9f5ba1668b8d93e720055098059d97c72e55a605cc0fa86e86179619383df0546ed6de544577b52e6cb2ee8e22574f9451c8ae0756c58217f8de448b754633138ded0f06d12fd2237332736a1ae288bca40f842c09f3b351c8466fb62890eafb4fa12975c2355c2d119537805d2ec7a6ffeb66cb402b08c622e6fa819bc63fc599206c90193dd65675a5cdd44c85b2e681ac1cfbac34ebc7c1b06e43fa393d3ffc48c56397ca442ef1d1b6cf7f9811675c639a003c14af666fd322fe3bc203fb10079b1b9493317e186e7e8cbd7225869c4d22e6f9d2056ca86039704eb96bd567fb5f3cae6ca37f52252764071c37b245f99caf2d520b4f75533321b36c1db02e03522f17332cc6773cb263fae1bcceb80e15d3a2c935245b861ca14ee97cc1cd73418c660fa36a46dec1f28a56ac99ab3dc9e71e71221a0809ce9bef4ee6231f26af0d66e95bb4a46b5f77f0f38a13ba08ed6fef844efa2e02cbcca0f8382179f45ac3d875046ed3999e66ec90b000a05c6546de327d6d7af3c7037bef2201e032d54dc6108e96a77cd04f1778cc4b4a6c6dd343f5f4758a4abc413f1468406d356044e74a93a1cc18a5b58fa230f058b3f84a3c60b55dc97059039488adf1e1522fd5c005a96e9dbebe5166c057247496c3690e85de3ee44ff0b47067cec14100582e4dd724b2ea5ec1109de9a6ab1a09dc26fd9ba09facc288ecdf5b7b60a54cbacab39dfb21d1bfbc8ee5ae36c1e3842fba70141449c457e337024ee647d5694a9cc8ff7fa64637d906f7e35566917cd70b1f8d4dfe43c96b803687281f4bf479015f44387c5a348f53747d9123985bb20a55efa3bec6a207b52966e6b61690fe8e0aefcaa5e194e>" "<b 0xc7000000011400000005800e0bef51ecc311b71ef104287f544d089713b0522964c67c00401829d3b0ce2e9029a4e17918854940e30599f80c9352f74a42ea000000011400000005800e0bef51ecc311b71ef104287f544d089713b0522964c67c40182b6233a42df8de3becd6770f8ac980a91d9e1df44773297d>"

-

Тизер новой версии?

-

1

1

-

-

18 минут назад, dimon27254 сказал:

Для этого уже довольно давно реализован пользовательский черный список. Туда можете внести любые IP и подсети, которые нужно заблокировать на постоянной основе.

Точно, я правда туда немного другие ipшники добавлял

-

Хочу идею предложить: Сделать какой-нибудь ещё один ipset list куда можно будет автоматически или руками вносить ip/cidr из всяких скам баз

СпойлерНапример кто-то против того чтобы заходили на локальные ресурсы или стучали в админку ролтона со всяких публичных прокси/впн-ов или exit нод тора

СпойлерИли просто превентивно банить известные плохие ip/cidr

-

1 час назад, FLK сказал:

Это появилось из-за такого случая - белый лист, допустим RU CA US, подключается юзер к RU по 443 порту, чтоб скачать файлик, жмет несколько раз на ссылку, его банит (узнавать ip его мне неохота, чтоб добавить в исключения по ip). А при такой настройке я могу спокойненько добавить RU в исключения, чтоб правила не применялись на время скачивания. Потом можно и убрать его)

Примерно так же меня банило когда я в дороге пытался достучаться до nginx proxy чтобы послушать что-то с airsonic или посмотреть Anime с jellyfin

-

В 13.11.2025 в 02:45, dimon27254 сказал:

1. Исключения по странам.

За это огромное спасибо, а то приходилось собирать портянки cidr-ов из разных провайдеров

-

2

2

-

-

Когда не получилось подключиться через гуёвый клиент, я запустил подключение через bash утилиту, и там всё успешно соединилось

-

В 04.09.2025 в 10:38, Le ecureuil сказал:

Покажите лог с сервера с включенным oc-server debug.

Приложил скрытым постом, если нужно могу ещё поделать тестов:

Подключался с Linux CachyOS 6.16.1-2-cachyos #1 SMP PREEMPT_DYNAMIC Fri, 15 Aug 2025 21:24:39 +0000 x86_64 GNU/Linux

Версия ОС KN-1811

4.3.6

Версии пакетов:

networkmanager-openconnect 1.2.10-4.1

networkmanager-vpn-plugin-openconnect 1.2.10-4.1

networkmanager 1.54.1-1

openconnect 1:9.12-4.1

❯ openconnect --version

OpenConnect version v9.12

Using GnuTLS 3.8.10. Features present: TPMv2, PKCS#11, RSA software token, HOTP software token, TOTP software token, Yubikey OATH, System keys, DTLS, ESP

Supported protocols: anyconnect (default), nc, gp, pulse, f5, fortinet, array

Default vpnc-script (override with --script): /etc/vpnc/vpnc-script -

Honeypot вообще огонь, банлист моментально заполняется особенно если указать что-то стандартное

СпойлерHONEYPOT_PORTS="21,22,23,445,1433,3306,3389,5900,8080,10000,50000"

-

А нет планов сделать что-то типо полноценного репозитория, чтоб штатными средствами entware (opkg) можно было обновлять пакеты?

-

Можно потом кстати собрать список таких любителей посканировать и выложить отдельно чтоб сразу импортировать и блокировать.

Ещё интересно если у меня проброшен в локалку порт 443 для Nginx то его тоже будет обрабатывать и при необходимости ip блокировать? -

Кстати, а оно работает только на TCP или ещё на UDP?

-

Пожелания:

1) Сохранение заблокированных IP и подсетей + возможность банить перманентно

2) Возможность импортировать свои списки подсетей и ip для превентивного бана-

2

2

-

-

Цитата

tar: .: file changed as we read it

-

Приветствую, попробовал снова запустить и бэкап entware уходит в ошибку:

2025-02-26 12:58:32 [INFO] Запуск скрипта для расписания manual

2025-02-26 12:58:32 [INFO] Бэкап Entware...

2025-02-26 13:00:40 [ERROR] Ошибка при сохранении Entware

2025-02-26 13:00:40 [INFO] Бэкап startup-config...

2025-02-26 13:00:40 [SUCCESS] startup-config сохранён

2025-02-26 13:00:40 [INFO] Бэкап firmware...

2025-02-26 13:00:49 [SUCCESS] firmware сохранена

2025-02-26 13:00:49 [INFO] Бэкап WireGuard-Private-Key...

2025-02-26 13:00:49 [SUCCESS] WireGuard-Private-Key сохранён

2025-02-26 13:00:49 [INFO] Создание архива...

2025-02-26 13:01:40 [SUCCESS] Архив создан

2025-02-26 13:01:40 [INFO] Архив удалён

2025-02-26 13:01:40 [INFO] Скрипт завершил работу

Раздел выбран верно, по месту тоже всё ОК

Filesystem Size Used Avail Use% Mounted on

/dev/sda2 202G 628M 191G 1% /tmp/mnt/d288b581-e087-45fa-a9f6-221a18777eb3

/dev/sda2 202G 628M 191G 1% /opt

Ещё момент, скрипт предлагает в качестве раздела для сохранения бэкапа SWAP

Конфиг: /opt/root/KeenSnap/log.txt

LOG_FILE="/opt/root/KeenSnap/log.txt"

PATH_SNAPD="/opt/root/KeenSnap/keensnap-init"

SCHEDULE_NAME="schedule1"

SELECTED_DRIVE="/tmp/mnt/d288b581-e087-45fa-a9f6-221a18777eb3"

BOT_TOKEN=""

CHAT_ID=""

BACKUP_STARTUP_CONFIG=true

BACKUP_FIRMWARE=true

BACKUP_ENTWARE=true

BACKUP_WG_PRIVATE_KEY=true

DELETE_ARCHIVE_AFTER_BACKUP=true

SEND_BACKUP_TG=false -

Спойлер

(config)> show media

media:

name: Media0usb:

port: 2

version: 2.10state: ACTIVE

manufacturer: Ugreen

product: Ugreen Storage Device

serial:

size: 250059350016partition:

uuid: ff05caec-720e-41c3-85ea-6f75b4551069

label:

fstype: swap

state: MOUNTED

total: 2147479552

free: 2139041792partition:

uuid: d288b581-e087-45fa-a9f6-221a18777eb3

label:

fstype: ext4

state: MOUNTED

total: 201157316608

free: 200553148416 -

9 минут назад, spatiumstas сказал:

Если место позволяет - возможно

Мне предложил только на 0. Встроенное хранилище (может не хватить места)

Ну и очевидно что бэкап падает в ошибку так как места не хватает. -

Бэкапить на уже подключенный usb диск где стоит Entware невозможно?

-

Возможно кому-то пригодится:

Нашёл более интересный скажем так форк:

https://github.com/artem-russkikh/wireproxy-awg

Скачиваем готовый бинарник и распаковываем в /opt/bin/ и даём права на запуск:

В моём случае был ARM, есть готовые бинарники и для mipsle/mipstar -xf wireproxy_linux_arm64.tar mv wireproxy /opt/bin/wireproxy chmox +x /opt/bin/wireproxy

Создаём конфиги, прописывается всё тоже самое что и в обычном wireproxy, но изменения есть только в wg.conf куда добавляются необходимые параметы безопасности ASC:mkdir /opt/etc/wireproxy-awg/ vim /opt/etc/wireproxy-awg/wg.conf vim /opt/etc/wireproxy-awg/wireproxy.conf

Создаём скрипт для управления:vim /opt/etc/init.d/S23wireproxy

#!/bin/sh ENABLED=yes PROCS=wireproxy-awg ARGS="--config /opt/etc/wireproxy-awg/wireproxy.conf" PREARGS="" DESC=$PROCS PATH=/opt/sbin:/opt/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin . /opt/etc/init.d/rc.func

Даём права на запускchmod +x /opt/etc/init.d/S23wireproxy

Управляем:

/opt/etc/init.d/S23wireproxy start/status/stop/restart-

1

1

-

-

Приветствую, удалось у кого-нибудь настроить подключение к Кинетику с Linux GUI клиента?

При подключении через GUI после ввода пароля через пару секунд падает в ошибку

В логе NetworkManager только такое:

Спойлерянв 22 01:38:45 laptop NetworkManager[928]: <info> [1737499125.3229] vpn[,"Keenetic home openconnect"]: starting openconnect

янв 22 01:38:45 laptop NetworkManager[928]: <info> [1737499125.3232] audit: op="connection-activate" uuid="" name="Keenetic home openconnect" pid=168477 uid=1000 result="success"

янв 22 01:39:23 laptop NetworkManager[928]: <info> [1737499163.5289] manager: (vpn0): new Tun device (/org/freedesktop/NetworkManager/Devices/27)

янв 22 01:39:23 laptop NetworkManager[706120]: Connected to my_ip:8443

янв 22 01:39:23 laptop NetworkManager[706120]: SSL negotiation with my_ip

янв 22 01:39:53 laptop NetworkManager[706120]: SSL connection failure: The TLS connection was non-properly terminated.

янв 22 01:39:53 laptop NetworkManager[706120]: Creating SSL connection failed

янв 22 01:39:53 laptop NetworkManager[706120]: Unrecoverable I/O error; exiting.

янв 22 01:39:53 laptop NetworkManager[928]: <warn> [1737499193.5940] vpn[,"Keenetic home openconnect"]: dbus: failure: connect-failed (1)

янв 22 01:39:53 laptop NetworkManager[928]: <warn> [1737499193.5940] vpn[,"Keenetic home openconnect"]: dbus: failure: connect-failed (1)

В логе кинетика видно только это:

СпойлерЯнв 22 01:27:00

ndm

Core::Authenticator: user "username" authenticated, realm "Keenetic Ultra", tag "vpn-oc".

При этом через терминал подключение работает и никаких проблем нет

Версии ПО:Спойлер

❯ NetworkManager -V

1.50.1-2

❯ openconnect --version

OpenConnect version v9.12

Using GnuTLS 3.8.8. Features present: TPMv2, PKCS#11, RSA software token, HOTP software token, TOTP software token, Yubikey OATH, System keys, DTLS, ESP

Supported protocols: anyconnect (default), nc, gp, pulse, f5, fortinet, array

Default vpnc-script (override with --script): /etc/vpnc/vpnc-script

❯ uname -a

Linux laptop 6.12.10-2-cachyos #1 SMP PREEMPT_DYNAMIC Sat, 18 Jan 2025 09:24:32 +0000 x86_64 GNU/Linux

Система CachyOS KDE 6.2.5

Роутер:

Keenetic Ultra 1811 4.2.5

Забыл добавить:

HTTPS висит на 8443 порту, включен камуфляж и прямой доступ в keendns и без ipv6 -

В 10.12.2023 в 17:10, jameszero сказал:

@kaguyashaa, приветствую.

В файле 08_outbounds.json пропишите соединения ко всем вашим серверам с разными тегами, а затем в 10_routing.json отправляйте категории доменов на необходимые теги outbounds.

Спасибо, так настроил и оно работает.

В 10.12.2023 в 15:40, Alexey77 сказал:Добрый день возможно создать цепочку из серверов. Вы подключаетесь к серверу А через него идут домены А. Далее этот сервер подключается к серверу Б и через него уже идут домены Б и так далее. Но чем больше серверов в цепочке тем больше будет задержка.

Это плохой вариант, так как получается перерасход трафика, у большей части дешёвых VPS трафик лимитирован, либо же маленькая скорость канала.

В 10.12.2023 в 01:44, kaguyashaa сказал:2) Внутри локалки у меня есть NAS на котором поднят VPN openconnect tcp 443+openvpn 444 портах, можно ли как-то сделать чтобы трафик при подключении так же шёл через проксю на указанные в настройках сайты?

Осталось только на счёт этого разобраться, возможно ли такое настроить?

-

Приветствую, можете подсказать два момента, ну или направить куда надо копать:

1) Можно ли настроить балансировку нагрузки, условно, есть несколько серверов с VMESS и несколько VLESS проксей, хотелось бы чтобы домены категории А шли через одну проксю, а домены категории Б шли через другую, и т.д., можно ли такое настроить?

2) Внутри локалки у меня есть NAS на котором поднят VPN openconnect tcp 443+openvpn 444 портах, можно ли как-то сделать чтобы трафик при подключении так же шёл через проксю на указанные в настройках сайты?

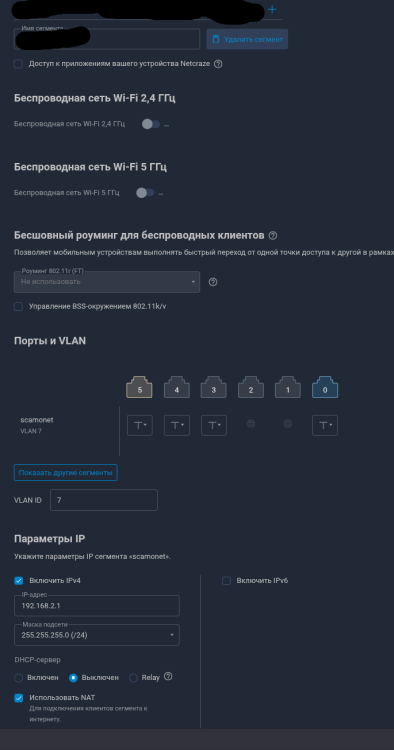

5.1 Alpha 6 при создании беспроводной сети в сегменте NC-1812 улетает в перезагрузку

в Тестирование Dev-сборок

Опубликовано

В пребете(бета 0.1) есть фикс этого?